捷德(江西)技术有限公司弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:捷德(江西)技术有限公司

网站地址:

http://mqtt.gdota.club:8092/主域名:

gdota.club备案信息:赣ICP备2023009003号-1

三、测试时间

2025.7.16

四、漏洞描述

目标系统存在弱口令问题,攻击者可通过暴力破解等方式轻松获取系统账号密码,进而登录后台系统,造成未授权访问。一旦成功登录,攻击者可进行任意操作,如数据查看、功能控制,甚至进一步上传 WebShell、横向移动等,存在严重安全风险。

五、漏洞验证信息

验证方式

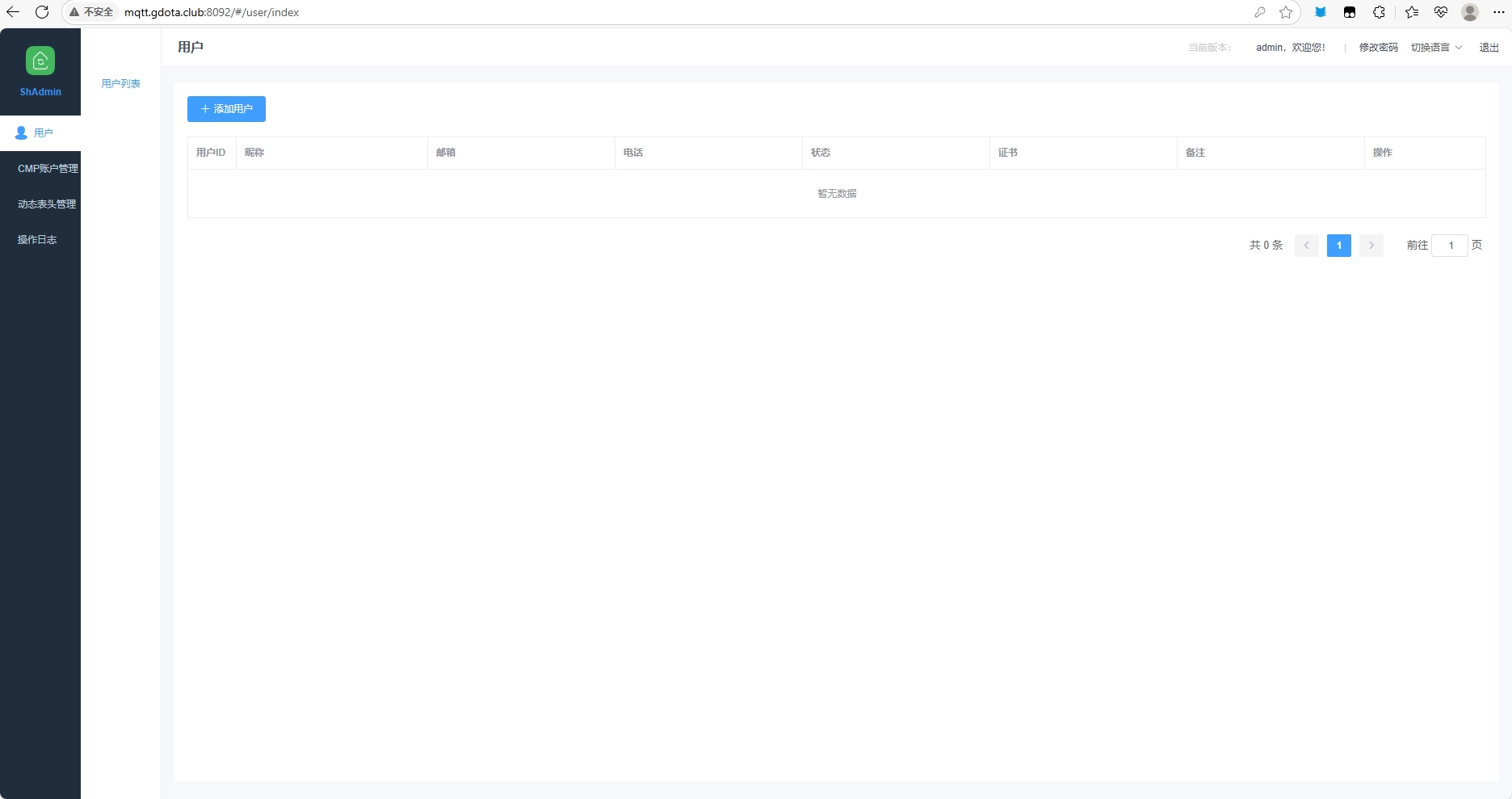

通过常见弱口令字典对登录接口进行测试,发现以下账户可成功登录后台:

登录地址:

http://mqtt.gdota.club:8092/#/login成功账户示例:

用户名:admin 密码:admin

登录后表现

成功进入后台管理界面

可访问用户数据等敏感模块

六、漏洞危害等级

等级:高危

危害描述:弱口令是最常见的入侵手段之一,攻击者可轻松控制后台系统,造成数据泄露、篡改或平台失控,并为进一步攻击(如上传木马、提权、横向移动)提供便利。

七、修复建议

禁用默认账号或更改默认密码

强制密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

增加登录保护机制:如验证码、多次失败锁定、双因子认证等

定期审计后台账号密码强度

捷德(江西)技术有限公司弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:捷德(江西)技术有限公司

网站地址:

http://micard.gdota.club:8092/主域名:

gdota.club备案信息:赣ICP备2023009003号-1

三、测试时间

2025.7.16

四、漏洞描述

目标系统存在弱口令问题,攻击者可通过暴力破解等方式轻松获取系统账号密码,进而登录后台系统,造成未授权访问。一旦成功登录,攻击者可进行任意操作,如数据查看、功能控制,甚至进一步上传 WebShell、横向移动等,存在严重安全风险。

五、漏洞验证信息

验证方式

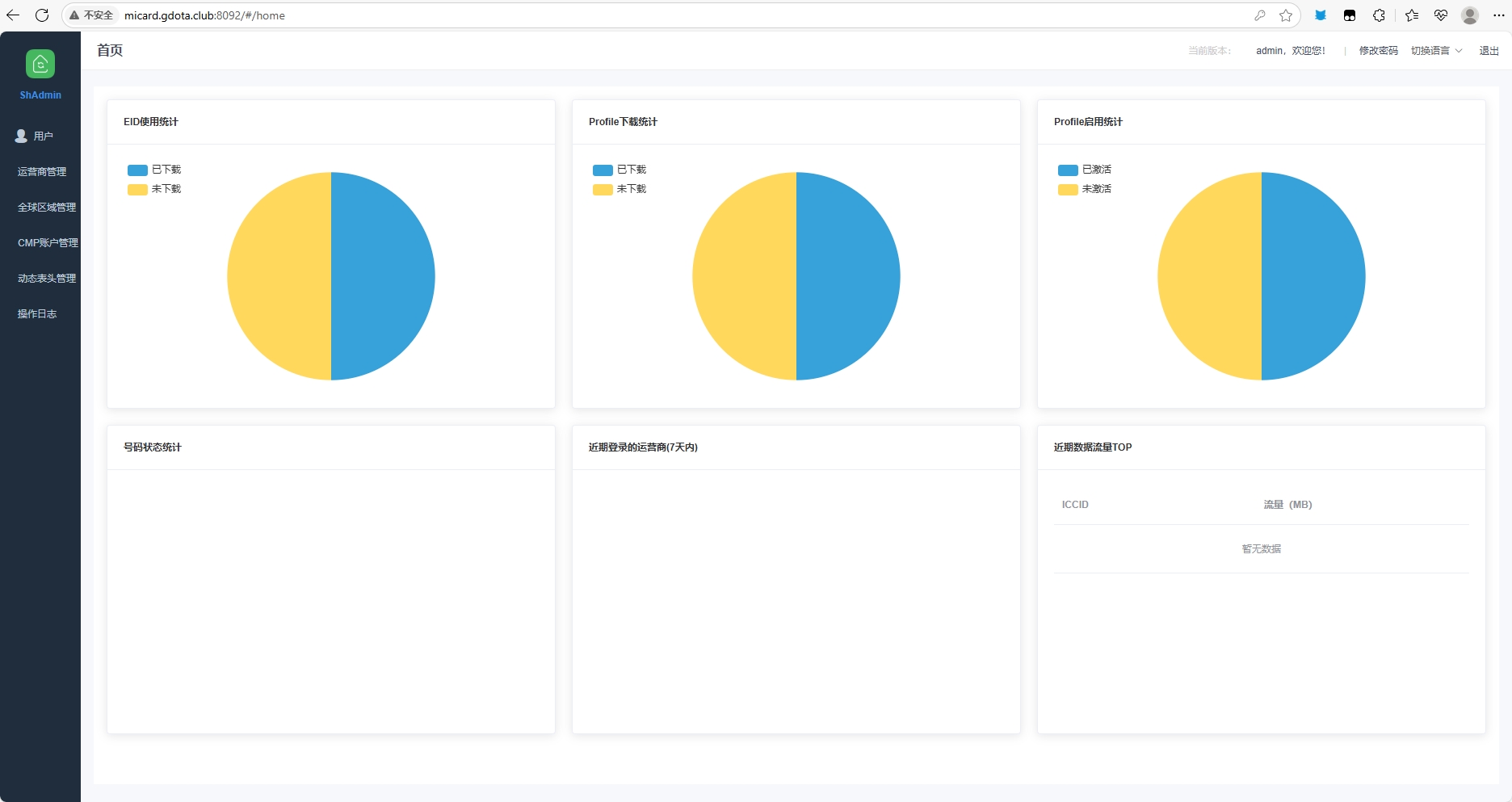

通过常见弱口令字典对登录接口进行测试,发现以下账户可成功登录后台:

登录地址:

http://micard.gdota.club:8092/#/login成功账户示例:

用户名:admin 密码:admin

登录后表现

成功进入后台管理界面

可访问用户数据等敏感模块

六、漏洞危害等级

等级:高危

危害描述:弱口令是最常见的入侵手段之一,攻击者可轻松控制后台系统,造成数据泄露、篡改或平台失控,并为进一步攻击(如上传木马、提权、横向移动)提供便利。

七、修复建议

禁用默认账号或更改默认密码

强制密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

增加登录保护机制:如验证码、多次失败锁定、双因子认证等

定期审计后台账号密码强度

捷德(江西)技术有限公司弱口令漏洞报告

一、漏洞名称

弱口令漏洞

二、影响系统/网站信息

单位名称:捷德(江西)技术有限公司

网站地址:

http://mqtt.gdota.club:8091/主域名:

gdota.club备案信息:赣ICP备2023009003号-1

三、测试时间

2025.7.16

四、漏洞描述

目标系统存在弱口令问题,攻击者可通过暴力破解等方式轻松获取系统账号密码,进而登录后台系统,造成未授权访问。一旦成功登录,攻击者可进行任意操作,如数据查看、功能控制,甚至进一步上传 WebShell、横向移动等,存在严重安全风险。

五、漏洞验证信息

验证方式

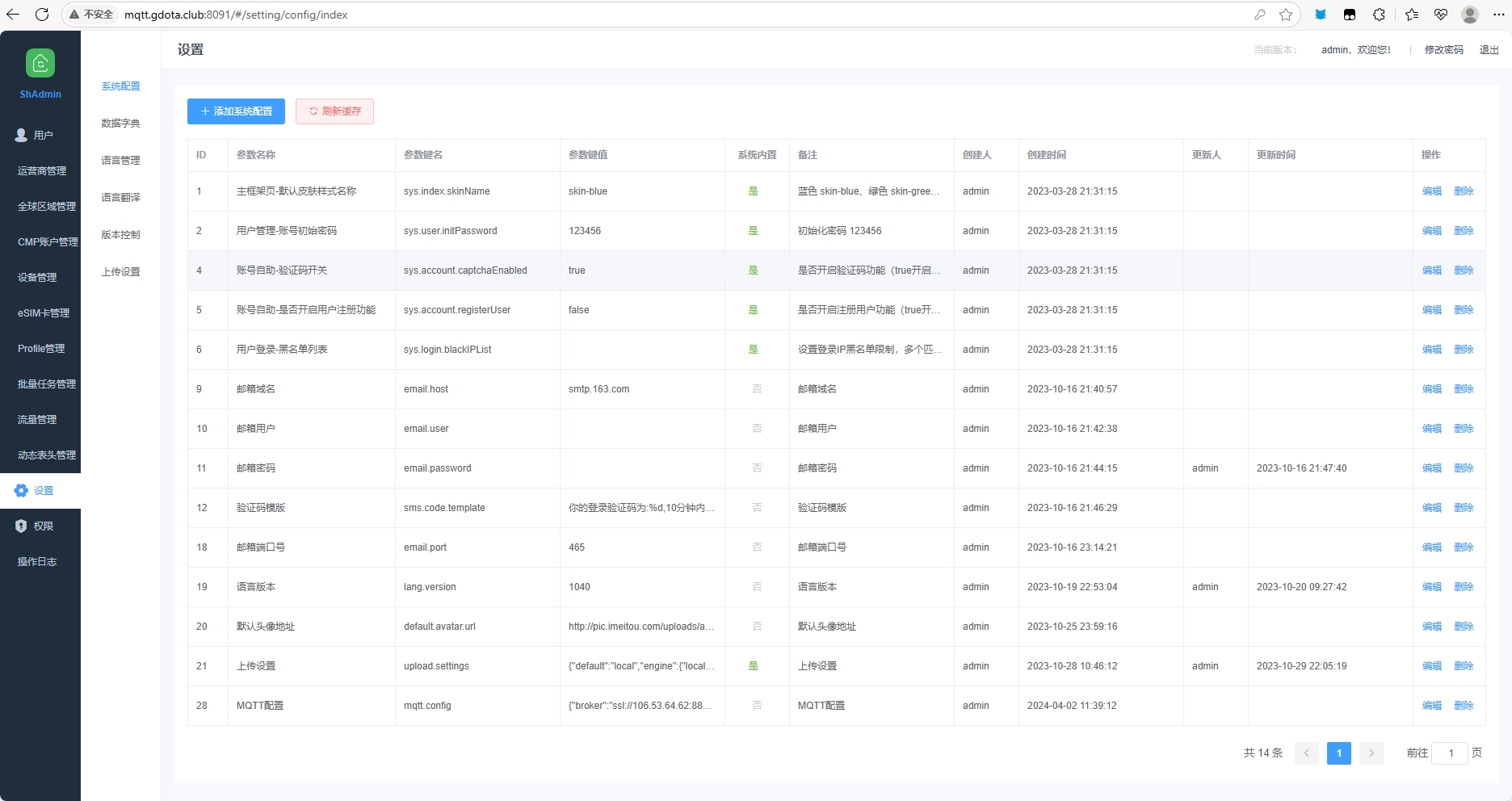

通过常见弱口令字典对登录接口进行测试,发现以下账户可成功登录后台:

登录地址:

http://mqtt.gdota.club:8091/#/login成功账户示例:

用户名:admin 密码:123456

登录后表现

成功进入后台管理界面

可访问用户数据等敏感模块

六、漏洞危害等级

等级:高危

危害描述:弱口令是最常见的入侵手段之一,攻击者可轻松控制后台系统,造成数据泄露、篡改或平台失控,并为进一步攻击(如上传木马、提权、横向移动)提供便利。

七、修复建议

禁用默认账号或更改默认密码

强制密码策略:密码需包含大小写字母、数字、特殊字符,长度不少于 12 位

增加登录保护机制:如验证码、多次失败锁定、双因子认证等

定期审计后台账号密码强度

江西闪亮制药有限公司未授权访问漏洞报告

一、漏洞名称

未授权访问漏洞(用户信息接口泄露)

二、影响系统/网站信息

单位名称:江西闪亮制药有限公司

网站地址:

http://slzy.renhe.com/wp-json/wp/v2/users/主域名:

renhe.com备案信息:(请补充备案号,如无可忽略)

三、测试时间

2025.7.17

四、漏洞描述

该系统存在未授权接口访问漏洞。攻击者可直接访问 WordPress 公开接口 /wp-json/wp/v2/users/ 获取用户账户相关信息,包括用户名、昵称、头像链接、用户 ID 等。该类信息常被用于社会工程学攻击、钓鱼或进一步实施暴力破解。

五、漏洞验证信息

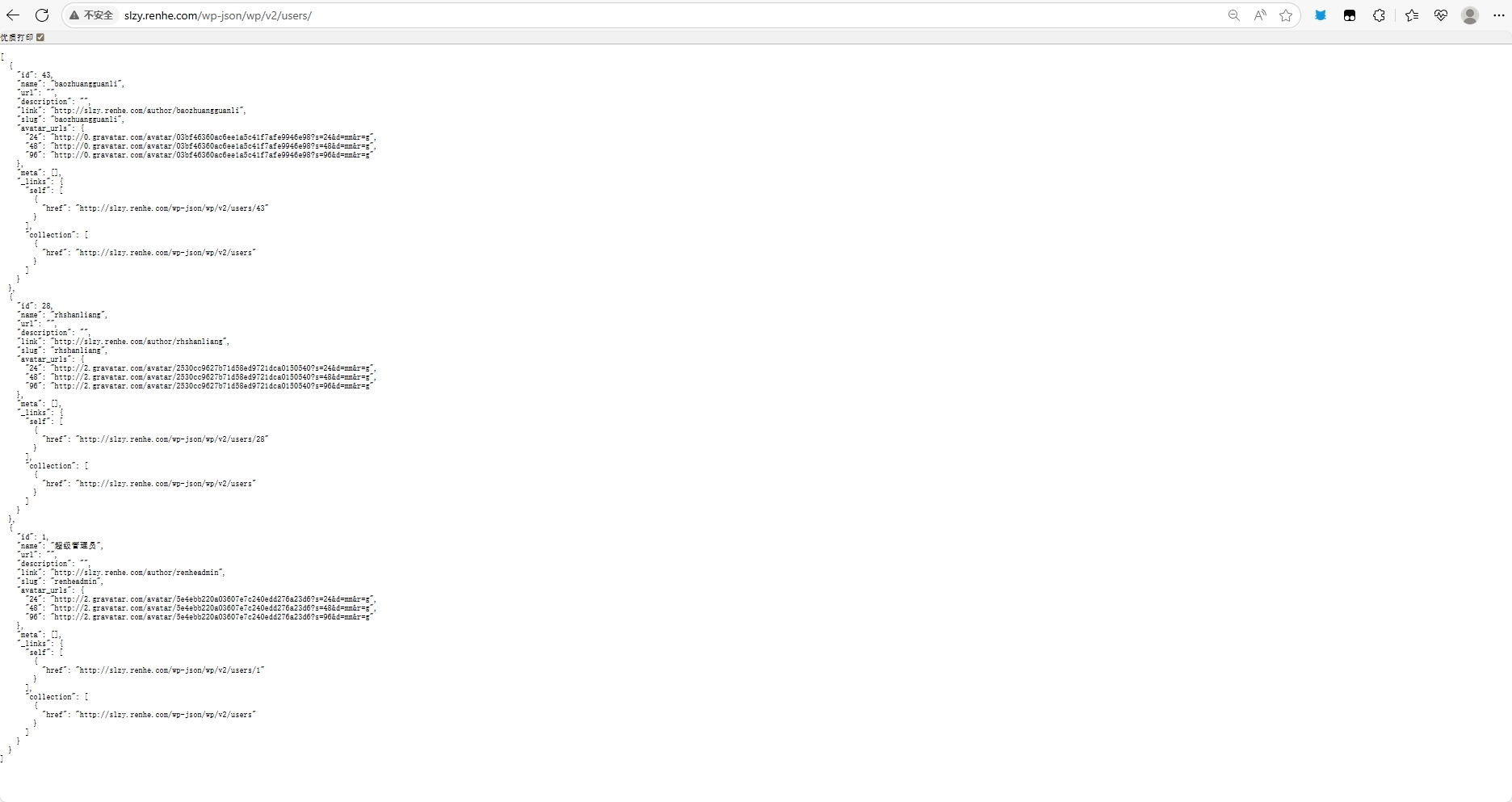

验证方式

直接在浏览器中访问如下链接:

http://slzy.renhe.com/wp-json/wp/v2/users/页面返回示例(部分字段)

接口未做访问权限控制

返回所有公开用户账户信息字段

六、漏洞危害等级

等级:中危

危害描述:虽然 WordPress 默认允许部分 REST API 接口公开,但实际部署中若未做安全策略加固,攻击者可以批量收集后台用户名,用于后续暴力破解、撞库攻击、社工钓鱼等行为,存在信息泄露与系统被控风险。

七、修复建议

限制公开用户接口访问权限,通过插件或修改 functions.php 阻止未授权访问

/wp-json/wp/v2/users/隐藏或重命名默认后台用户,避免用户名与接口暴露信息一致

开启登录保护措施:如登录验证码、失败锁定机制、防暴力破解插件等

使用 WAF 或 Web 安全防护策略,过滤接口探测行为

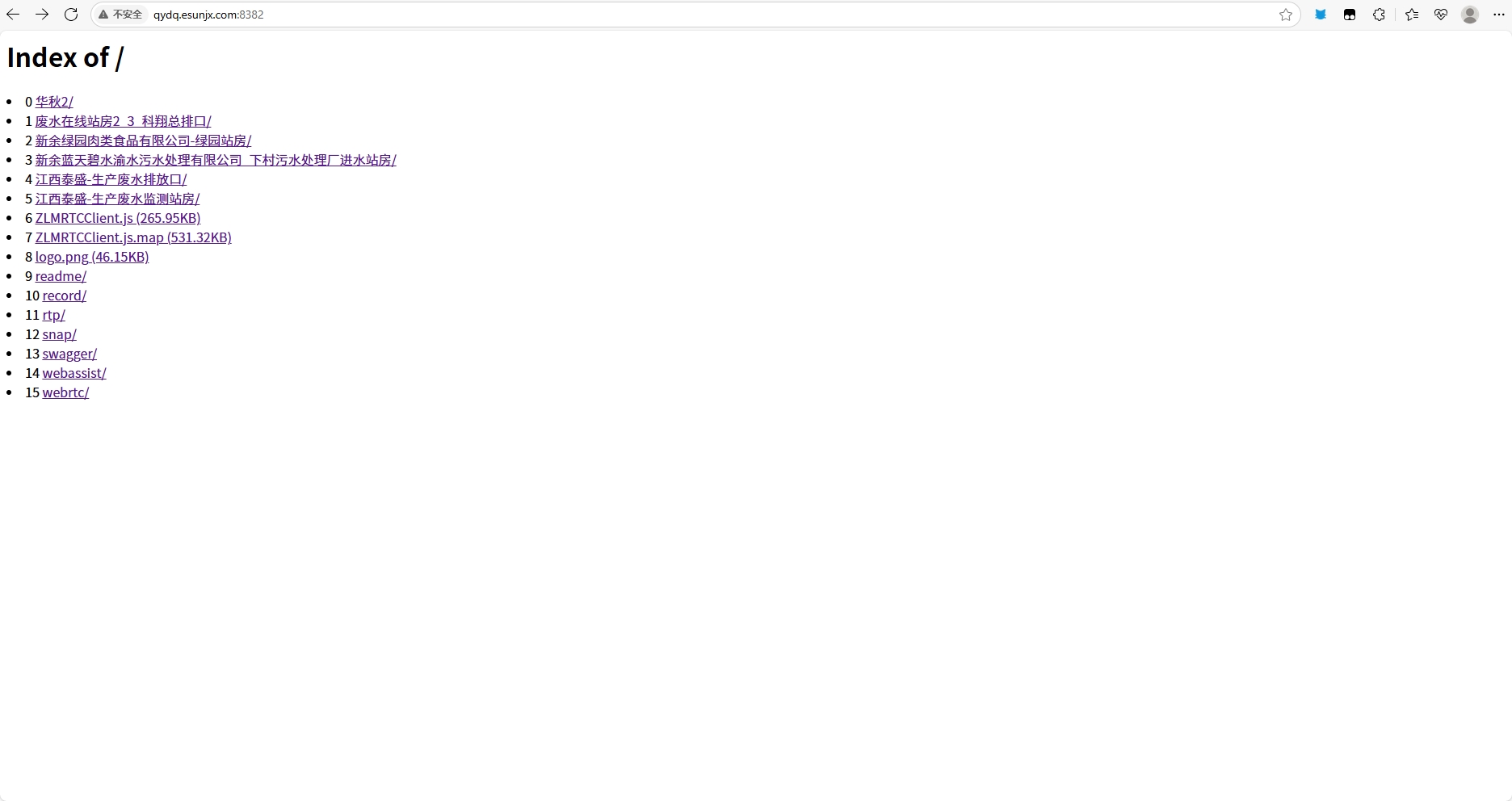

江西怡杉环保股份有限公司目录遍历漏洞报告

一、漏洞名称

目录遍历漏洞

二、影响系统/网站信息

单位名称:江西怡杉环保股份有限公司

网站地址:

http://qydq.esunjx.com:8382/主域名:

esunjx.com备案信息:赣ICP备2022004518号

三、测试时间

2025.7.17

四、漏洞描述

该系统存在目录遍历漏洞,访问站点根目录即可查看服务器上暴露的文件及目录结构。未加访问控制的静态资源目录中包含大量监控视频文件及现场图片,泄露企业内部场景画面,带来严重的隐私与安全风险。

五、漏洞验证信息

验证方式

在浏览器中直接访问以下地址:

http://qydq.esunjx.com:8382/页面返回目录结构,展示多个可访问目录、文件链接

页面返回

六、漏洞危害等级

等级:高危

危害描述:攻击者可下载监控视频与图片文件,获取厂区、设备、员工活动等敏感场景画面。这类数据泄露将严重影响公司隐私安全、生产机密,甚至带来合规法律风险(如违反《个人信息保护法》、《数据安全法》等)。

七、修复建议

关闭目录浏览功能:

Apache 环境中应设置

Options -IndexesNginx 环境中应设置

autoindex off

设置默认首页:在目录中添加

index.html文件防止目录内容显示限制访问权限:为敏感目录设置访问控制,禁止匿名访问

对视频/图片资源进行访问鉴权或授权限制

定期审计目录权限:及时发现和处理暴露的敏感资源

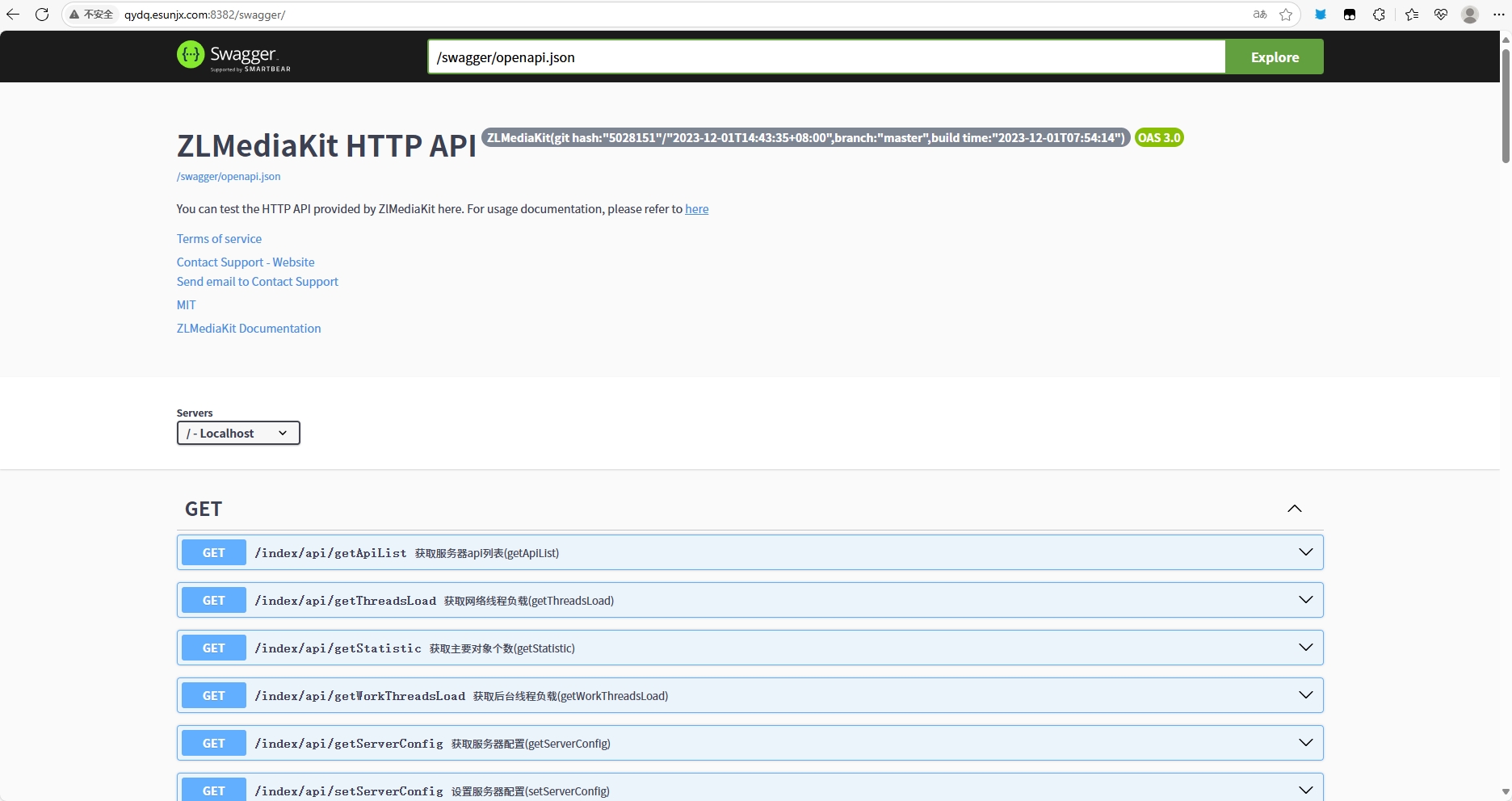

江西怡杉环保股份有限公司Swagger未授权访问漏洞报告

一、漏洞名称

Swagger 未授权访问漏洞

二、影响系统/网站信息

单位名称:江西怡杉环保股份有限公司

网站地址:

http://qydq.esunjx.com:8382/swagger/主域名:

esunjx.com备案信息:赣ICP备2022004518号

三、测试时间

2025.7.18

四、漏洞描述

目标系统部署了 Swagger 接口调试平台,未配置访问权限控制,任何人可直接访问 API 文档页面,查看所有接口路径、请求参数、响应结构。这将导致系统后端业务逻辑暴露,带来被绕过验证、业务探测和攻击利用的重大风险。

五、漏洞验证信息

验证方式

在浏览器中直接访问以下地址:

http://qydq.esunjx.com:8382/swagger/页面成功展示接口文档,包含系统全部 API 接口结构、参数说明、请求方法、返回字段等详细内容

页面示例

六、漏洞危害等级

等级:中危

危害描述:

暴露系统完整业务逻辑

攻击者可据此构造请求绕过前端逻辑限制

若接口未做严密权限校验,可能被利用进行数据读取、操作或越权访问

严重时可导致接口被批量调用、敏感数据泄露,甚至远程控制

七、修复建议

关闭生产环境 Swagger 接口文档访问入口

删除或屏蔽 /swagger/ 等路径

添加权限认证机制

设置访问控制,仅开发人员或内部网络可访问

部署防火墙(WAF)限制相关路径外部访问

接口实现中加强身份验证与权限控制

即使接口被访问,也需严格验证身份与操作权限

中广核贝谷科技有限公司短信验证码接口滥用漏洞报告

一、漏洞名称

短信验证码接口滥用漏洞

二、影响系统/网站信息

单位名称:中广核贝谷科技有限公司

网站地址:

http://rbs.lcetron.com:8998主域名:

lcetron.com备案信息:

三、测试时间

2025.7.16

四、漏洞描述

该系统的短信验证码发送接口存在防护机制缺失问题。攻击者无需登录或验证身份,即可向任意手机号反复请求发送验证码,短时间内可以持续触发验证码短信发送行为。该设计缺陷可被用于验证码轰炸、资源滥用、骚扰用户,甚至触发短信网关风控、运营商黑名单等后果。

五、漏洞验证信息

验证方式

访问 URL 页面:https://0011.c.begood.cn/

Payload 构建与执行:

拦截请求:输入手机号,捕获发送验证码的 POST 请求包。

POST /handleList.aspx/GetMessageCode HTTP/1.1

Host: 0011.c.begood.cn

Cookie: _d_id=cb160224f2045a825e099b9b44f3c5

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:140.0) Gecko/20100101 Firefox/140.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

X-Requested-With: XMLHttpRequest

Content-Type: application/json; charset=utf-8

Content-Length: 29

Origin: https://0011.c.begood.cn

Referer: https://0011.c.begood.cn/

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: cors

Sec-Fetch-Site: same-origin

Priority: u=0

Te: trailers

Connection: keep-alive

{"phoneNumber":"19314659976"}启动 Intruder 攻击。在一分钟内,可以观察到大量成功发送验证码的响应,并收到数十条验证码短信。

六、漏洞危害等级

等级:中危

危害描述:该问题可被恶意脚本批量利用,形成短信验证码轰炸攻击,造成用户被骚扰、短信网关资源浪费,增加运营成本。严重情况下,可能触发短信运营商风控策略,导致短信通道被封禁,影响正常业务短信的发送,甚至影响企业声誉。

七、修复建议

添加频率限制:对相同手机号、IP、设备 ID 等进行请求频控,限制单位时间内验证码请求次数,例如 60秒内仅允许发送一次,每小时最多发送5次,每日最多发送10次。

引入图形验证码或行为验证:在发送短信验证码前,强制要求用户完成图形验证码(如计算题、滑动拼图等)或行为验证(如人机验证),有效防止自动化脚本触发接口。

引入冷却时间机制:两次发送验证码之间强制设置冷却间隔,如 60 秒,前端和后端同时进行校验。

限制短信验证码有效请求来源:确保验证码接口只能通过站内合法操作触发,例如通过 Referer 校验、Token 校验等机制,防止直接通过 API 调用。

监控异常请求行为并报警:对短时间内连续请求验证码、请求来源 IP 异常、请求手机号大量离散等可疑行为进行实时监控、记录和报警,并联动 WAF/防火墙进行 IP 封禁。

增加业务逻辑校验:例如,仅允许注册用户或已绑定手机号的用户发送验证码进行登录或重置密码,非注册场景则需进行前置校验。

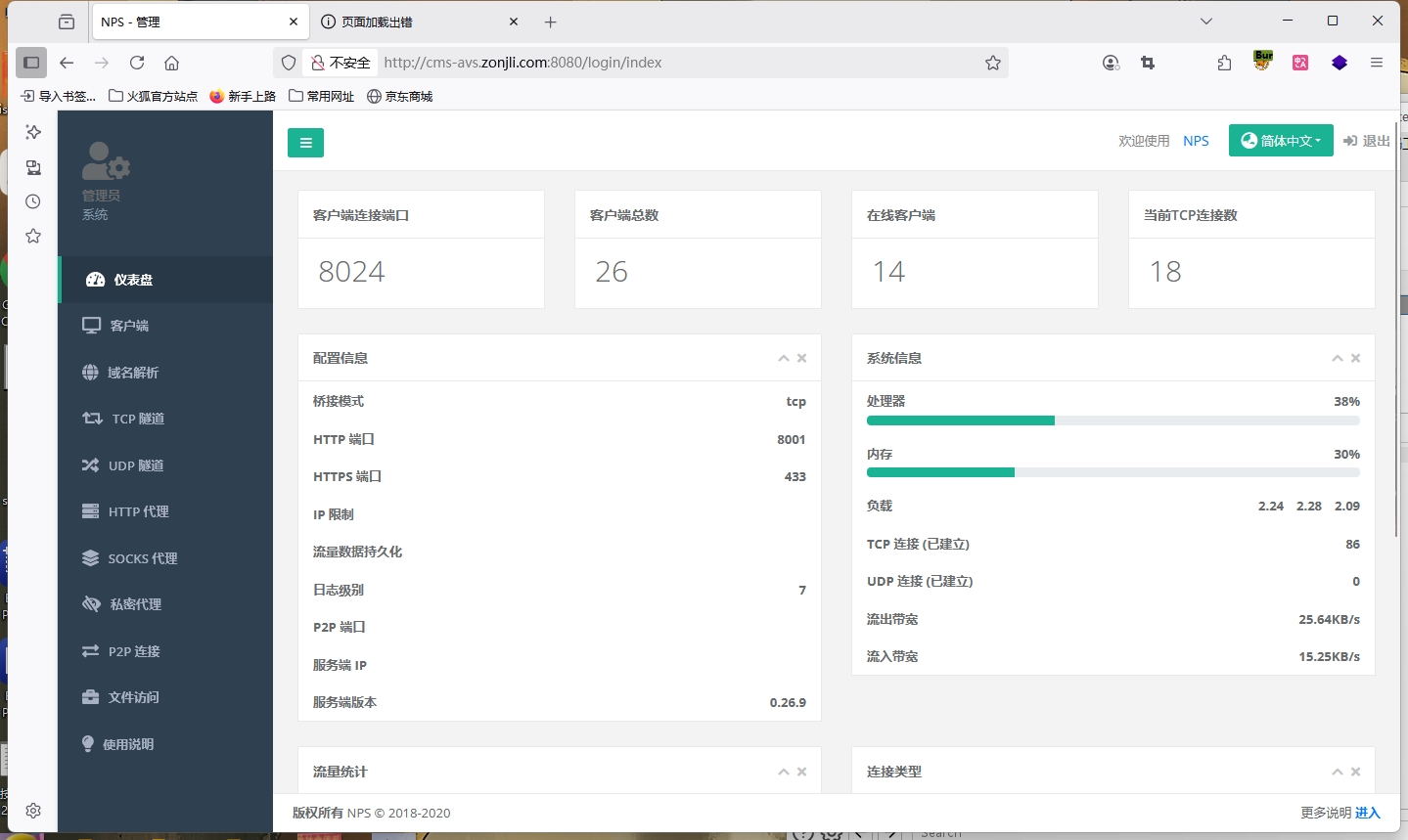

江西众加利高科技股份有限公司未授权访问漏洞报告

一、漏洞名称

未授权访问漏洞报告

二、影响系统/网站信息

单位名称:江西众加利高科技股份有限公司

网站地址:

http://cms-avs.zonjli.com:8080/login/index主域名:

zonjli.com备案信息:赣ICP备16000257号

三、测试时间

2025年7月28日

四、漏洞描述

目标系统部署了 NPS(内网穿透服务端)管理平台,其后台管理页面未设置有效访问控制,任何用户无需登录即可访问后台界面、获取系统信息,存在较严重的未授权访问风险。

五、漏洞验证信息

验证方式

打开登录页面:

http://cms-avs.zonjli.com:8080//indexburp抓包,启用NPscrack插件,查看仪表盘,放包

六、漏洞危害等级

等级:高危

危害描述:

攻击者可获取系统内网穿透配置信息,进一步利用客户端连接进入目标内网

若允许未授权控制或查看代理通道,可能导致内网服务暴露

七、修复建议

启用 NPS 后台认证机制,设置强密码账户登录

配置防火墙/WAF,限制后台管理页面仅可在内网或特定 IP 段访问

升级 NPS 到最新版本,确保未授权访问问题已修复

检查当前客户端连接信息与 token,如有泄露及时更换