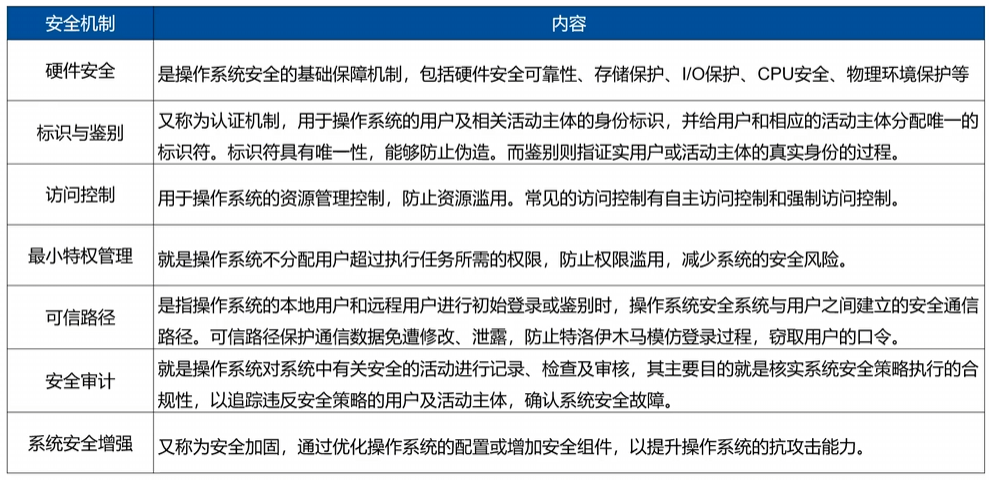

第十九章 操作系统安全保护

19.1 操作系统安全概述

操作系统安全概念

指满足安全策略要求,具有相应的安全机制及安全功能,符合特定的安全标准,在一定约束条件下,能够抵御常见的网络安全威胁,保障自身的安全运行及资源安全。

操作系统分五个等级:用户自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级。

狭义上说,操作系统的安全可控侧重于产品安全。从广义上来说,操作系统的安全可控侧重于产业可控。

操作系统安全目标和需求

操作系统安全目标:能够防范网络安全威胁,保障操作系统的安全运行及计算机系统资源的安全性。

操作系统的安全需求:

(1)标识和鉴别。 (2)访问控制。 (3)系统资源安全。

(4)网络安全。 (5)抗攻击。 (6)自身安全。

19.2 Windows操作系统安全分析与防护

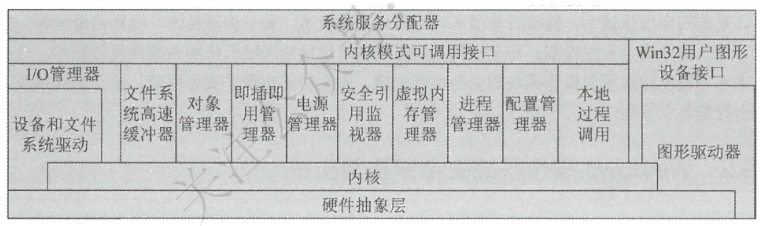

19.2.1 windows系统架构

Windows系统划分为三层:

·最底层是硬件抽象层,它为上面的一层提供硬件结构的接口,有了这一层就可以使系统方更地移植;

·第二层是内核层,它为低层提供执行、中断、异常处理和同步的支持;

·第三层是由实现基本系统服务的模块组成的,例如虚拟内存管理、对象管理、进程和线程管理、I/O管理、进程通信和安全参考监督器。

UNIX/Linux操作系统分为三层:硬件层、系统内核和应用层。

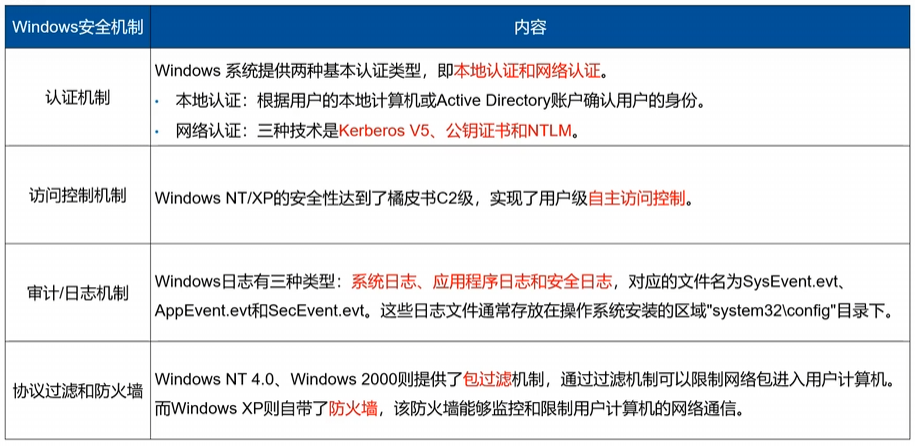

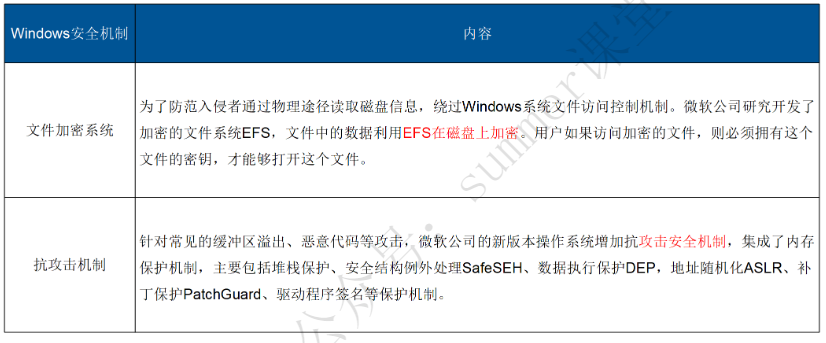

19.2.2 windows安全机制

19.2.3 Windows系统安全分析与增强方法

Windows系统可能遭遇以下安全威胁:

Windows口令

Windows恶意代码

Windows应用软件漏洞

Windows系统程序的漏洞

Windows注册表安全

Windows文件共享安全

Windows物理临近攻击

系统安全增强方法

(1)安全漏洞打补丁(Patch)。

(2)停止服务和卸载软件。

(3)升级或更换程序

(4)修改配置或权限。

(5)去除特洛伊等恶意程序。

(6)安装专用的安全工具软件。针对Windows漏洞修补问题,用户可以安装自动补丁管理程序。

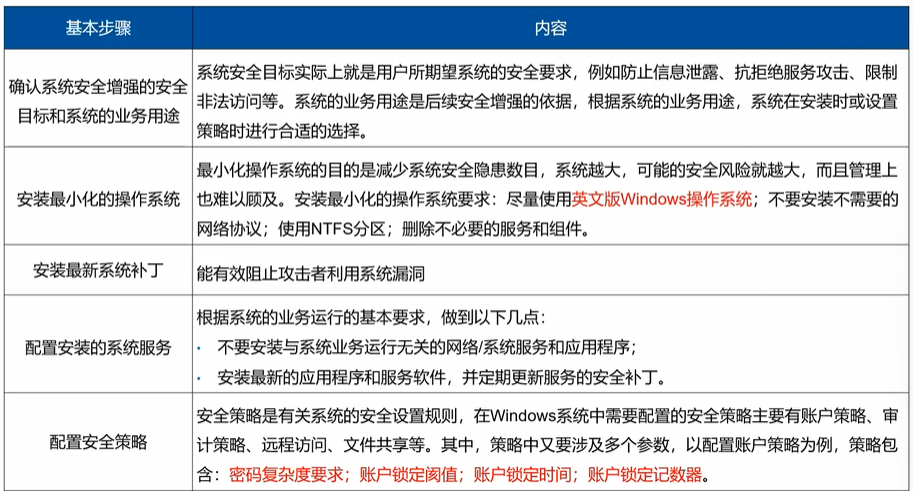

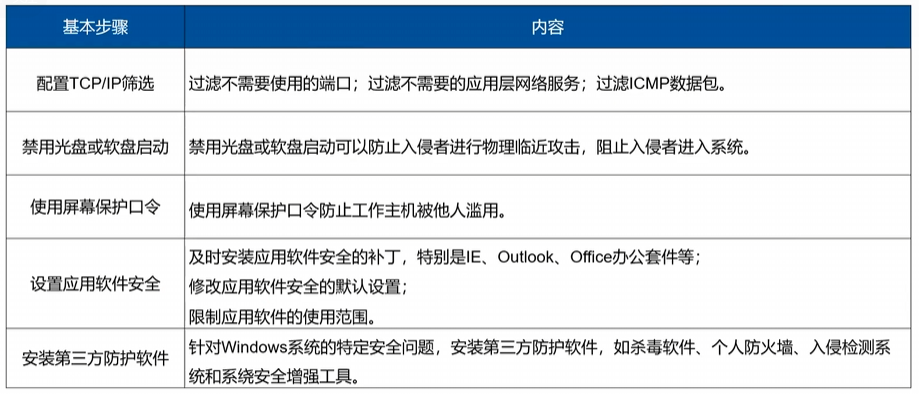

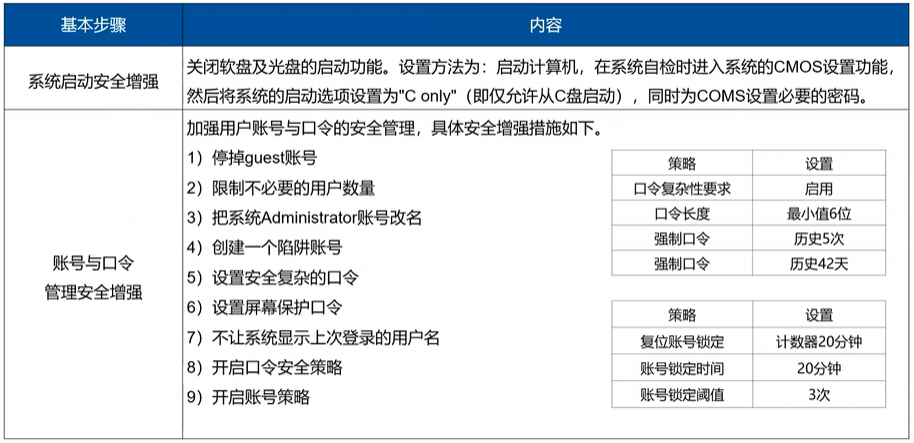

19.2.4 windows系统安全增强基本步骤

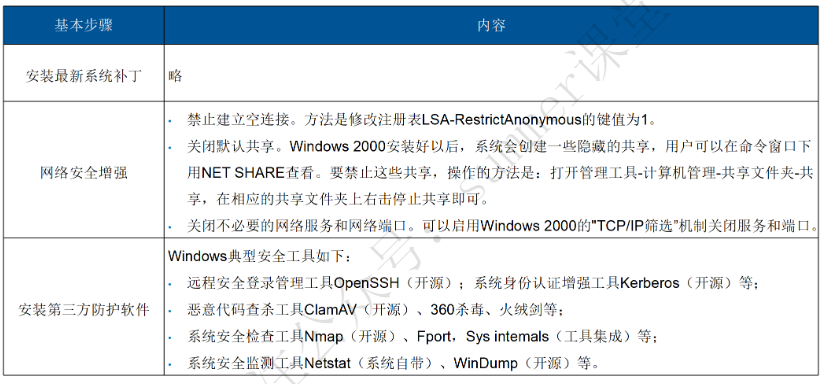

19.2.5 Windows 2000系统安全增强实例

19.3 UNIX/Linux操作系统安全分析与防护

19.3.1 UNIX/Linux操作系统安全分析与防护

UNIX/Linux操作系统分为三层:硬件层、系统内核和应用层。

UNIX/Linux是一种多用户、多任务的操作系统,具备如下安全机制:

(1)UNIX/Linux认证

①基于口令的认证方式。

②终端认证。在UNIX/Linux系统中,还提供一个限制超级用户从远程登录的终端认证。

③主机信任机制。系统提供不同主机之间的相互信任机制,使得不同主机用户之间无须系统认证就可以登录。

④第三方认证。例如一次一密口令认证S/Key、Kerberos认证系统、插入式身份认证PAM。

(2)UNIX/Linux审计机制

不同版本UNIX/Linux日志文件的目录是不同的,早期版本UNIX的审计日志目录放在/usr/adm;较新版本的在/var/adm; Solaris, Linux和BSD在UNIX/var/log。

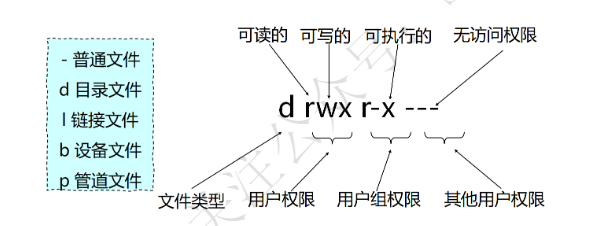

(3) UNIX/ Linux访问控制

·UNIX/Linux一般通过文件访问控制列表ACL来实现系统资源的控制,也就是常说的通过"9bit"位来实现。

·例如某个文件信息:-rwxr-xr- -1 test test 4月9日17:50 sample. txt

·用户test对文件sample. txt的访问权限有“读、写、执行”,而test组的其他用户只能“读、执行”,除此以外的其他用户只有“读”权限。

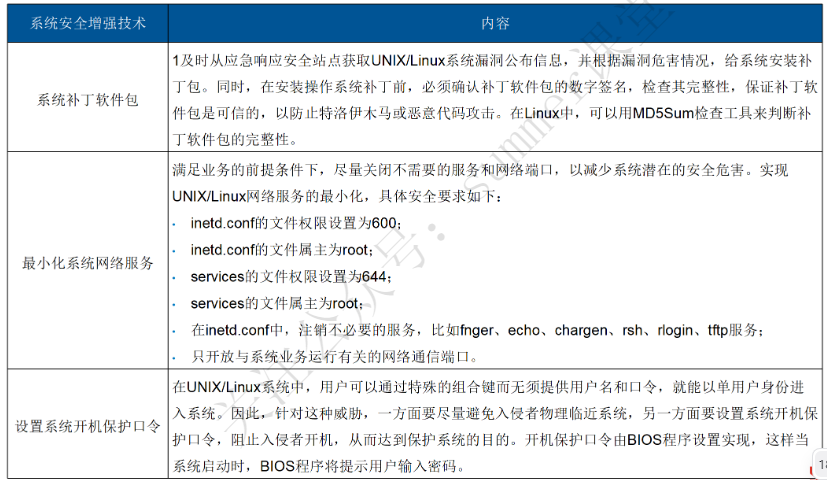

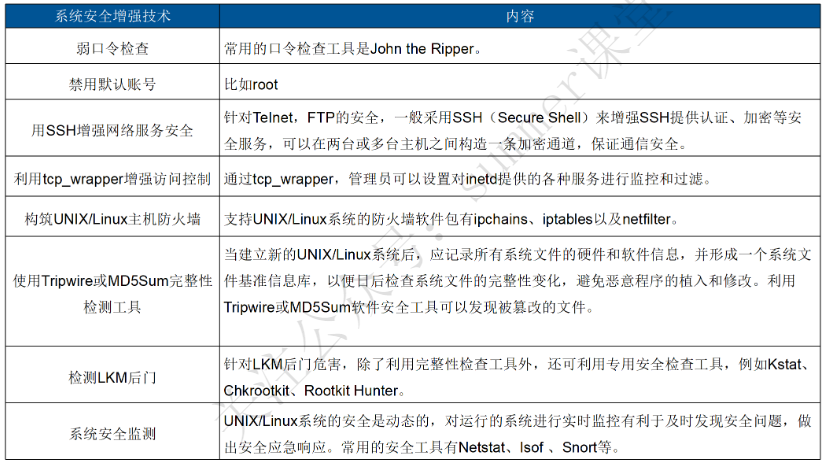

19.3.2 UNIX/Linux系统安全增强技术

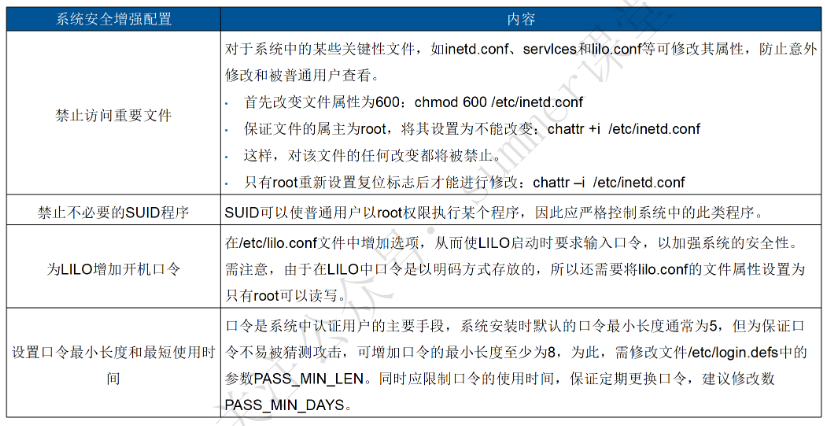

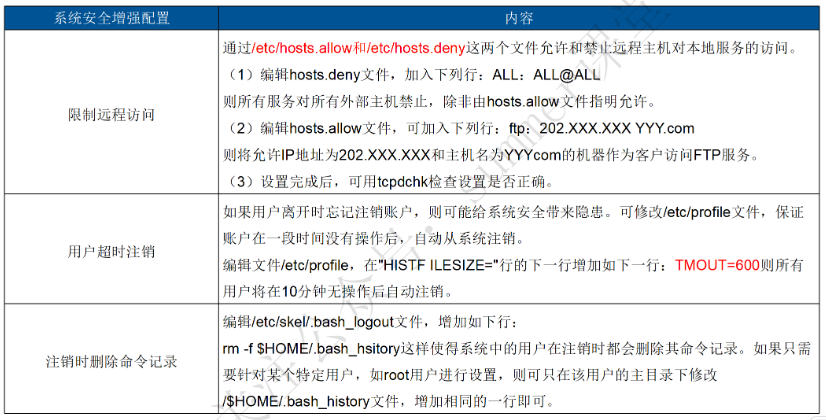

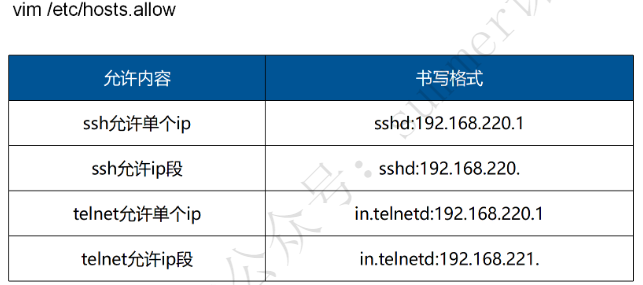

19.3.3 Linux安全增强配置参考

19.3.4 UNIX/Linux安全模块应用参考

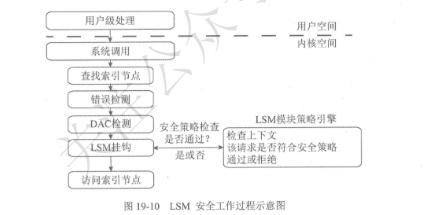

Linux安全模块(LSM)为Linux内核提供了一个轻量级的、通用目的的访问控制框架,使得很多不同的访问控制模型可以作为可加载模块来实现。LSM采用了在内核源代码中放置钩子的方法,对内核内部对象的访问进行控制。

通过LSM,相关安全组织可以根据安全需要开发特定的安全模块,挂接到Linux操作系统。目前,采取这种方式来增强Linux安全的主要有插件式身份验证模块框架(PAM)、SELinux等。

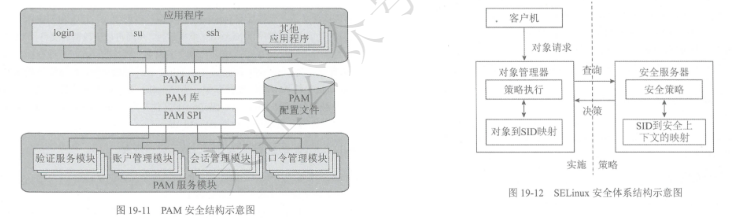

1.PAM,通过“插件”增加UNIX/Linux新的身份验证服务,而无须更改原有的系统登录服务,例如Login,FTP和Telnet。同时,可以使用PAM将UNIX/Linux登录与其他安全机制(例如Kerberos)集成在一起。

2.SELinux(Security Enhanced Linux),由策略和实施组成,策略封装在安全服务器中,实施由对象管理器具体执行。

·SELinux可以实现基于角色的访问控制和强制访问控制。

19.4 国产操作系统安全分析与防护

国产操作系统:中科方德、中标麒麟、北京凝思科技、普华、深度Linux、华为鸿蒙操作系统、阿里飞天云操作系统、统信UOS。

国产操作系统安全分析

①Linux内核的安全风险。内核漏洞:输入验证错误、缓冲区溢出错误、边界条件错误、访问验证错误、异常条件处理错误、环境错误、配置错误、条件竞争错误、设计错误等。

②自主研发系统组件的安全。因为软件的复杂性,国产操作系统自主研发系统组件可能存在安全漏洞,导致操作系统面临安全风险。

③依赖第三方系统组件的安全。依赖的第三方系统组件存在安全漏洞,引发操作系统安全风险问题。

④系统安全配置的安全。对国产操作系统的安全配置不当,构成系统安全威胁。常见的安全配置不当包括未启用系统安全功能、设置弱口令、开放过多的服务端口、使用非安全远程登录工具等。

⑤硬件的安全。国产操作系统受制于硬件而产生的安全问题。

国产操作系统安全增强措施:国产操作系统在自主可控、安全可信方面,对开源操作系统Linux进行安全增强,从多个方面对Linux操作系统提供安全保障,包括管理员分权、最小特权、结合角色的基于类型的访问控制、细粒度的自主访问控制、多级安全(即禁止上读下写)等多项安全功能,从内核到应用提供全方位的安全保护。