第五章 物理与环境安全技术

5.1 物理安全概述

5.1.1 物理安全概念

传统物理安全包括环境、设备和记录介质在内的所有支持网络信息系统运行硬件的总体安全,广义物理安全则指由硬件,软件,操作人员,环境组成的人、机、物融合的网络信息物理系统的安全。

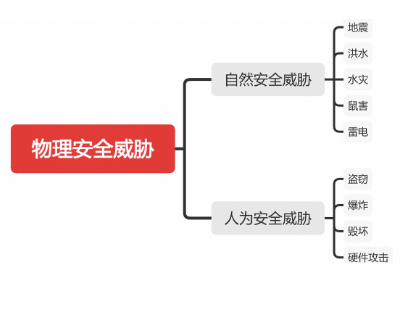

5.1.2 物理安全威胁

与传统的物理安全威胁比较,新的硬件威胁具有隐蔽性、危害性,攻击具有主动性和非临近性。下面给出常见的硬件攻击技术与相关实例:

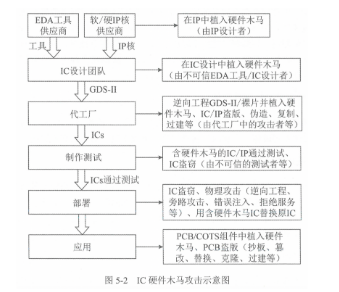

(1)硬件木马:通常是指在集成电路芯片(IC)中被植入的恶意电路,当其被某种方式激活后,会改变IC的原有功能和规格,导致信息泄露或失去控制,造成重大危害。IC整个生命周期研发设计、生产制造、封装测试以及应用都有可能被植入恶意硬件逻辑,形成硬件木马。

(2)硬件协同的恶意代码:可以使得非授权的软件访问特权的内存区域。

(3)硬件安全漏洞利用:硬件安全漏洞对网络信息系统安全的影响更具有持久性和破坏性。2018年1月发现的“熔断(Meltdown)”和“幽灵(Spectre)”CPU漏洞属于硬件安全漏洞。该漏洞可被用于以侧信道方式获取指令预取、预执行对cache的影响等信息,通过cache与内存的关系,进而获取特定代码、数据在内存中的位置信息,从而利用其它漏洞对该内存进行读取或篡改,实现攻击目的。

(4)基于软件漏洞攻击硬件实体:利用控制系统的软件漏洞,修改物理实体的配置参数,使得物理实体处于非正常运行状态,从而导致物理实体受到破坏。如“震网”病毒。

(5)基于环境攻击计算机实体:利用计算机系统所依赖的外部环境缺陷,恶意破坏或改变计算机系统的外部环境,如电磁波、磁场、温度、空气湿度等,导致计算机系统运行出现问题。

5.1.3 物理安全保护

(1)设备物理安全:设备的标志和标记、防止电磁信息泄露、抗电磁干扰、电源保护以及设备振动、碰撞、冲击适应性等方面。确保设备供应链的安全及产品的安全质量,防止设备其他相关方面存在硬件木马和硬件安全漏洞。智能设备还要确保嵌入的软件是安全可信的。

(2)环境物理安全:机房场地选择、机房屏蔽、防火、防水、防雷、防鼠、防盗、防毁、供配电系统、空调系统、综合布线和区域防护等方面。

(3)系统物理安全:存储介质安全、灾难备份与恢复、物理设备访问、设备管理和保护、资源利用等。

物理安全保护的方法:安全合规、访问控制、安全屏蔽、故障容错、安全监测与预警、供应链安全管理和容灾备份等。

5.1.4 物理安全分析与防护

5.2 机房安全分析与防护

5.2.1 机房功能分区

机房组成:根据计算机系统的性质、任务、业务量大小、所选用计算机设备的类型以及计算机对供电、空调、空间等方面的要求和管理体制来确定。机房可选用下列房间(允许一室多用或酌情增减)

(1)主要工作房间:主机房、终端室等;

(2)第一类辅助房间:低压配电间、不间断电源室、蓄电池室、空调机室、发电机室、气体钢瓶室、监控室等;

(3)第二类辅助房间:资料室、维修室、技术人员办公室;

(4)第三类辅助空间:储藏室、缓冲间、技术人员休息室、盥洗室。

5.2.2 机房等级划分

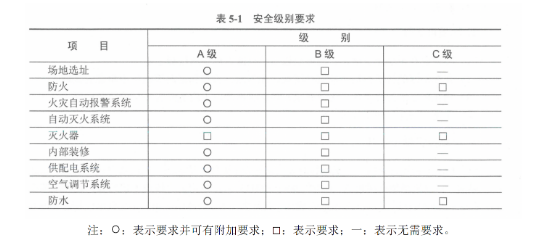

计算机机房的安全等级分为A级、B级、C级三个基本级别:

·A级:计算机系统运行中断后,会对国家安全、社会秩序、公共利益造成严重损害的;对计算机机房的安全有严格的要求,有完善的计算机机房安全措施。

·B级:计算机系统运行中断后,会对国家安全、社会秩序、公共利益造成较大损害的;对计算机机房的安全有较严格的要求,有较完善的计算机机房安全措施。

·C级:不属于A、B级的情况。对机房的安全有基本要求,有基本安全措施。根据计算机系统的规模、用途,计算机机房安全可按某一级执行,也可按某些级综合执行。如电磁干扰A级,火灾报警及灭火C级。

5.2.3 机房场地选择要求

5.2.4 数据中心建设与设计要求

数据中心是实现对数据信息的集中处理、存储、传输、交换、管理以及为相关的电子信息设备运行提供运行环境的建筑场所。

按照规模大小可将数据中心分为三类:超大型数据中心、大型数据中心、中小型数据中心。

超大型数据中心:标准机柜>10000个,重点考虑气候环境、能源供给等要素,特别是以灾备等实时性要求不高的应用为主,优先在气候寒冷、能源充足的一类地区建设,也可在气候适宜,能源充足的二类地区建设。

大型数据中心:3000个<标准机柜<10000个,重点考虑气候环境、能源供给等要素,鼓励优先在一类和二类地区建设,也可在气候适宜、靠近能源富集地区的三类地区建设。

中小型数据中心:标准机柜<3000个,重点考虑市场需求、能源供给等要素,鼓励面向当地、以实时应用为主的中小型数据中心,在靠近用户所在地、能源获取便利的地区建设,依市场需求灵活部署。

5.2.5 数据中心等级与规范

数据中心应划分为A,B、C三级,如下:

A级:符合下列情况之一:

(1) 电子信息系统运行中断将造成重大的经济损失;

(2) 电子信息系统运行中断将造成公共场所秩序严重混乱。

B级:符合下列情况之一:

(1) 电子信息系统运行中断将造成较大的经济损失;

(2) 电子信息系统运行中断将造成公共场所秩序混乱。

C级:不属于A级或B级的数据中心。

5.2.6 数据中心强制规范

《数据中心设计规范 (GB50174-2017)》自2018年1月1日起实施,强制性条文内容如下:

·数据中心内所有设备的金属外壳、各类金属管道、金属线槽、建筑物金属结构必须进行等电位联结并接地;

·数据中心的耐火等级不应低于二级;

·当数据中心与其他功能用房在同一个建筑内时,数据中心与建筑内其他功能用房之间应采用耐火极限不低于2.0h的防火隔墙和1.5b的楼板隔开,隔墙上开门应采用甲级防火门;

·采用管网式气体灭火系统或细水雾灭火系统的主机房,应同时设置两组独立的火灾探测器,火灾报警系统应与灭火系统和视频监控系统联动;

·设置气体灭火系统的主机房,应配置专用空气呼吸器或氧气呼吸器。

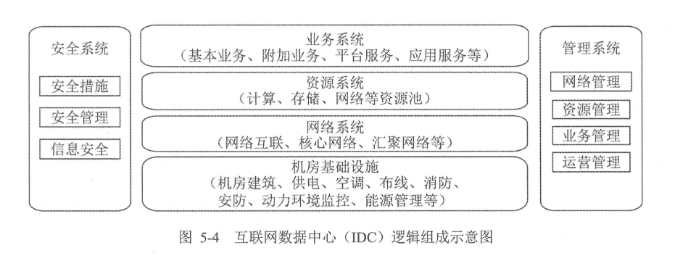

5.2.7 互联网数据中心

互联网数据中心简称IDC,是向用户提供资源出租基本业务和有关附加业务、在线提供IT应用平台能力租用服务和应用软件租用服务的数据中心。用户通过使用互联网数据中心的业务和服务,实现用户自身对外的互联网业务和服务。IDC由以下六大逻辑功能部分组成:

5.2.8 互联网数据中心等级与规范

《互联网数据中心工程技术规范 (GB 51195-2016)》自2017年4月1日起实施, 规定IDC机房分成\nR1、R2和R3三个级别

5.2.9 IDC机房强制要求

在我国抗震设防烈度7度以上(含7度)地区IDC工程中使用的主要电信设备必须经电信设备抗震性能检测合格。

施工开始以前必须对机房的安全条件进行全面检查,应符合下列规定。

·①机房内必须配备有效的灭火消防器材,机房基础设施中的消防系统工程应施工完毕,并应具备保持性能良好,满足IT设备系统安装、调测施工要求的使用条件。

·②楼板预留孔洞应配置非燃烧材料的安全盖板,已用的电缆走线孔洞应用非燃烧材料封堵。

·③机房内严禁存放易燃、易爆等危险物品。

·④机房内不同电压的电源设备、电源插座应有明显区别标志。

5.3 通信线路/设备/存储介质安全

5.3.1 网络通信线路安全分析与防护

网络通信线路物理威胁:线路被切断、电磁干扰、线路泄露信息。

线路安全防护:设备冗余+线路冗余。

5.3.2 设备实体安全分析与防护

设备实体安全分析:设备是一个网络信息系统的计算、通信控制、数据存储的平台,其物理安全至关重要,设备常见的物理安全威胁包括:

5.3.3 设备硬件攻击防护

(1)硬件木马检测:反向分析法、功耗分析法、侧信道分析法。

·反向分析法:通过逆向工程方法将封装的芯片电路打开,逐层扫描拍照电路,然后使用图形分析软件和电路提取软件重建电路结构图,将恢复出的设计与原始设计进行对比分析,以检测硬件木马。

·功耗分析法:获取芯片的功耗特征与“纯净芯片”功耗特征比对,以判断芯片是否被篡改。

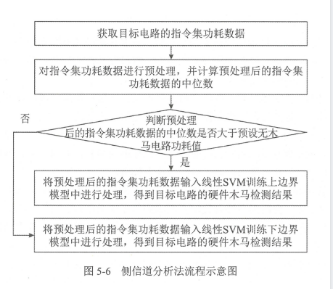

·侧信道分析法:通过比对电路中的物理特性和旁路信息的不同,发现电路的变化,原理是任何硬件电路的改变都会反映在一些电路参数上,如功率、时序、电磁、热等,流程如由图:

(2)硬件漏洞处理:不同于软件漏洞,硬件漏洞的修补具有不可逆性。通常方法是破坏漏洞利用条件,防止漏洞被攻击者利用。

5.3.4 存储介质安全分析与防护

存储介质安全分析:(1) 存储管理失控;(2) 存储数据泄密;(3) 存储介质及存储设备故障。(4) 存储介质数据非安全删除;(5) 恶意代码攻击。

存储介质安全防护:

(1) 强化存储安全管理。

设有专门区域用于存放介质,并有专人负责保管维护;

有关介质借用,必须办理审批和登记手续;

介质分类存放,重要数据应进行复制备份两份以上;分开备份,以备不时之需;

对敏感数据、重要数据和关键数据,应采取贴密封条或其他的安全有效措施,防止被非法拷贝;

报废的光盘、磁盘、磁带、硬盘、移动盘必须按规定程序完全清除敏感数据信息。

(2) 数据存储加密保存。

(3) 容错容灾存储技术。采用磁盘阵列、双机在线备份、离线备份等综合安全措施。